Virus COM surrogate entfernen (Entfernungsanleitung) - aktualisiert Apr 2015

Anleitung für die Entfernung des COM surrogate-Virus

Was ist COM Surrogate Virus?

Der COM Surrogate Virus tarnt sich als legitimer Windows-Prozess

Der COM Surrogate Virus ist eine bösartige Version einer legitimen Datei des Windows-Betriebssystems namens Component Object Model[1] (deutsch: Komponentenobjektmodell). COM Surrogate wird normalerweise im Hintergrund ausgeführt und hängt mit der Datei dllhost.exe zusammen. Die eigentliche Funktionalität des Komponentenobjektmodellprozesses besteht darin, die Erstellung von COM-Objekten zu ermöglichen, die von Microsoft verwendet werden. Der COM-Surrogate-Virus hat jedoch alles andere als gute Absichten.

Bereits seit 2015 tarnen Hacker hinter dem Prozess COM Surrogate bösartige trojanische Pferde[2], wie z.B. Trojan.Poweliks. Das Eindringen solcher Bedrohungen könnte vertrauliche Informationen über den PC-Nutzer aufdecken und es Hackern sogar ermöglichen, Geld direkt von seinem Bankkonto zu stehlen.

Das Maskieren bösartiger Programmdateien durch die Verwendung legitimer Windows-Namen ist keine neue Taktik. Hacker versuchen schließlich glauben zu machen, dass der COM Surrogate Virus nur ein weiterer harmloser Prozess sei. In Realität kann jede exe-Datei durch eine Schadsoftware ersetzt, dupliziert oder beschädigt werden.

Um bösartige Dateien wie der COM Surrogate Virus von legitimen Prozessen unterscheiden zu können, sollte eine Überprüfung mit einer Sicherheitssoftware durchgeführt und/oder der Speicherort der Datei (C:\Windows\System32) geprüft werden.

| Name des Virus | COM Surrogate Virus, COM-Surrogate-Virus |

|---|---|

| Art der Schadsoftware | Trojaner |

| Gefährlichkeitsgrad | Hoch. Trojaner können sensible Informationen stehlen, wie Kreditkartendaten und Logins, sowie Hintertüren für andere Cyberbedrohungen öffnen, Hackern den Fernzugriff zum PC ermöglichen und vieles mehr |

| Verwandte Dateien | dllhost.exe |

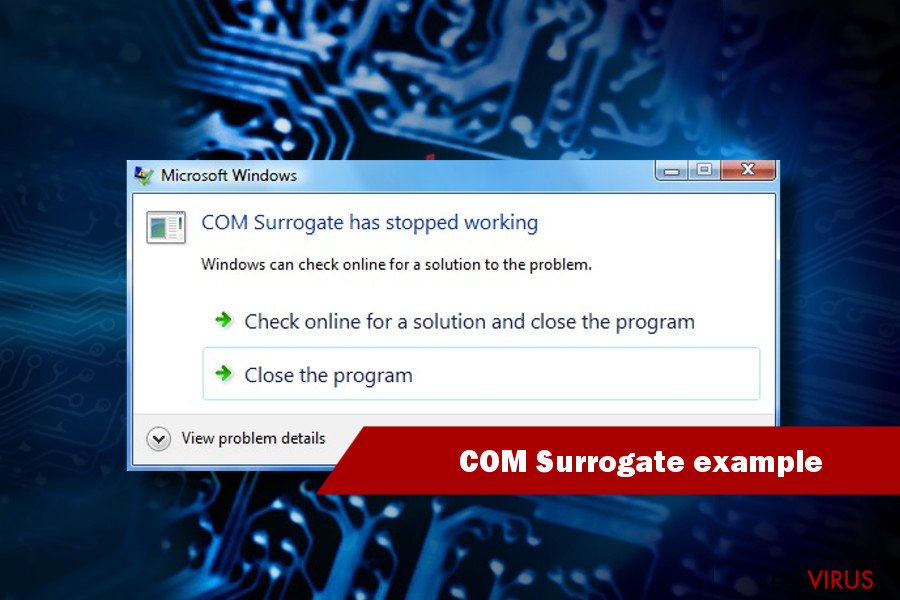

| Eingeblendete Fehlermeldung | „COM Surrogate funktioniert nicht mehr“ |

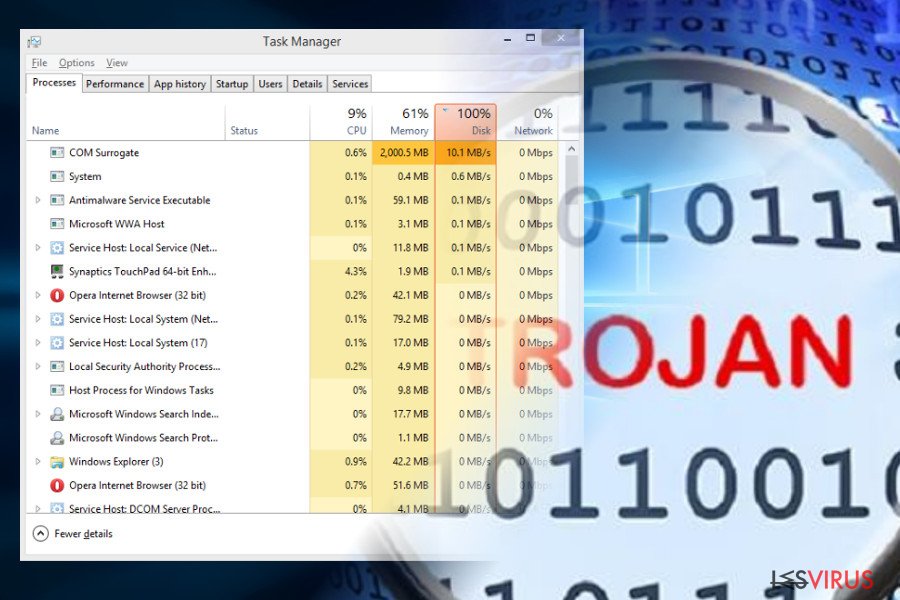

| Symptome | Mehrere Prozesse von COM Surrogate laufen im Task-Manager, der Prozess hat eine hohe Datenträger- oder CPU-Auslastung, Systemverlangsamungen, Programmabstürze usw. |

| Optionen zur Entfernung | Die manuelle Entfernung von Trojanern ist fast unmöglich. Verwenden Sie stattdessen eine Anti-Malware wie SpyHunter 5Combo Cleaner |

| Wiederherstellung | Verwenden Sie FortectIntego, um von der Infizierung verursachte Schäden zu reparieren |

Viele Windows-Nutzer fragen sich, ob COM Surrogate ein Virus ist. Die Antwort hierauf ist simpel: Nein, das echte COM Surrogate ist kein Virus und somit nicht bösartig. Ganz im Gegenteil sogar, es handelt sich um eine der wichtigsten Dateien des Windows-Betriebssystems und sollte unter keinen Umständen entfernt werden.

Kriminelle haben jedoch die Möglichkeit Trojaner hinter einer gefälschten Kopie von COM Surrogate zu verstecken. Die Fähigkeit, sich unter dem Namen eines legitimen Windows-Prozesses zu verbergen, ist sogar ein Hauptmerkmal vom COM-Surrogate-Trojaner. Wenn Sie ihn im System erkennen, zögern Sie also nicht und entfernen Sie ihn sofort.

Besonderheiten des COM Surrogate Virus

Genau wie viele andere Trojanische Pferde[3] kann der COM Surrogate Virus für eine Reihe böswilliger Aktivitäten verantwortlich sein, wie z.B. Diebstahl persönlicher Informationen und anderer sensibler Daten. Außerdem kann die Schadsoftware dazu verwendet werden, anderen Viren in das System zu verhelfen, Code aus Entfernung auszuführen und für viele andere Zwecke.

Sie sollten den Computer sofort mit seriöser Anti-Spyware überprüfen, wenn Sie den Verdacht haben, dass er mit dem COM Surrogate Virus infiziert ist. In der Regel sind betroffene Systeme langsamer als zuvor, neigen zum Abstürzen, verbrauchen übermäßig viel RAM oder CPU.

Außerdem können Probleme bei der Verwendung von Microsoft Office, dem Editor oder anderen Anwendungen auftreten. Achten Sie zudem darauf, ob verdächtige Programme auf dem PC auftauchen und Ihre Surfsitzungen stören. Sie können ebenfalls ein Anzeichen dafür sein, dass das System mit dem COM-Surrogate-Virus infiziert ist.

Diese Probleme können jedoch durch viele verschiedene Computerviren[4] verursacht werden. Wenn Sie merkwürdige und unbekannte Prozesse im Task-Manager finden, sollten Sie über die mögliche Entfernung des COM-Surrogate-Virus nachdenken. Nehmen Sie sich unseren Rat zu Herzen und scannen Sie den PC mit einer seriösen Anti-Malware. Sobald Sie den Virus entfernt haben, scannen Sie das Gerät mit FortectIntego, um eventuelle Schäden zu beheben und das System wieder in den Normalzustand zu versetzen.

Wie man das echte COM Surrogate von einer gefälschten Version unterscheidet

Bitte verwechseln Sie den Virus NICHT mit dem dllhost COM Surrogate, einem wichtigen Systemprozess, der für das Hosten von einigen Diensten und Prozessen des Windows-Betriebssystems verwendet wird. Typischerweise bietet diese Schnittstelle Entwicklern die Möglichkeit, COM-Objekte zu erstellen, die sich an verschiedene Programme anhängen und diese erweitern.

Aufgrund des spezifischen, aber dennoch vielfältigen Zwecks des Prozesses sind viele Benutzer nicht in der Lage, ihn zu erkennen und verwechseln oft das Original mit dem COM Surrogate Virus. Wenn Sie einen Trojaner, der sich als COM Surrogate ausgibt, erkennen möchten, sollten Sie diese Tipps beachten:

- Abhängig von der Version des Windows-Betriebssystems sollte sich das Original in den Verzeichnissen C:\Windows\System32 oder C:\winnt\system32 befinden.

- Der Virus verbraucht einen großen Teil der CPU-Leistung oder des Speichers, der Verbrauch des Originals hingegen ist deutlich geringer.

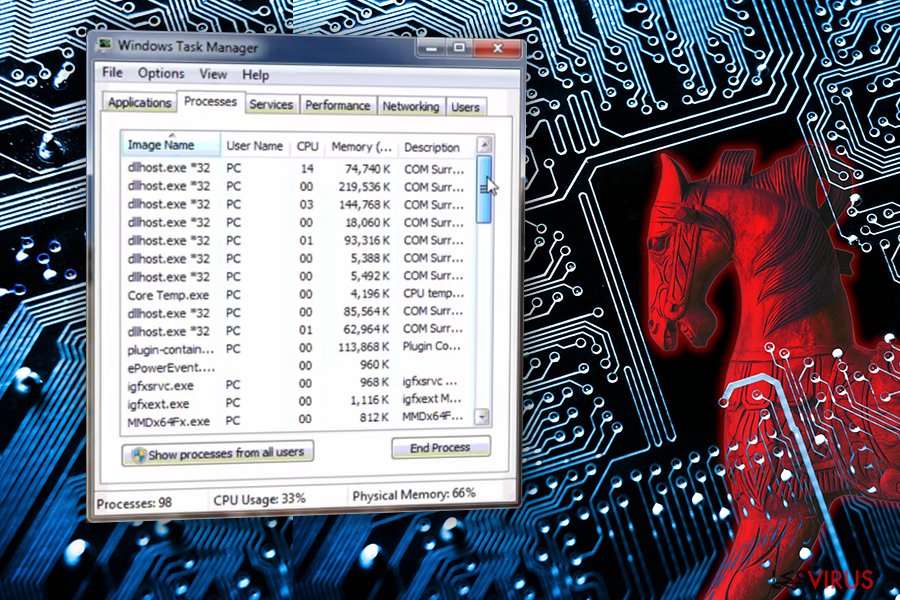

- Eine große Zahl von dllhost.exe *32 im Task-Manager, ist ebenfalls ein Hinweis darauf, dass der Computer mit einem COM-Surrogate-Virus infiziert ist.

Das COM-Objekt wird verwendet, um Miniaturansichten der Dateien im Ordner und vieler anderer auf den ersten Blick fassbarer Prozesse zu erzeugen. Aufgrund dieser Funktionalität werden Benutzer manchmal mit dem Fehler „COM Surrogate funktioniert nicht mehr“ konfrontiert, was bedeutet, dass die Grafiktreiber geprüft, Codecs aktualisiert, die Antivirensoftware vorübergehend ausgeschaltet, der Datenträger auf Fehler überprüft o.Ä. Wartungen durchgeführt werden müssen.[5]

Die Fehlermeldung scheint gewöhnlich beim Durchstöbern von Bildern oder beim Anschauen eines Videos aufzutreten, aber einigen Berichten zufolge auch beim Drucken. Nichtsdestotrotz soll COM Surrogate dabei helfen, Miniaturansichten der Dateien anzuzeigen, und wenn der Dienst fehlschlägt, tritt der Fehler „COM Surrogate funktioniert nicht mehr“ auf.

Wenn Sie jedoch mit der Schadsoftware infiziert wurden, sollten Sie nicht versuchen sie selbst zu stoppen. Dies könnte dazu führen, dass Sie wichtige Dateien löschen und den Computer schwer beschädigen.

Aus diesem Grund ist der Einsatz einer Antivirensoftware oder Anti-Malware ein Muss. Sie können hierfür Ihre bevorzugte Software verwenden und mit ihr den COM Surrogate Virus vom Computer entfernen.

Trojaner-Version wird über betrügerische Webseiten verbreitet

Die Entwickler des Virus verbreiten ihn über bösartige Webseiten, die gefälschte Updates von Anwendungen bewerben. Auf diese Weise werden Benutzer durch das betrügerische Aussehen der infizierten Datei zu ihrem Herunterladen verleitet. Darüber hinaus ist es ratsam illegale Downloads zu vermeiden, da Betrüger diese oft zur Verbreitung des Trojaners und anderer riskanter Bedrohungen nutzen.

Als ob das noch nicht genug wäre, mussten die Analysten von Lesvirus.fr feststellen, dass sich einige Opfer anhand von Spammails infiziert haben, die unter dem Namen der Versandfirma DHL oder FedEx verschickt wurden. In der Betreffzeile hieß es, dass ein Paket nicht zugestellt werden konnte und sich im Anhang weitere Einzelheiten befinden. Sobald der Benutzer den Anhang öffnete, drang der Trojaner in den Computer ein und startete seine bösartigen Aktivitäten.

Wenn Sie auf der sicheren Seite sein wollen, sollten Sie anfangen illegale Webseiten zu meiden, verdächtige E-Mails zu ignorieren, niemals eventuell infizierte Anhänge herunterzuladen, sowie alle irreführenden Anzeigen zu schließen, die beim Surfen im Internet auftauchen können.

Wenn eine Werbeanzeige Ihnen anbietet, Ihren Flash Player, FLV Player oder ein ähnliches Programm zu aktualisieren, sollten Sie diese schließen. Wenn Sie den Verdacht haben, dass Sie diese Programme tatsächlich aktualisieren müssen, besuchen Sie bitte die Herstellerseite. Wie wir bereits gesagt haben, sollte dieser spezielle Virus niemals auf dem Computer verbleiben. Wenn Sie auch nur den kleinsten Zweifel hegen, nutzen Sie bitte unsere untenstehenden Tipps und reparieren Sie Ihren Computer.

Beseitigen Sie den COM Surrogate Virus ausschließlich mit einer Anti-Malware

Sie sollten zuverlässige Sicherheitssoftware zum Entfernen des COM Surrogate Virus einsetzen, wenn Sie Ihre vertraulichen Daten wie Bank-Logins, Kreditkartendaten, Kennwörter und ähnliche Informationen schützen möchten.

Denken Sie daran, dass Sie Ihr Betriebssystem beschädigen könnten, wenn Sie die echte Windows-Datei löschen. Versuchen Sie also nicht, sie selbst zu entfernen. Aus diesem Grund ist davon abzuraten, COM Surrogate manuell zu entfernen.

Laden Sie eine robuste Anti-Malware herunter und führen Sie damit eine vollständige Systemprüfung durch, um den COM Surrogate Virus aus dem System zu entfernen. Falls der Trojaner den Virenscanner blockiert, befolgen Sie diese Schritte:

Anleitung für die manuelle Entfernung des COM surrogate-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Eine der Optionen zum Umgehen von Virenhilfsobjekten ist der Neustart von Windows in den abgesicherten Modus mit Netzwerktreibern. Wenn dies nicht hilft, probieren Sie die unten beschriebene alternative Methode.

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie COM surrogate mit System Restore

Die Systemwiederherstellung kann ebenfalls zur Beseitigung des COM Surrogate Virus verwendet werden:

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von COM surrogate liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor COM surrogate und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Privatsphäre leicht gemacht

Anonymität im Internet ist heutzutage ein wichtiges Thema. Ob man sich nun vor personalisierter Werbung schützen möchte, vor Datenansammlungen im Allgemeinen oder den dubiosen Praktiken einiger Firmen oder Staaten. Unnötiges Tracking und Spionage lässt sich nur verhindern, wenn man völlig anonym im Internet unterwegs ist.

Möglich gemacht wird dies durch VPN-Dienste. Wenn Sie online gehen, wählen Sie einfach den gewünschten Ort aus und Sie können auf das gewünschte Material ohne lokale Beschränkungen zugreifen. Mit Private Internet Access surfen Sie im Internet ohne der Gefahr entgegen zu laufen, gehackt zu werden.

Sie erlangen volle Kontrolle über Informationen, die unerwünschte Parteien abrufen können und können online surfen, ohne ausspioniert zu werden. Auch wenn Sie nicht in illegale Aktivitäten verwickelt sind oder Ihren Diensten und Plattformen Vertrauen schenken, ist Vorsicht immer besser als Nachricht, weshalb wir zu der Nutzung eines VPN-Dienstes raten.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.

- ^ Trojanisches Pferd (Computerprogramm). Wikipedia. Die freie Enzyklopädie.

- ^ Viruses, trojans, worms, DOS attacks. Computerbetrug. Informationen über Sicherheit und Anonymität im Internet sowie über Dialer- und Mehrwertdienste.

- ^ 10 Tipps gegen Malware, die den Computer seuchenfrei halten. PC Magazin. IT-Wissen ohne Kompromisse.

- ^ Phishing-Mails: Kein Tag ohne Betrug. Verbraucherzentrale: Beratung. Information. Interessenvertretung.

- ^ Panagiotis Kolokythas. Google warnt 20.000 Betreiber von infizierten Websites. Macwelt. Die Website über IT- und Technologie-News.