Virus CryptoJoker entfernen (Entfernungsanleitung) - aktualisiert Feb. 2016

Anleitung für die Entfernung des CryptoJoker-Virus

Was ist CryptoJoker ransomware?

Unser Team wurde auf eine neu erfundene Ransomware namens CryptoJoker aufmerksam gemacht. Zur Erinnerung: Programme der Ransomware-Kategorie sind furchtbare Viren, die meistens mithilfe von infizierten E-Mails verbreitet werden. Falls Sie den Verdacht haben, dass Sie mit diesem Virus infiziert worden sind oder sich einfach nur über neue Computerviren informieren und solche Cyberangriffe verhindern möchten, sollte dieser Artikel für Sie interessant sein.

Wie funktioniert die Ransomware CryptoJoker?

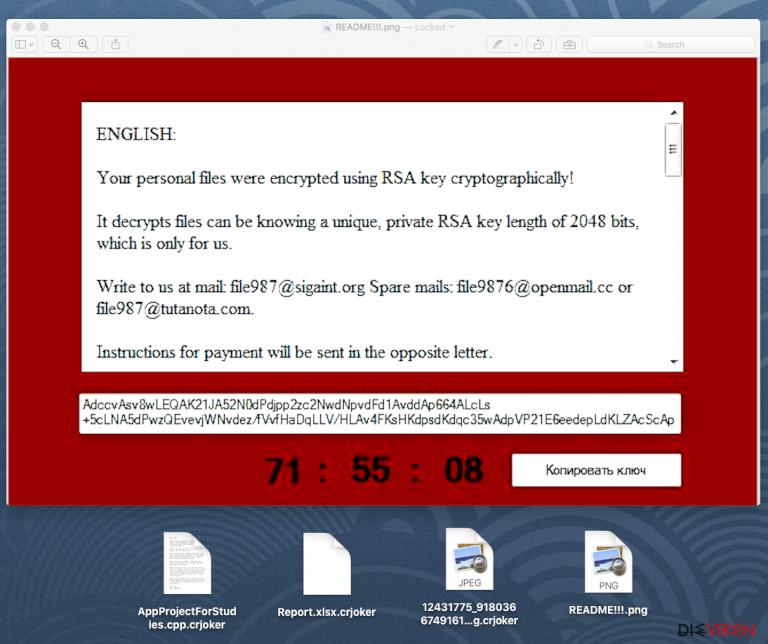

CryptoJoker greift anfällige Computer an und verschlüsselt Dateien bestimmter Typen. Soweit wir wissen infiziert CryptoJoker Dateien der Arten .txt, .docx, .doc, .xls, .pdf, .java, .jpeg, .sql, .db, .docm, .odt, .csv, .xlsb, .xlsm, .aspx, .html, .psd, .pptx, .mdb, .sln, .xlsx und viele weitere. Die Dateien werden dabei mit dem Algorithmus AES-256 verschlüsselt und nachdem die Dateien verschlüsselt worden sind, hängt die Ransomware ihre Endung .crjoker an die Dateinamen an. Falls Sie bemerkt haben, dass die Namen Ihrer Dateien auf solch eine Weise verändert worden sind, sollten Sie umgehend die nötigen Schritte in Angriff nehmen, um den verhängnisvollen Virus zu beseitigen. Wir empfehlen dafür nachdrücklich eine bewährte Anti-Malware zu verwenden, wie zum Beispiel FortectIntego.

Sie müssen leider berücksichtigen, dass sobald der CryptoJoker-Virus die Dateien verschlüsselt hat, Sie keinen Zugang mehr auf sie haben. CryptoJoker hinterlässt zudem in den Ordnern mit verschlüsselten Dateien .txt- oder .html-Dokumente. In diesen Dokumenten wird darauf hingewiesen, dass die persönlichen Dateien verschlüsselt worden sind und für die Wiederherstellung dieser die Entwickler von CryptoJoker via E-Mail kontaktiert werden müssen:

Write to us at mail: file987@sigaint.org

Spare mails: file9876@openmail.cc or file987@tutanota.com.

Instructions for payment will be sent in the opposite letter.

Wie Sie sehen können, ist das Bezahlen eines Lösegelds erforderlich, wenn man seine verschlüsselten Dateien wieder haben möchte. Überraschenderweise wird allerdings keine bestimmte Summe verlangt, weshalb es den Anschein hat, dass die Internetkriminellen zum Verhandeln bereit sind. Sicherheitsexperten raten jedoch trotzdem nicht das Lösegeld zu bezahlen, da es keine Garantie dafür gibt, dass man die Dateien wirklich zurückbekommt. Und möchten Sie Internetkriminelle unterstützen, sodass sie weiterhin ihre schurkischen Aktivitäten durchführen können?

Wie infiziert CryptoJoker die Computer?

In den meisten Fällen wird Ransomware mit schädlichen E-Mail-Anhängen unter die Leute gebracht. Es ist gebräuchlich Ransomware wie Trojaner zu verbreiten – die Viren werden als sichere Dateien getarnt, die den Benutzer vom Herunterladen und Öffnen überzeugen sollen. Wir haben bei unseren Recherchen herausgefunden, dass CryptoJoker im Format PDF im Umlauf ist. Sie könnten den Computer also mit dem Virus infizieren, indem Sie auf unsichere Webseiten surfen oder auf korrupte Links klicken. Wir haben allerdings einige Tipps, wie Sie die Installation von der Ransomware CryptoJoker verhindern können:

- Surfen Sie nicht auf suspekte Webseiten herum. Es besteht immer die Chance, dass Sie versehentlich auf einen infizierten Link klicken und unbemerkt eine Computerbedrohung herunterladen.

- Öffnen Sie niemals E-Mails und deren Anhänge, wenn Sie den Absender nicht persönlich kennen! Öffnen Sie auch auf keinen Fall suspekt aussehende E-Mails, denn manche Viren können den Computernutzer infizieren und infizierte E-Mails an seine Kontakte senden.

- Installieren Sie Software auf sichere Weise. Manche Programme bewerben Freeware von Dritten auf indirektem Wege, sodass man bei der Installation neuer Anwendungen sehr vorsichtig sein muss. Wählen Sie daher lieber die erweiterte bzw. die benutzerdefinierte Installationsoption und heben Sie Markierungen bei suspekten oder unvertrauten Zusätzen auf.

Falls Sie bereits dem CryptoJoker-Virus zum Opfer gefallen sind, fahren Sie mit der nächsten Seite fort und lesen Sie dort, wie Sie ihn selbst beseitigen können.

Die unterschiedlichen Möglichkeiten für die Entfernung des Virus:

Sie können CryptoJoker selbst entfernen, indem Sie unsere vorbereitete Anleitung befolgen. Die Anweisungen finden Sie unterhalb des Artikels. Es wäre allerdings trotzdem besser, wenn Sie eine Anti-Malware herunterladen, damit das System vollständig scannen und auf diese Weise CryptoJoker deinstallieren. Solch eine Software kann alle schädlichen Dateien erkennen und beseitigen.

Ist es möglich wieder an die Dateien zu gelangen?

Zum Zeitpunkt der Erstellung des Artikels gibt es leider noch keine nachgewiesenen Wege, um die verlorenen Dateien komplett wiederherzustellen. Es sei denn, man hat Back-ups angefertigt. Sie können aber trotzdem eins der folgenden Tools ausprobieren. Einigen konnte damit geholfen werden.

Anleitung für die manuelle Entfernung des CryptoJoker-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie CryptoJoker mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von CryptoJoker liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor CryptoJoker und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.