Virus FessLeak entfernen

Anleitung für die Entfernung des FessLeak-Virus

Was ist FessLeak ransomware?

Was ist FessLeak?

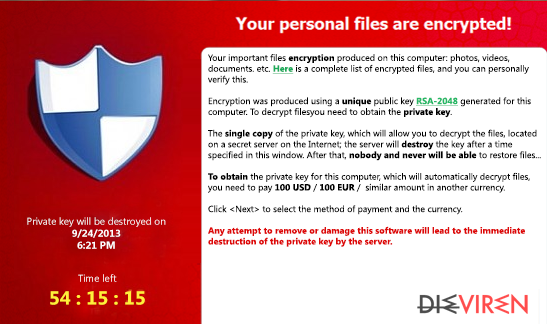

Mit FessLeak bezeichnen wir eine gefährliche Kampagne, deren Ziel es ist Cryptolocker, Cryptowall, CTB Locker und andere Cyberbedrohungen, die der Ransomware-Kategorie angehören, zu verbreiten. Dies bedeutet eins – Sie sollten einen großen Bogen um schädliche Webseiten machen, die auf FessLeak@qip.ru registriert sind. Andernfalls kann es sehr schnell passieren, dass Sie mit einem Virus auf dem Computer enden und er Ihre wichtigen Dateien verschlüsselt. Für die Entschlüsselung der Dateien wird dann natürlich eine Gebühr verlangt. In den meisten Fällen soll die Bezahlung mit dem Webbrowser Tor in Bitcoins erfolgen und die einzige Möglichkeit sein, um an die Dateien zu gelangen. Wenn die von FessLeak stammende Ransomware das System infiltriert, führt sie als erstes ein Systemscan aus. Nachdem das System gescannt wurde und die benötigten Dateien gefunden wurden, werden sie mit dem Verfahren RSA-2048 verschlüsselt. Anschließend kann auf die betroffenen Dateien nicht mehr zugegriffen werden. Wenn man versucht eine der Dateien zu öffnen, wird eine großflächige Warnmeldung eingeblendet, die einen über die derzeitige Situation aufklärt. Bitte bezahlen Sie nicht das Lösegeld, da Sie nicht mit Sicherheit sagen können, ob der Schlüssel für die Entschlüsselung wirklich ausgehändigt wird. Wenn Sie regelmäßig Back-ups gemacht haben und nun festgestellt haben, dass der Computer mit der Schadsoftware von FessLeak infiziert wurde, sollten Sie Ihre Dateien mithilfe des Back-ups wiederherstellen. Sie sollten natürlich auch dafür sorgen, dass vorher alle schädlichen Dateien (auch die der Ransomware) entfernt werden. Am einfachsten geht dies, wenn Sie einen vollständigen Systemscan mit einer aktuellen Anti-Spyware ausführen. Wir empfehlen dafür immer wieder gerne die Verwendung von FortectIntego. Wenn Sie noch nie Back-ups gemacht haben, dann sollten Sie unsere empfohlenen Programme, die sich am Ende des Artikels befinden, ausprobieren.

Wie kann FessLeak meinen Computer infizieren?

Ransomware kann auf viele verschiedene Arten verbreitet werden. Dies gilt auch für die Ransomware von FessLeak. Man macht dafür von schädlichen Webseiten Gebrauch, die durch falsche Warnmeldungen beworben werden. Solche Warnmeldungen sind üblicherweise mit diversen Logos versehen und sehen daher ziemlich überzeugend aus. Wenn Sie beim Internetsurfen von einer Warnmeldung unterbrochen werden, die behauptet, dass Sie Ihr Java oder Ihren Flash Player aktualisieren müssen, dann müssen Sie auch in Betracht ziehen, dass sie eine Fälschung sein kann. Bitte ignorieren Sie solche Anzeigen und fallen Sie nicht auf sie herein, da sie zu schädlichen Webseiten weiterleiten können, die problemlos Cryptolocker und andere Ransomware auf dem Computer herunterladen können. Spam ist übrigens auch eine Möglichkeit Sie mit diesen Bedrohungen zu infizieren. Laut aktuellsten Berichten sind Frankreich und andere Länder in Europa von Spammern betroffen. Es gibt aber keine Garantie dafür, dass Hacker nicht auch die Verbreitungsrate dieser Ransomware in anderen Ländern steigern möchten. Es ist also in diesem Fall wichtig, dass Sie verstehen, dass sehr viele schädliche E-Mails versendet werden. Häufig sehen sie äußerst offiziell aus und informieren über diverse Käufe, Bußgelder, Preise und andere Sachen, die schon immer Neugierde geweckt haben. Wenn Sie entdeckt haben, dass eine Ransomware von FessLeak Ihren Computer angegriffen und Ihre wichtigen Dateien gesperrt hat, sollten Sie folgende Anleitung beachten und die Bedrohung beseitigen.

Wie entferne ich den FessLeak-Virus?

Wenn eine durch FessLeak verbreitete Ransomware Ihr System befallen hat, brauchen Sie den Schlüssel, um die korrupten Dateien zu entschlüsseln. Dafür muss man leider das Lösegeld bezahlen. Sie können aber trotzdem mit einem Back-up oder mit Dateiwiederherstellungsprogrammen versuchen die Dateien wiederherzustellen. Falls Sie regelmäßig Back-ups gemacht haben, sollten Sie Ihre Dateien problemlos wiederherstellen können. Sie können aber auch gerne Programme wie R-Studio oder Photorec ausprobieren.

Für die Entfernung von FessLeak empfehlen wir die Verwendung von FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes.

Wir möchten als Letztes noch dringendst empfehlen, dass Sie sich über die Prävention solcher Infizierungen wie FessLeak, Cryptowall, Cryptolocker und CTB Locker Gedanken machen. Sie können dafür natürlich zuvor erwähnte Programme verwenden. Vergessen Sie aber auch nicht sich über die Sicherheit Ihrer Dateien Gedanken zu machen. Machen Sie am besten so oft wie möglich Back-ups. Sie können dafür USB-Sticks, externe Festplatten, CDs, DVDs verwenden oder auf Google Drive, Dropbox, Flickr und andere Lösungen zurückgreifen.

Für Sie empfohlen

Privatsphäre leicht gemacht

Anonymität im Internet ist heutzutage ein wichtiges Thema. Ob man sich nun vor personalisierter Werbung schützen möchte, vor Datenansammlungen im Allgemeinen oder den dubiosen Praktiken einiger Firmen oder Staaten. Unnötiges Tracking und Spionage lässt sich nur verhindern, wenn man völlig anonym im Internet unterwegs ist.

Möglich gemacht wird dies durch VPN-Dienste. Wenn Sie online gehen, wählen Sie einfach den gewünschten Ort aus und Sie können auf das gewünschte Material ohne lokale Beschränkungen zugreifen. Mit Private Internet Access surfen Sie im Internet ohne der Gefahr entgegen zu laufen, gehackt zu werden.

Sie erlangen volle Kontrolle über Informationen, die unerwünschte Parteien abrufen können und können online surfen, ohne ausspioniert zu werden. Auch wenn Sie nicht in illegale Aktivitäten verwickelt sind oder Ihren Diensten und Plattformen Vertrauen schenken, ist Vorsicht immer besser als Nachricht, weshalb wir zu der Nutzung eines VPN-Dienstes raten.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.