Virus GUCCI entfernen (viren) - Inkl. Anleitung für die Datenwiederherstellung

Anleitung für die Entfernung des GUCCI-Virus

Was ist GUCCI ransomware?

GUCCI Ransomware kann persönliche Dateien und das Betriebssystem dauerhaft beschädigen

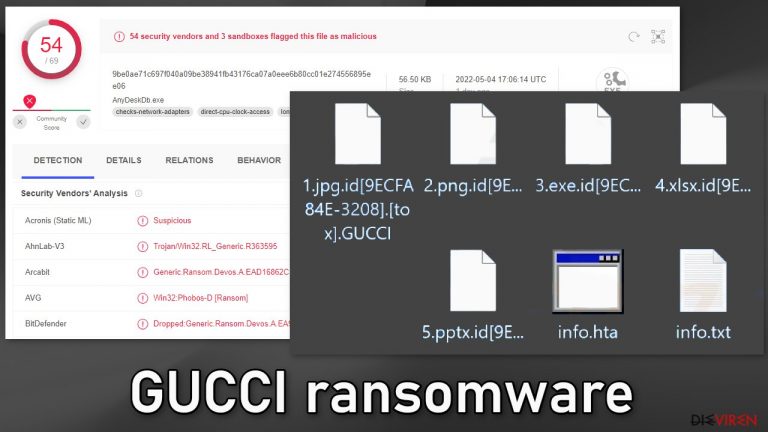

Die Ransomware GUCCI ist eine der neuesten Malware-Varianten zum Sperren von Dateien und gehört der Familie der Phobos Ransomware an. Die Datei wurde von 54 Sicherheitsanbietern und 3 Sandboxen als bösartig eingestuft. Der Virus kann in das System eindringen und sofort den Verschlüsselungsprozess beginnen.

Sobald die Verschlüsselung startet, werden alle persönlichen Dateien, wie Fotos, Videos und Dokumente, verschlüsselt und damit unzugänglich und unbrauchbar gemacht. Die einzige Möglichkeit, die Daten zu entschlüsseln, ist ein Entschlüsselungsschlüssel oder eine Software, über die normalerweise nur die Cyberkriminellen verfügen.

Nachdem der Verschlüsselungsprozess abgeschlossen ist, werden die Symbole der Dateien zu weißen Seiten und die Namen werden mit der Erweiterung .GUCCI versehen. Wenn eine Datei zum Beispiel vorher bild.jpg hieß, wird sie nach Abschluss des Vorgangs bild.jpg.id[ID des Opfers].[tox].GUCCI heißen.

Außerdem werden zwei Erpresserbriefe auf dem Computer erstellt. Diese Nachrichten der Ransomware-Entwickler erklären, was passiert ist und was man tun muss, um die Dateien wiederherzustellen. Leider erpressen die Angreifer die Opfer, indem sie eine Zahlung in Kryptowährungen verlangen.

| NAME | GUCCI |

| TYP | Ransomware, Kryptovirus, Datensperrende Malware |

| MALWARE-FAMILIE | Phobos Ransomware |

| VERBREITUNG | E-Mail-Anhänge, Torrent-Seiten, schädliche Anzeigen |

| DATEI-ERWEITERUNG | .GUCCI |

| ERPRESSERBRIEF | info.hta, info.txt |

| DATEIWIEDERHERSTELLUNG | Wenn keine Backups verfügbar sind, ist eine Wiederherstellung der Dateien nahezu unmöglich. Wir listen unten einige alternative Methoden auf, die in bestimmten Fällen helfen |

| MALWARE-ENTFERNUNG | Scannen Sie das Gerät mit einer Anti-Malware, um das schädliche Programm und alle dazugehörigen Dateien zu entfernen |

| SYSTEMREPARATUR | Malware kann Systemfehler, Abstürze, Lag und andere Stabilitätsprobleme verursachen. Um das Betriebssystem wiederherzustellen und seine Neuinstallation zu vermeiden, empfehlen wir das Reparaturtool FortectIntego zu verwenden |

Der Erpresserbrief

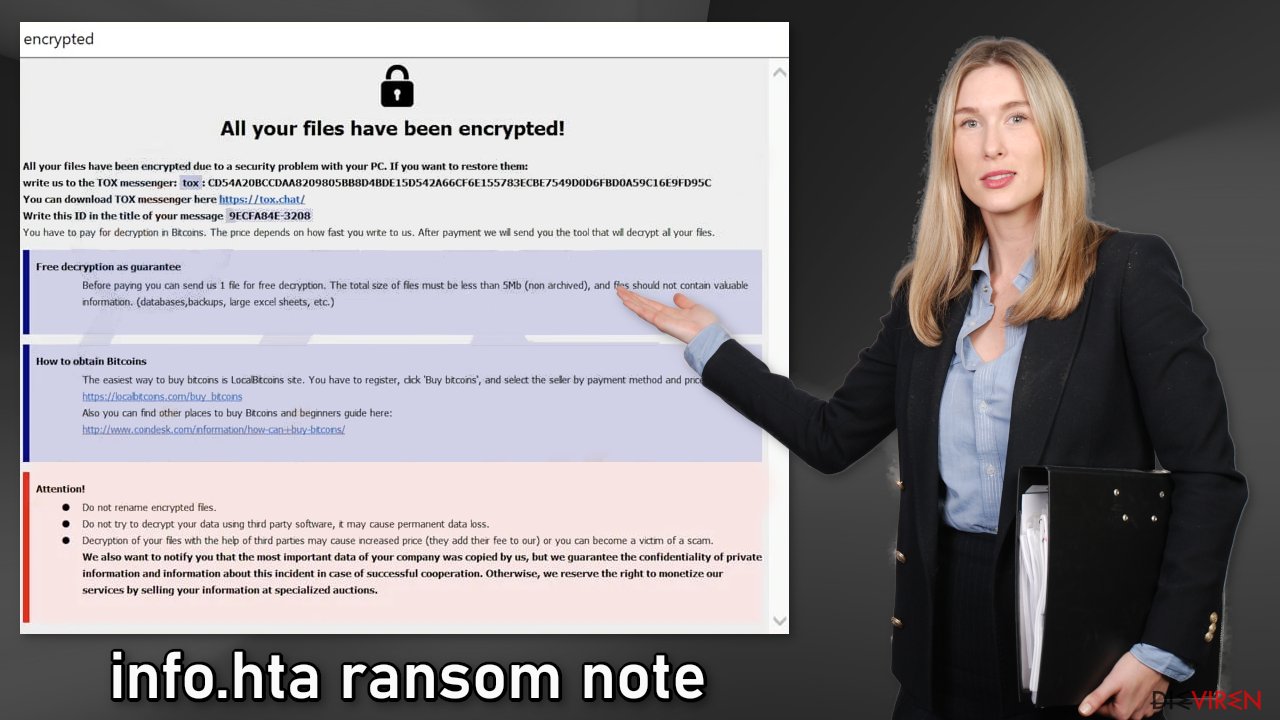

Die vollständige Mitteilung der Erpresser, die in der Datei info.hta zu finden ist, lautet wie folgt:

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them:

write us to the TOX messenger: tox: CD54A20BCCDAA8209805BB8D4BDE15D542A66CF6E155783ECBE7549D0D6FBD0A59C16E9FD95C

You can download TOX messenger here hxxps://tox.chat/

Write this ID in the title of your message –

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us 1 file for free decryption. The total size of files must be less than 5Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

We also want to notify you that the most important data of your company was copied by us, but we guarantee the confidentiality of private information and information about this incident in case of successful cooperation. Otherwise, we reserve the right to monetize our services by selling your information at specialized auctions.

Die Angreifer erwecken ein Gefühl der Dringlichkeit, indem sie sagen, dass der zu bezahlende Betrag davon abhängt, wie schnell die Opfer sie kontaktieren. Dies ist eine der vielen Panikmache-Taktiken, die Cyberkriminelle anwenden, um dazu zu bringen, schnell zu handeln, ohne über andere Optionen nachzudenken. Aus diesem Grund wird auch der Lösegeldbetrag in der Notiz nicht angegeben.

Sie bieten auch an, eine Datei kostenlos zu entschlüsseln, damit sie vertrauenswürdiger wirken. Bedenken Sie allerdings, dass man Kriminellen nicht trauen kann. Viele Opfer von Ransomware-Angriffen haben ihre Situation kundgegeben und lassen wissen, dass sie nie wieder etwas von den Tätern gehört haben, nachdem sie das Geld bezahlt hatten.

Die Zahlungsmethode ist auch nicht gerade vorteilhaft für Opfer. Kryptowährungstransaktionen sind anonym und können nicht rückgängig gemacht werden. Sobald man das Geld überwiesen hat, ist es unmöglich, eine Rückerstattung zu erhalten oder das Geld auf andere Weise zurück zu bekommen. Mit der Bezahlung des Lösegelds verlieren Sie nicht nur Ihre Dateien, sondern riskieren auch noch betrogen zu werden.

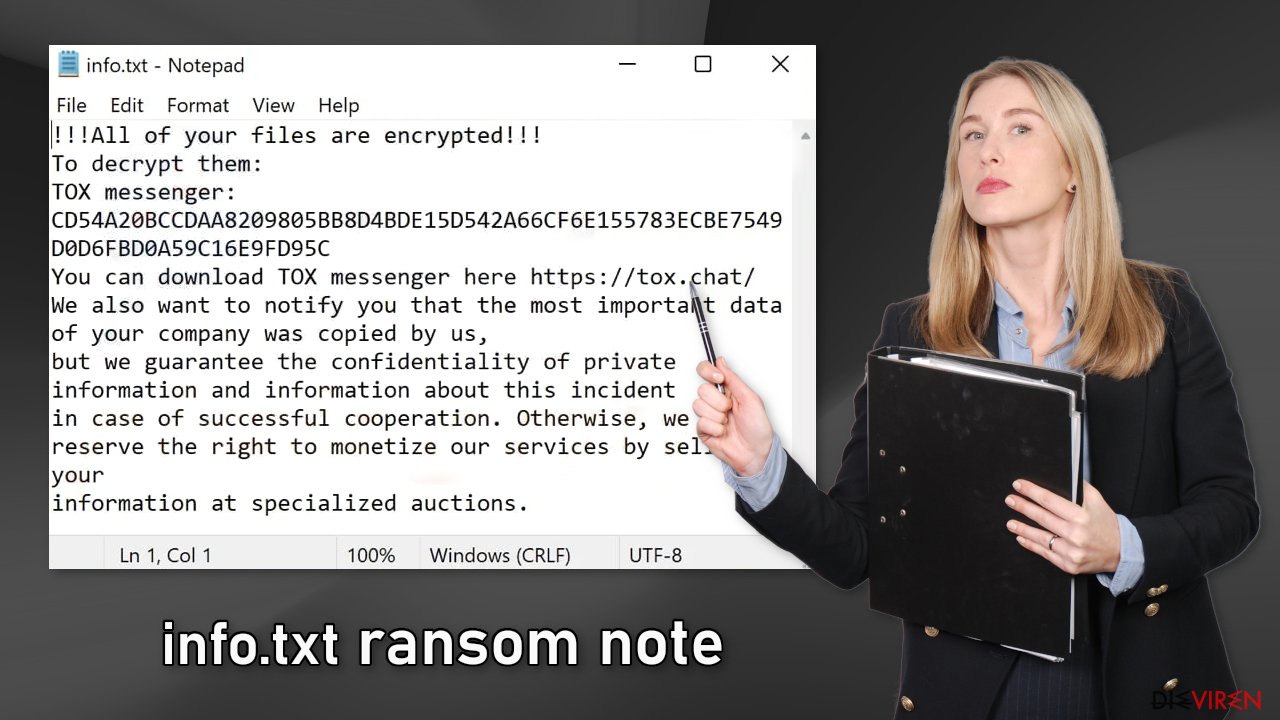

Die Gauner versuchen zudem mit Einschüchterungstaktiken davon abzuhalten, nach anderen Wiederherstellungsoptionen zu suchen. Obwohl Entschlüsselungstools von Drittanbietern nur selten helfen, ist es zumindest einen Versuch wert. Die Datei info.txt enthält außerdem eine kürzere Version der vorherigen Lösegeldforderung:

!!!All of your files are encrypted!!!

To decrypt them:

TOX messenger: CD54A20BCCDAA8209805BB8D4BDE15D542A66CF6E155783ECBE7549D0D6FBD0A59C16E9FD95C

You can download TOX messenger here hxxps://tox.chat/

We also want to notify you that the most important data of your company was copied by us,

but we guarantee the confidentiality of private information and information about this incident

in case of successful cooperation. Otherwise, we reserve the right to monetize our services by selling your

information at specialized auctions.

Verwenden Sie professionelle Sicherheitstools zur Beseitigung bösartiger Dateien

Als Erstes sollten Sie den betroffenen Computer sofort vom lokalen Netzwerk trennen. Bei Heimanwendern reicht es aus, das Ethernet-Kabel abzuziehen oder das WLAN zu deaktivieren. Wenn das Problem an Ihrem Arbeitsplatz aufgetreten ist, könnte dies kompliziert sein. Wir haben am Ende dieses Beitrags daher eine separate Anleitung vorbereitet.

Wenn Sie versuchen, Ihre Daten zuerst wiederherzustellen, kann dies zu einem dauerhaften Datenverlust führen. Die Malware kann Ihre Dateien zudem ein zweites Mal verschlüsseln, wenn sie nicht zuerst beseitigt wird. Die Verschlüsselung wird erst aufhören, wenn Sie die bösartigen Dateien entfernen. Sie sollten nicht versuchen, das Schadprogramm selbst zu beseitigen, es sei denn, Sie verfügen über ausgezeichnete IT-Kenntnisse.

Verwenden Sie stattdessen eine Anti-Malware wie SpyHunter 5Combo Cleaner oder Malwarebytes, um Ihr System zu scannen. Diese Sicherheitssoftware sollte alle schädlichen Dateien und Einträge finden und sie automatisch für Sie entfernen. In manchen Fällen kann Malware die Verwendung von Antivirensoftware verhindern. In diesem Fall müssen Sie den abgesicherten Modus aufrufen und von dort aus eine vollständige Systemprüfung durchführen:

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neustart > OK.

- Wenn Ihr Computer aktiv wird, drücken Sie die Taste F8 (wenn das nicht funktioniert, versuchen Sie F2, F12, Entf usw. – abhängig von dem Modell Ihres Motherboards), bis Sie das Fenster mit den erweiterten Startoptionen sehen.

- Wählen Sie Abgesicherter Modus mit Netzwerktreibern aus der Liste aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update & Sicherheit.

- Wählen Sie auf der linken Seite des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten, um den Abschnitt Erweiterter Start zu finden.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

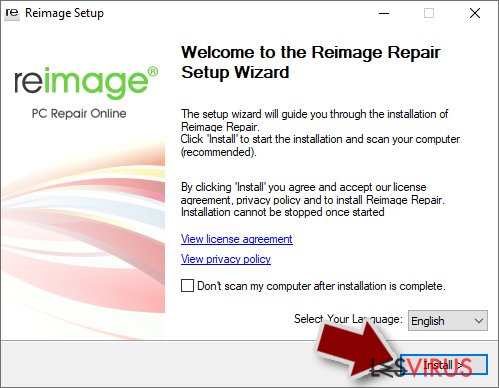

Beheben Sie Systemfehler, um eine Neuinstallation von Windows zu verhindern

Sobald ein Computer mit einer Malware wie Ransomware infiziert ist, verursacht sie wichtige Änderungen auf dem System. Die Ransomware kann z.B. die Registrierungsdatenbank in Windows verändern, wichtige Boot- und andere Bereiche beschädigen, DLL-Dateien löschen oder beschädigen und vieles mehr.

Wurde eine Systemdatei von einer Malware beschädigt, kann auch ein Antivirenprogramm sie nicht reparieren und lässt sie so, wie sie ist. Infolgedessen kann es zu Problemen bzgl. der Leistung, Stabilität und Verwendbarkeit kommen, bis zu dem Punkt, an dem eine vollständige Neuinstallation von Windows erforderlich ist.

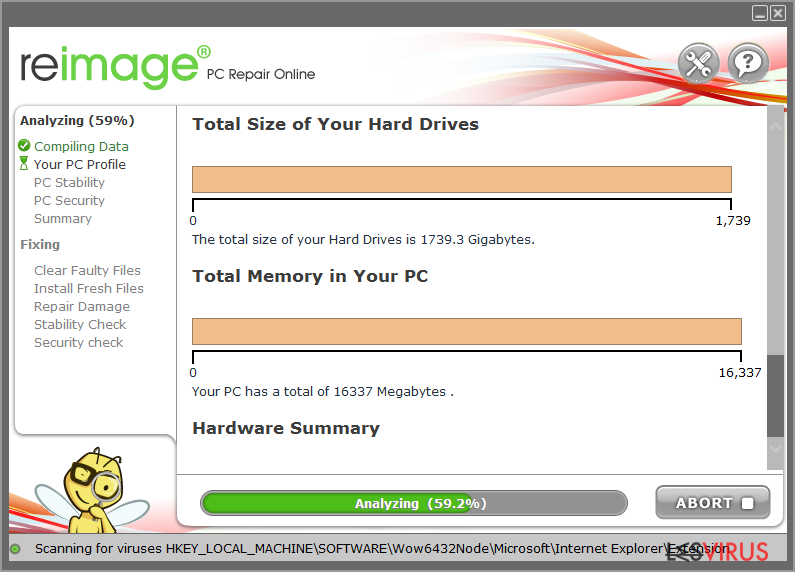

Wir empfehlen daher die einzigartige und patentierte Technologie von FortectIntego in Anspruch zu nehmen. Das Programm kann im Falle einer Infektion nicht nur Virenschäden beheben, sondern ist dank mehrerer verwendeter Engines auch in der Lage bereits in das System eingedrungene Malware zu entfernen. Zudem kann die Anwendung verschiedene Windows-bezogene Probleme beheben, die nicht durch Malware-Infektionen verursacht werden, z.B. Bluescreens, Hängenbleiben des PCs, Fehler in der Registrierungsdatenbank, beschädigte DLLs usw.

- Laden Sie die Anwendung herunter, indem Sie auf den Link oben klicken

- Klicken Sie auf ReimageRepair.exe

- Bestätigen Sie in der Benutzerkontensteuerung mit Ja

- Klicken Sie auf Installieren und warten Sie, bis der Installationsprozess abgeschlossen ist

- Die Analyse Ihres Rechners beginnt sofort

- Sobald die Analyse abgeschlossen ist, prüfen Sie das Resultat – die Ergebnisse werden in einer Zusammenfassung aufgelistet

- Sie können nun auf jedes einzelne Problem klicken und es manuell beheben

- Wenn Sie viele Probleme sehen, die Sie selbst nicht beheben können, empfehlen wir die Lizenz zu erwerben und die Probleme automatisch beheben zu lasse.

Optionen zur Wiederherstellung von Dateien

Viele Leute denken, dass sie ihre Dateien mit Anti-Malware reparieren können, aber dafür sind sie nicht gedacht. Die Sicherheitsprogramme können lediglich verdächtige Prozesse im System aufspüren und sie beseitigen. Die Wahrheit ist, dass die Dateien nur mit einem Entschlüsselungsschlüssel oder einer Software wiederhergestellt werden können, die nur Cyberkriminelle besitzen.

Wenn Sie Ihre Daten vorher nicht gesichert haben, ist es möglich, dass Sie sie nie wieder zurückbekommen. Sie können trotzdem Datenwiederherstellungssoftware einen Versuch geben, aber wir müssen anmerken, dass Programme von Drittanbietern die Dateien nicht immer entschlüsseln können. Wir empfehlen dennoch diese Methode auszuprobieren. Bevor Sie fortfahren, müssen Sie die beschädigten Dateien kopieren und auf einem USB-Stick oder einem anderen Speicher ablegen. Und denken Sie daran – tun Sie dies nur, wenn Sie die GUCCI Ransomware bereits entfernt haben.

Wir empfehlen es daher unabhängig von der Ransomware auszuprobieren. Bevor Sie beginnen, möchten wir noch einige wichtige Hinweise geben:

- Da die verschlüsselten Daten durch Sicherheits- oder Datenrettungssoftware dauerhaft beschädigt werden könnten, sollten Sie zunächst eine Sicherheitskopie erstellen – verwenden Sie hierfür einen USB-Stick oder einen anderen Speicher.

- Versuchen Sie Ihre Dateien erst mithilfe einer Software wiederherzustellen, nachdem Sie einen Scan mit einer Anti-Malware durchgeführt haben.

Die Installation der Datenwiederherstellungssoftware

- Laden Sie Data Recovery Pro herunter.

- Führen Sie einen Doppelklick auf das Installationsprogramm aus, um die Installation zu starten.

- Folgen Sie den Anweisungen auf dem Bildschirm.

- Sobald Sie auf Fertigstellen drücken, können Sie die App verwenden.

- Wählen Sie Alles aus oder wählen Sie die Ordner einzeln aus, aus denen die Dateien wiederhergestellt werden sollen.

- Klicken Sie auf Weiter.

- Aktivieren Sie den Tiefen-Scan und wählen Sie die zu prüfenden Laufwerke aus.

- Klicken Sie auf Scan und warten Sie, bis der Vorgang abgeschlossen ist.

- Sie können nun auswählen, welche Ordner/Dateien wiederhergestellt werden sollen – vergessen Sie nicht, dass Sie auch die Möglichkeit haben, nach dem Dateinamen zu suchen!

- Drücken Sie auf Wiederherstellen, um Ihre Dateien wiederherzustellen.

Die Verbreitungsmethoden von Ransomware

Um sich vor zukünftigen Ransomware-Angriffen zu schützen, ist es wichtig zu wissen, wie sich diese gefährliche Malware normalerweise verbreitet. Die häufigsten Verbreitungswege sind Torrent-Seiten, Peer-to-Peer-Plattformen (P2P) für den Dateiaustausch und die Installation von gecrackter Software. Wenn Sie neue Software herunterladen möchten, sollten Sie am besten nur offizielle Webshops und Entwicklerseiten nutzen.

Eine weitere bevorzugte Methode sind E-Mails. Cyberkriminelle können infizierte Anhänge an E-Mails anhängen. Normalerweise verwenden sie Social-Engineering-Methoden, um Menschen dazu zu bringen, sie zu öffnen. Öffnen Sie also niemals E-Mail-Anhänge, es sei denn, sie stammen von jemandem, den Sie kennen, oder Sie sind sicher, dass sie von einem vertrauenswürdigen Absender stammen.

Sie sollten auch daran denken, dass es äußerst wichtig ist, Ihr Betriebssystem und Ihre Software auf dem neuesten Stand zu halten. Entwickler veröffentlichen nicht nur regelmäßig Updates, sondern auch Sicherheitspatches für neu entdeckte Sicherheitslücken. Hacker lieben es, Schwachstellen auszunutzen. Sobald neue Updates verfügbar sind, sollten Sie diese also unbedingt installieren.

Anleitung für die manuelle Entfernung des GUCCI-Virus

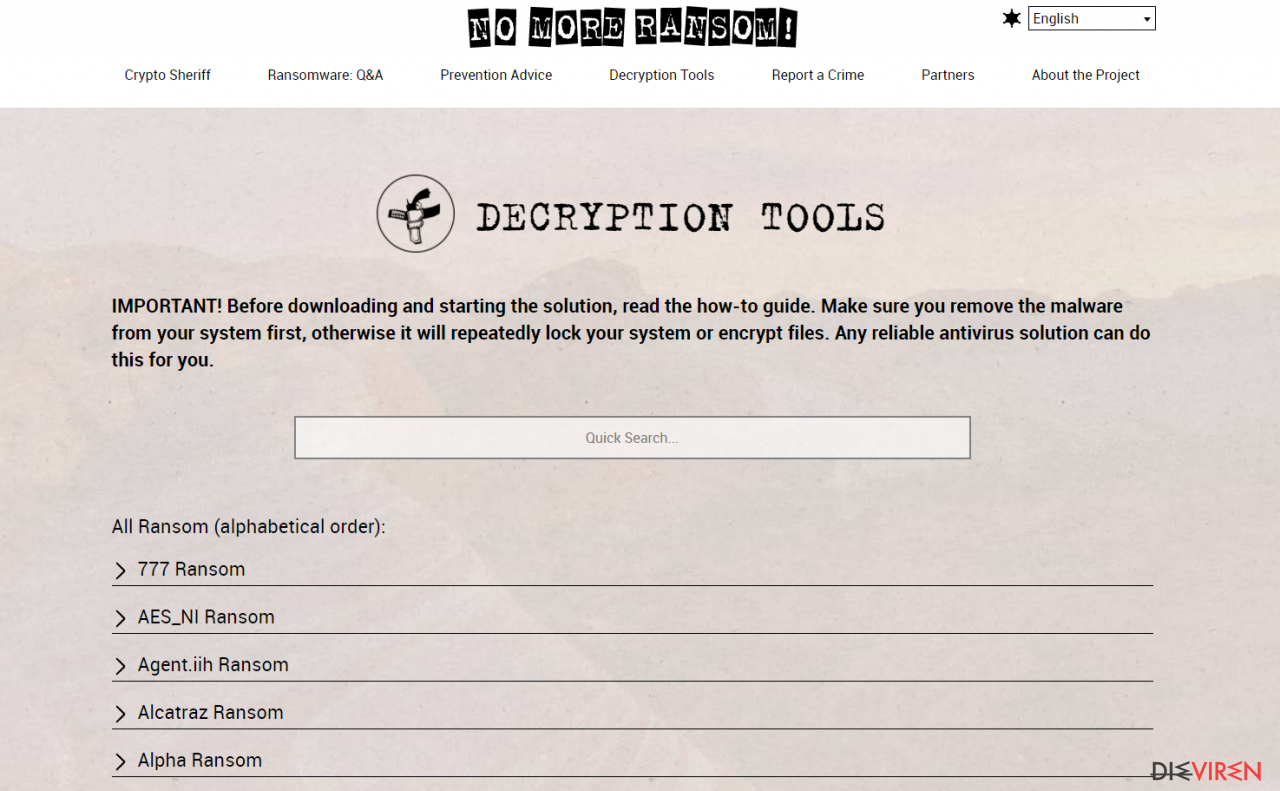

Ransomware: Finden Sie einen funktionierenden Decryptor für Ihre Dateien

Die Verschlüsselung von Dateien ist vergleichbar mit dem Schützen einer Datei oder eines Ordners mit einem Passwort. Aus technischer Sicht ist die Verschlüsselung jedoch aufgrund ihrer Komplexität grundlegend anders. Bei der Verschlüsselung verwenden die Angreifer einen langen und einzigartigen Satz an alphanumerischer Zeichen als Kennwort, der nicht leicht erraten werden kann.

Es gibt mehrere Algorithmen, die zum Verschlüsseln von Daten verwendet werden können (ob aus guten oder schlechten Gründen). AES beispielsweise verwendet eine symmetrische Verschlüsselungsmethode, was bedeutet, dass der Schlüssel zum Sperren und Entsperren von Dateien derselbe ist. Leider ist er nur für die Angreifer zugänglich, die ihn auf einem Server aufbewahren und nur gegen Zahlung herausgeben. Dieses einfache Prinzip ermöglicht es den Erstellern von Ransomware so erfolgreich zu sein.

Während viele bekannte Ransomware-Stämme wie Djvu und Dharma fehlerlose Verschlüsselungsmethoden nutzen, sind im Code einiger unerfahrener Malware-Entwickler zahlreiche Bugs zu finden. So könnten die Schlüssel beispielsweise lokal gespeichert sein, was es den Nutzern ermöglichen würde, wieder Zugriff auf ihre Dateien zu erhalten, ohne dafür zu bezahlen. In einigen Fällen verschlüsselt die Ransomware aufgrund eines Fehlers nicht die Dateien, obwohl die Opfer aufgrund der Lösegeldforderung, die direkt nach der Infektion und der vermeintlichen Datenverschlüsselung angezeigt wird, das Gegenteil glauben könnten.

Unabhängig davon, welche Krypto-Malware Ihre Dateien angegriffen hat, sollten Sie versuchen ein Entschlüsselungsprogramm (Decryptor) zu finden, falls ein solches existiert. Sicherheitsforscher befinden sich in einem stetigen Kampf gegen Cyberkriminelle. In einigen Fällen gelingt es ein Entschlüsselungstool zu entwickeln, mit denen die die Dateien kostenlos wiederhergestellt werden können.

Sobald Sie herausgefunden haben, von welcher Ransomware Sie betroffen sind, können Sie unter den folgenden Links nach einem Entschlüsselungsprogramm suchen:

- No More Ransom Project

- Free Ransomware Decryptors by Kaspersky

- Free Ransomware Decryption Tools from Emsisoft

- Avast decryptors

Wenn Sie keinen Entschlüsseler finden konnten, empfehlen wir die unten aufgelisteten alternativen Methoden auszuprobieren. Außerdem ist es erwähnenswert, dass es manchmal Jahre dauert, bis ein funktionierendes Entschlüsselungstool entwickelt wird. Zumindest gibt es dann immer noch die Hoffnung für die Zukunft.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.