„It’s Unpleasant To Start The Conversation With Bad News“ email scam entfernen (Kostenlose Instruktionen)

Anleitung für die Entfernung von „It’s Unpleasant To Start The Conversation With Bad News“ email scam

Was ist „It’s Unpleasant To Start The Conversation With Bad News“ email scam?

„It's Unpleasant To Start The Conversation With Bad News“ – eine betrügerische E-Mail, die versucht Bitcoins von ahnungslosen Nutzern zu erpressen

„It's Unpleasant To Start The Conversation With Bad News“ ist ein typischer Erpressungsbetrug, der per E-Mail verbreitet wird. Die dahintersteckenden Betrüger behaupten, dass sie die Computer der Benutzer gehackt und nun vollen Zugriff auf verschiedene persönliche Informationen haben, einschließlich des Browserverlaufs und den Zugriff auf die Kamera. Es versteht sich von selbst, dass die E-Mail ein übler Trick ist und das Hauptziel der Cyberkriminellen darin besteht, Menschen dazu zu bringen, ihnen digitale Münzen zu überweisen.

„It's Unpleasant To Start The Conversation With Bad News“ gehört zu der Kategorie von Betrügereien, die als Sextortion bekannt sind. Hauptsächlich will man hierbei Opfer blamieren und glauben lassen, dass von ihnen eine Aufnahme gemacht wurde, als sie nicht jugendfreie Webseiten besuchten. Wenn man sich weigert zu zahlen, wird angeblich eine Kopie des schändlichen Videos an alle Kontakte verschickt.

Dies ist nicht die erste und auch nicht die letzte betrügerische E-Mail dieser Art – „Unfortunately, there are some bad news for you“ oder „Your device was compromised“ sind nur einige Beispiele, über die wir bereits berichtet haben. Wenn Sie eine solche E-Mail erhalten haben, geraten Sie bitte nicht in Panik, sondern lesen Sie weiter, damit Sie wissen, wie Sie damit umzugehen haben.

| Name | „It's Unpleasant To Start The Conversation With Bad News“ |

| Typ | Phishing, Scam, Betrug, gefälschte E-Maill, Sextortion |

| Verbreitung | Malspam – Angreifer versenden tausende Massenmails, um so viel Geld wie möglich zu erpressen |

| Vorgehensweise | Cyberkriminelle behaupten, dass sie das System gehackt und Zugriff auf persönliche Daten erhalten haben. Ferner behaupten sie, dass sie das Opfer beim Besuch von Pornoseiten aufgenommen haben und wenn man das Video nicht der Öffentlichkeit zeigen möchte, eine Überweisung von Bitcoins an das angegebene Krypto-Wallet erforderlich ist |

| Höhe des Lösegelds | 1.370$ in Bitcoins |

| Gefahren | Finanzielle Verluste, Vireninfektionen |

| Entfernung | Schädliche Programme lassen sich mit einer Anti-Malware beseitigen |

| Weitere Tipps |

|

Wie das Ganze funktioniert und warum Sie nicht reagieren/zahlen sollten

Sextortion-Betrügereien reichen weit zurück und gab es schon vor dem Internet. Das Hauptziel der Kriminellen ist, an schändliches Material zu gelangen, um sein Opfer damit zu erpressen, indem sie behaupten, es würde an ihre Angehörigen oder Kollegen/Freunde weitergegeben werden.

Wir haben schon viele Versuche gesehen, Panikmache als Geldgrube auszubeuten. Jede dieser E-Mails ist auf unterschiedliche Art und Weise verfasst, obwohl das Hauptprinzip dasselbe ist, nämlich den Leuten vorzugaukeln, dass ein Video von ihnen beim Besuch von nicht pornografischen Webseiten aufgezeichnet wurde und dass sie eine bestimmte Geldsumme in Bitcoin zahlen müssen, um nicht blamiert zu werden.

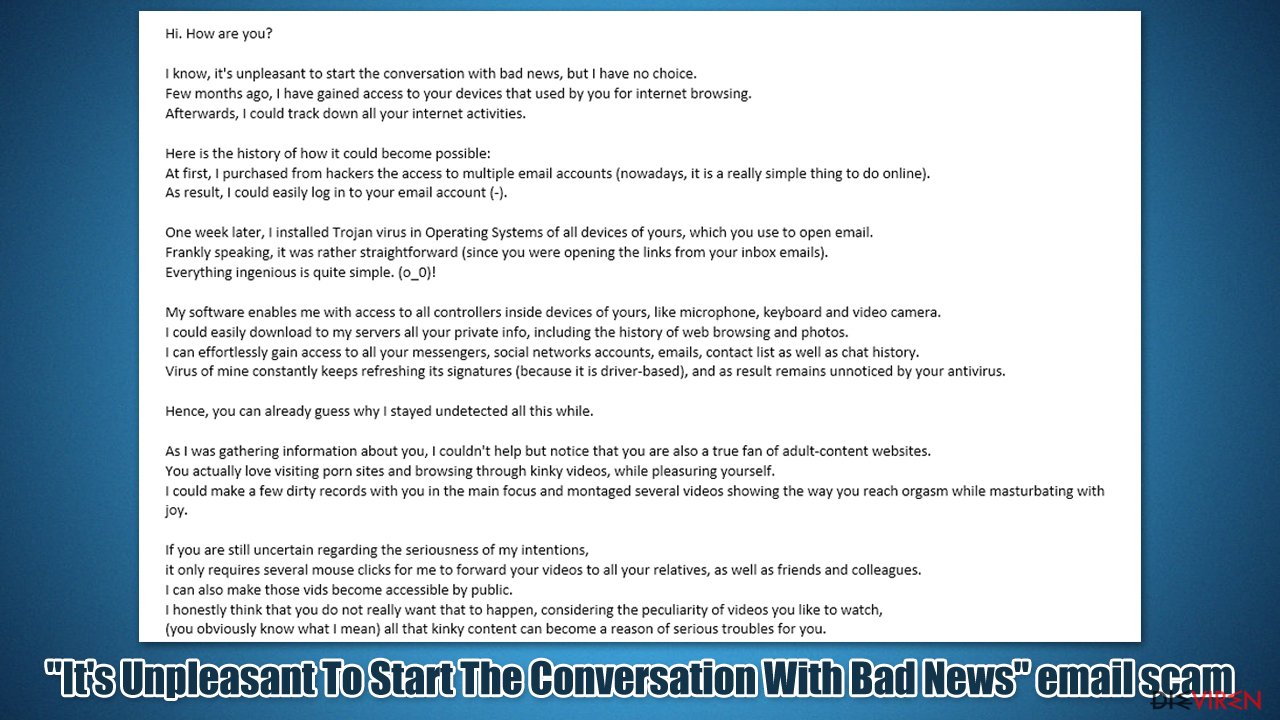

Diese betrügerischen E-Mails sind in der Regel recht lang und enthalten viele Informationen über den angeblich installierten Virus und seine Funktionsweise. Hier ist ein Beispiel für die Nachricht von „It's Unpleasant To Start The Conversation With Bad News“:

Subject: Don't forget to pay the tax within 2 days!

Hi. How are you?

I know, it's unpleasant to start the conversation with bad news, but I have no choice.

Few months ago, I have gained access to your devices that used by you for internet browsing.

Afterwards, I could track down all your internet activities.Here is the history of how it could become possible:

At first, I purchased from hackers the access to multiple email accounts (nowadays, it is a really simple thing to do online).

As result, I could easily log in to your email account (-).One week later, I installed Trojan virus in Operating Systems of all devices of yours, which you use to open email.

Frankly speaking, it was rather straightforward (since you were opening the links from your inbox emails).

Everything ingenious is quite simple. (o_0)!My software enables me with access to all controllers inside devices of yours, like microphone, keyboard and video camera.

I could easily download to my servers all your private info, including the history of web browsing and photos.

I can effortlessly gain access to all your messengers, social networks accounts, emails, contact list as well as chat history.

Virus of mine constantly keeps refreshing its signatures (because it is driver-based), and as result remains unnoticed by your antivirus.Hence, you can already guess why I stayed undetected all this while.

As I was gathering information about you, I couldn't help but notice that you are also a true fan of adult-content websites.

You actually love visiting porn sites and browsing through kinky videos, while pleasuring yourself.

I could make a few dirty records with you in the main focus and montaged several videos showing the way you reach orgasm while masturbating with joy.If you are still uncertain regarding the seriousness of my intentions,

it only requires several mouse clicks for me to forward your videos to all your relatives, as well as friends and colleagues.

I can also make those vids become accessible by public.

I honestly think that you do not really want that to happen, considering the peculiarity of videos you like to watch,

(you obviously know what I mean) all that kinky content can become a reason of serious troubles for you.However, we can still resolve this situation in the following manner:

Everything you are required to do is a single transfer of $1370 USD to my account (or amount equivalent to bitcoin depending on exchange rate at the moment of transfer),

and once the transaction is complete, I will straight away remove all the dirty content exposing you.

After that, you can even forget that you have come across me. Moreover, I swear that all the harmful software will be removed from all devices of yours as well.

Make no doubt that I will fulfill my part.This is really a great deal that comes at a reasonable price, given that I have used quite a lot of energy to check your profile as well as traffic over an extended period of time.

If you have no idea about bitcoin purchase process – it can be straightforwardly done by getting all the necessary information online.Here is my bitcoin wallet provided below: 1NYCdN9eBXhT4tPSpu4EhpjC9gHXLzipLL, 1N5J73F3gYPgZ8zkbnUhoryrYjQcqsA7St, 1JfnsTBvRQYNvzxYFTQBtEUgojmPy2vd6F, 19Ya5oeV6zqsHa9TSyurpeF1LpYJqm84Yv, 17BSLhc597GybEuZ4DyFpdtceY3Moi3nWo, 1CDLcxiYqWBhDsxriEP92aFTLe9gyyRS4L

You should complete the abovementioned transfer within 48 hours (2 days) after opening this email.

The following list contains actions you should avoid attempting:

#Do not try replying my email (email in your inbox was generated by me alongside with return email address).

#Do not try calling police as well as other security forces. In addition, abstain from sharing this story with your friends.

After I find out (be sure, I can easily do that, given that I keep complete control of all your devices) – your kinky video will end up being available to public right away.

#Do not try searching for me – there is absolutely no reason to do that. Moreover, all transactions in cryptocurrency are always anonymous.

#Do not try reinstalling the OS on your devices or throwing them away. It is pointless as well, since all your videos have already been uploaded to remote servers.The following list contains things you should not be worried about:

#That your money won't reach my account.

– Rest assured, the transactions can be tracked, hence once the transaction is complete,

I will know about it, because I continuously observe all your activities (my trojan virus allows me to control remotely your devices, same as TeamViewer).

#That I still will share your kinky videos to public after you complete money transfer.

– Trust me, it's pointless for me to continue troubling your life. If I really wanted, I would make it happen already!Let's make this deal in a fair manner!

Owh, one more thing…in future it is best that you don't involve yourself in similar situations any longer!

One last advice from me – recurrently change all your passwords from all accounts.

Bei der Analyse dieser Nachricht wird deutlich, dass darin viele Dinge genannt werden, die tatsächlich unter bestimmten Umständen auftreten können. Beispielsweise gibt es Malware, die ähnlich wie ein Treiber auf der Kernel-Ebene laufen kann. In den meisten Fällen wird so verhindert, dass die Malware von einem Antivirenprogrammen erkannt wird – diese Art von Malware wird als Rootkit bezeichnet. Es gibt jedoch zahlreiche Sicherheitstools, die speziell für die Suche nach Rootkits und deren effektive Entfernung entwickelt wurden.

Es ist außerdem möglich, wie in der Nachricht beschrieben, Computernutzer zu überwachen und diverse Benutzerdaten zu sammeln oder persönliche Dateien oder E-Mails zu stehlen. Hierzu gibt es ebenfalls diverse bösartige Programme. Allerdings handelt es sich bei all diesen Behauptungen um einen reinen Bluff und die Autoren der Nachricht „It's Unpleasant To Start The Conversation With Bad News“ versuchen den Empfängern Angst einzujagen und dazu zu bringen Geld zu überweisen.

Die Benutzer werden mit einer Vielzahl von Informationen gefüttert, um sie glauben zu lassen, dass sie es mit einem echten Hacker zu tun haben, der ihr System kompromittiert hat. In einigen Fällen wird den Nutzern sogar ihr (in der Regel veraltetes) Passwort als „Beweis“ für die Echtheit des Hacks gezeigt. In Wirklichkeit werden diese Passwörter von Betrügern in Untergrundforen für ein paar Dollar erworben und kennen das Passwort nicht wirklich.

Wenn Sie also eine E-Mail erhalten oder eine ähnliche Nachricht auf einer zufälligen Webseite sehen, sollten Sie auf keinen Fall darauf reagieren und sich nicht erschrecken – in den meisten Fällen sind die Behauptungen völlig falsch und die Betrüger haben kein kompromittierendes Material von Ihnen. Ignorieren Sie die Nachricht einfach und melden Sie sie Ihren örtlichen Behörden, die sich mit Internetkriminalität befassen:

- USA – Internet Crime Complaint Center IC3

- England – ActionFraud

- Kanada – Canadian Anti-Fraud Centre

- Australien – ScamWatch

- Neuseeland – ConsumerProtection

- Deutschland – Polizei Infoseite der Polizei zu Sextortion

- Frankreich – Ministère de l'Intérieur

Wenn Ihr Land nicht in der Liste aufgeführt ist, sollten Sie sich an die örtliche Polizeidienststelle wenden.

Bereinigen Sie Ihre Browser und scannen Sie Ihr System

Wie wir bereits mehrfach erwähnt haben, bluffen die Gauner hinter der E-Mail „It's Unpleasant To Start The Conversation With Bad News“ (dt. Es ist nicht schön, das Gespräch mit schlechten Nachrichten zu beginnen). Es ist also unwahrscheinlich, dass sie irgendwelche Videos von Ihnen haben. Dennoch sollten Sie vorsichtshalber Ihr System überprüfen, da in einigen Fällen Schadsoftware im Spiel sein könnte (z.B. könnte Ihre E-Mail aufgrund einer Infektion in die Hände von Böswilligen gelangt sein).

Als allererstes sollten Sie Ihr System mit einer leistungsstarken Sicherheitssoftware wie SpyHunter 5Combo Cleaner oder Malwarebytes scannen. Auf diese Weise stellen Sie sicher, dass Malware und ihre bösartigen Komponenten, sofern vorhanden, erkannt und effektiv entfernt wird. Vergessen Sie nicht, auch Ihren Webbrowser zu säubern, da Gauner in einigen Fällen Cookies installiert haben könnten, was zu einer Gefährdung persönlicher Konten und anderen Datenschutzproblemen führen kann. Ebenso würde das Entfernen von Cookies jede Art von Tracking durch Dritte verhindern.

Mit der Reparatursoftware FortectIntego können Sie die Cookies schnell und einfach löschen und etwaige Malware-Schäden beheben. Wenn Sie diesen Schritt lieber selbst durchführen möchten, können Sie wie folgt auf Ihre Browsereinstellungen zugreifen:

Google Chrome

- Klicken Sie auf das Menü und wählen Sie Einstellungen.

- Wählen Sie unter Datenschutz und Sicherheit die Option Browserdaten löschen.

- Selektieren Sie Browserverlauf, Cookies und andere Websitedaten, sowie Bilder und Dateien im Cache.

- Klicken Sie auf Daten löschen.

Mozilla Firefox

- Klicken Sie auf das Menü und wählen Sie Einstellungen.

- Gehen Sie zum Abschnitt Datenschutz & Sicherheit.

- Scrollen Sie nach unten bis zum Abschnitt Cookies und Website-Daten.

- Klicken Sie auf Daten entfernen…

- Selektieren Sie Cookies und Website-Daten, sowie Zwischengespeicherte Webinhalte/Cache und klicken Sie auf Leeren.

MS Edge (Chromium)

- Klicken Sie auf das Menü und gehen Sie zu den Einstellungen.

- Navigieren Sie zu Datenschutz, Suche und Dienste.

- Klicken Sie unter Browserdaten jetzt löschen auf Zu löschende Elemente auswählen.

- Wählen Sie im Zeitbereich die Option Gesamte Zeit.

- Klicken Sie auf Jetzt löschen.

Safari

- Klicken Sie auf Safari > Verlauf löschen…

- Wählen Sie in der Optionsliste Löschen den Eintrag gesamten Verlauf.

- Bestätigen Sie mit Verlauf löschen.

Internet Explorer

- Drücken Sie auf das Zahnrad und wählen Sie Internetoptionen.

- Klicken Sie unter Browserverlauf auf Löschen…

- Wählen Sie alle relevanten Einträge aus und bestätigen Sie mit Löschen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.