Virus Zenis entfernen (Entfernungsanleitung) - aktualisiert Mrz 2021

Anleitung für die Entfernung des Zenis-Virus

Was ist Zenis-Erpressersoftware?

Zenis, eine dateisperrende Erpressersoftware, die Bitcoins fordert

Zenis ist der Name einer Cyberbedrohung, die der Kategorie Ransomware angehört, und das AES-Verschlüsselungsverfahren nutzt, um Office-Dokumente, PDF-Dateien, Textdateien, Fotos, Videos, Bilder, Archive und andere persönliche Dateien unzugänglich zu machen. Jede von Zenis verschlüsselte Datei wird mit der Endung Zenis-<2_Zeichen>. versehen. Das erste Exemplar wies eine Dateiendung von 12 Zeichen auf. Im Anschluss der Datenverschlüsselung generiert der Virus einen Erpresserbrief und erstellt auf dem Desktop die Datei Zenis Decryptor.exe.

| Name | Zenis |

|---|---|

| Typ | Ransomware/Erpressersoftware |

| Subtyp | Kryptoschadsoftware |

| Erstmals gesichtet | März 2018 |

| Gefährlichkeitsgrad | Hoch. Permanenter Verlust von persönlichen Dateien möglich. |

| Symptome | Alle verschlüsselten Dateien weisen Endung Zenis- <2_Zeichen> auf, Erpresserbrief auf dem Desktop |

| Dazugehörige Dateien | Zenis Decryptor.exe, Zenis.exe, Zenis-Instructions.html |

| Verwandte E-Mail-Adressen | TheZenis@Tutanota.com, TheZems@MailFence.com, TheZenis@Protonmail.com, TheZenis@Mail2Tor.com |

Laut Ransomware-Forschern weist der Zenis-Virus eine geringe Verbreitung auf. Allerdings ist die Erpressersoftware erst seit Mitte März 2018 aktiv und steckt somit noch in ihren Babyschuhen. Das Design und das Verhalten des neuen Virus weist keine Ähnlichkeiten mit zuvor erschienen datenverschlüsselnden Viren auf.

Die Verbreitung scheint über ungeschützte RDP-Konfigurationen und Spammails zu verlaufen. Sobald die Erpressersoftware ausgeführt wird, startet sie über die Administrator-Eingabeaufforderung mehrere Skripte, womit Antivirenprogramme blockiert und legitime Systemprozesse gehackt werden, um die Erkennung und Entfernung zu verhindern.

Die Hauptaufgabe der Kryptoschadsoftware ist auf den infizierten Computern die Benutzerdateien nutzlos zu machen. Die Dateiendung gab es bis jetzt noch nicht und scheint eine harte Nuss zu sein. Jede Datei wird mit Zenis-<2_chars>. versehen, wobei die Endung bis zu 64 Zeichen lang sein kann. Das letzte bekannte Beispiel bestand aus Aa-Zz _ + = _ 0-9 {12}>.

Nach der erfolgreichen Infiltrierung erstellt die Ransomware einen Erpresserbrief in der Form einer Textdatei. Sie informiert das Opfer über den Virus und bietet ausführliche Anweisungen für die Nutzung des Zenis Decryptors. Der Nutzer des betroffenen Computers wird hierin dazu aufgefordert die Entwickler der Ransomware über die E-Mail-Adresse TheZenis@Tutanota.com oder TheZems@MailFence.com zu kontaktieren und ihnen die Datei Zenis-Instructions.html zuzusenden, sowie eine verschlüsselte Datei, die nicht größer als 2 MB ist. Die Erpresser versprechen das kostenlose Entschlüsseln der Datei, um zu beweisen, dass der Entschlüsselungsschlüssel in ihrem Besitz ist.

Wenn die Angreifer nicht innerhalb von sechs Stunden antworten, soll das Opfer eine Nachricht an TheZenis @ Protonmail.com oder TheZenis@Mail2Tor.com (via Tor) senden. Die Gauner akzeptieren Lösegelder in Bitcoins und verweisen auf die Nutzung von Tor.

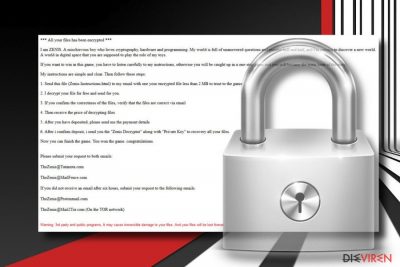

*** All your files has been encrypted ***

I am ZENIS. A mischievous boy who loves cryptography, hardware and programming. My world is full of unanswered questions and puzzles half and half, and I’m coming to discover a new world.

A world in digital space that you are supposed to play the role of my toys.

If you want to win in this game, you have to listen carefully to my instructions, otherwise you will be caught up in a one-step game and you will become the mam loser of the story.

My instructions are simple and clear. Then follow these steps:

1. Send this file (Zenis-Instructions.html) to my email with one your encrypted file less than 2 MB to trust to the game.

2. I decrypt your file for free and send for you.

3. If you confirm the correctness of the files, verify that the files are correct via email

4. Then receive the price of decrypting files

5. After you have deposited, please send me the payment details

6. After i confirm deposit, i send you the „Zenis Decryptor“ along with „Private Key“ to recovery all your files.

Now you can finish the game. You won the game, congratulations.

Please submit your request to both emails:

TheZenis@Tutanota.com

TheZems@MailFence.com

If you did not receive an email after six hours, submit your request to the following emails:

TheZenis@Protonmail. com

TheZenis@Mail2Tor.com (On the TOR network)

Warning: 3rd party and public programs. It may cause irreversible damage to your files And your files will be lost forever.

Ein kostenloses Zenis-Entschlüsselungsprogramm gibt es noch nicht. Die Cyberkriminellen warnen außerdem davor, dass die Verwendung von Decryptern von Dritten zu permanenten Datenverlust führen kann. Es ist noch nicht klar, ob die Drohungen wahr sind oder nicht. Allerdings ist auch noch nicht bekannt, ob der von den Erpressern verkaufte Decryptor die Dateien entschlüsselt.

Um den PC vor weiteren Schaden zu schützen und eine Chance auf eine Wiederherstellung dank Back-ups zu haben, muss man die Zenis-Ransomware vom System löschen. Scannen Sie den Computer zu diesem Zweck mit einer seriösen Sicherheitsanwendung, die aktuelle Virendefinitionen hat. Unsere Empfehlungen hierfür sind FortectIntego, SpyHunter 5Combo Cleaner und Malwarebytes.

Wenn die Erpressersoftware das Antivirenprogramm blockiert, probieren Sie das System in den abgesicherten Modus mit Netzwerktreibern zu starten. Eine Anleitung hierfür finden Sie am Ende des Artikels. Sie finden dort ebenfalls ein paar Optionen für die Datenwiederherstellung, die nach der vollständigen Entfernung von Zenis ausprobiert werden können.

Kryptoschadsoftware im Anhang von Spammails verborgen

Das Verhalten, das Design, die Bezahlseite und die Zugänglichkeit digitaler Währungen sind verglichen mit anderer Kryptoschadsoftware keine Besonderheit. Das Gleiche gilt für die Verbreitungsmethoden. Cybersicherheitsforscher von Virukset.no weisen darauf hin, dass man keine verdächtigen E-Mails öffnen sollte, wenn man sein System vor Ransomware-Attacken schützen möchte.

E-Mail-Nachrichten, die von vermeintlichen Behörden oder vertrauenswürdigen Unternehmen wie Amazon, Windows usw. stammen und Anhänge in Formaten wie .docx, .doc, .pdf, .jpg o.Ä. enthalten, können infiziert sein. Ein großes Warnsignal auf einen Ransomware-Angriff ist, dass Makros für das Dokument aktiviert werden müssen.

Schadsoftware kann außerdem über JavaScript infizierte Webseiten, gefälschte Softwareupdates oder schädliche Apps von illegalen Webseiten heruntergeladen werden.

Eine Anleitung für die Entfernung der Zenis-Ransomware

Die Entfernung von Zenis ist die einzige Lösung, wenn es um das Bereinigen des Systems von schädlichen Dateien und Prozessen geht. Jedoch wird die Virenentfernung nicht die unzugänglichen Dateien wiederherstellen. Trotzdem ist es möglich die Dateien mit Drittsoftware, Back-ups oder anderen Methoden, die wir unten aufgelistet haben, zu entschlüsseln.

Bevor Sie die Datenwiederherstellung angehen, sollten Sie sicherstellen, dass Sie Zenis erfolgreich entfernt haben. Andernfalls werden Ihre persönlichen Dateien einfach wieder gesperrt. Die Kryptoschadsoftware lässt sich nicht manuell entfernen. Verschwenden Sie also nicht Ihre Zeit damit. Starten Sie Ihr Antivirenprogramm und probieren Sie später die Dateien mithilfe folgender Anweisungen wiederherzustellen.

Anleitung für die manuelle Entfernung des Zenis-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Wenn der erpresserische Virus das Antivirenprogramm blockiert, sollten Sie das System in den abgesicherten Modus mit Netzwerktreibern starten und dort den Scan durchführen:

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Zenis mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Zenis liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Bonus: Wiederherstellung der Daten

Die oben aufgeführte Anleitung soll dabei helfen Zenis vom Computer zu entfernen. Für die Wiederherstellung der verschlüsselten Dateien empfehlen wir eine ausführliche Anleitung von den Sicherheitsexperten von dieviren.de zu nutzen.Wenn Ihre Dateien von Zenis verschlüsselt worden sind, haben Sie für die Wiederherstellung mehrere Möglichkeiten:

Geben Sie Data Recovery einen Versuch

Data Recovery Pro ist zwar kein Programm zum Knacken von Verschlüsselungsalgorithmen, aber das Ziel der Anwendung ist es versehentlich gelöschte oder aufgrund eines Systemabsturzes verlorene Dateien wiederherzustellen. Es scheint jedoch trotzdem ein starkes Tool in der Wiederherstellung von Ransomware betroffenen Dateien zu sein.

- Data Recovery Pro herunterladen;

- Führen Sie die Schritte der Data Recovery aus und installieren Sie das Programm auf dem Computer;

- Starten Sie es und scannen Sie den Computer nach Dateien, die von Zenis verschlüsselt worden sind;

- Stellen Sie sie wieder her.

Einzelne Dateien mithilfe der von Windows erstellten Vorgängerversionen entschlüsseln

PC-Nutzer, die regelmäßig Systemwiederherstellungspunkte erstellen, können von den Vorgängerversionen Gebrauch machen. Obwohl diese Option nicht hilft Datenpakete und Ordner wiederherzustellen, wird man wenigstens die wichtigsten Dateien separat retten können.

- Suchen Sie nach einer verschlüsselten Datei, die Sie wiederherstellen möchten und führen Sie einen Rechtsklick darauf aus;

- Selektieren Sie “Properties” und gehen Sie zum Reiter “Previous versions”;

- Kontrollieren Sie hier unter “Folder versions” alle verfügbaren Kopien. Wählen Sie die Version aus, die Sie wiederherstellen möchten und klicken Sie auf “Restore”.

Verschlüsselte Dateien mit ShadowExplorer entschlüsseln

Wenn Zenis beim Löschen der Schattenkopien versagt hat, kann man die Daten wie folgt wiederherstellen:

- Laden Sie Shadow Explorer (http://shadowexplorer.com/) herunter;

- Folgen Sie den Anweisungen des Einrichtungsassistenten von Shadow Explorer und installieren Sie die Anwendung auf dem Computer;

- Starten Sie das Programm und wählen Sie mithilfe des Auswahlmenüs oben links in der Ecke ihre Festplatte mit den verschlüsselten Daten aus. Kontrollieren Sie die vorhandenen Ordner;

- Führen Sie auf den wiederherzustellenden Ordner einen Rechtsklick aus und wählen Sie “Export”. Sie können ebenfalls auswählen, wo der Ordner wiederhergestellt werden soll.

Ein kostenloser Zenis-Decryptor steht zurzeit noch nicht zur Verfügung

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Zenis und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.