Virus Crypton entfernen (Bonus: Entschlüsselungsschritte) - aktualisiert März 2021

Anleitung für die Entfernung des Crypton-Virus

Was ist Crypton-Erpressersoftware?

Crypton – eine Cyberbedrohung, die Dateien auf anvisierten Computern verschlüsselt

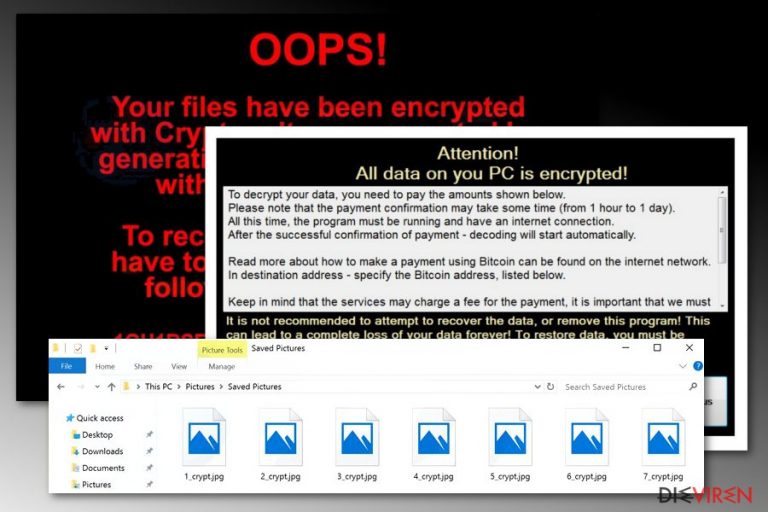

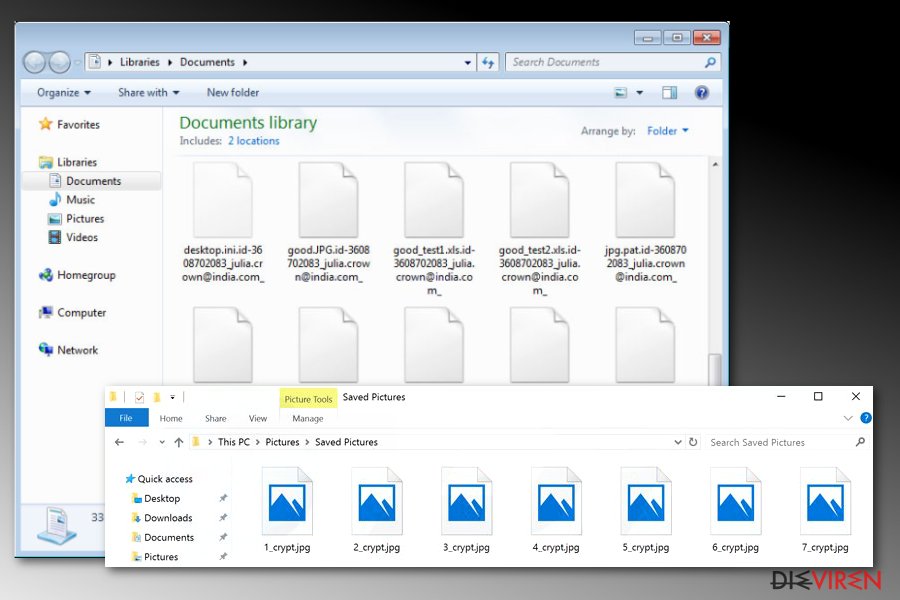

Crypton ist eine Ransomware, die seit November 2016 im Umlauf ist. Der Kryptovirus richtet sich an englische, russische und portugiesische Computerbenutzer. Zudem gibt es verschiedene Versionen des Virus, die unterschiedliche Erweiterungen an die betroffenen Dokumente, Audio-, Video- und anderen Dateien anhängen, wie bspw. _crypt, .encrptd und [Dateiname].id-[Opfer-ID][email protected]_. Des Weiteren ändert die Schadsoftware typischerweise das Desktop-Bild des betroffenen Computers und hinterlässt lösegeldfordernde Anweisungen in einer Textdatei.

| Überblick | |

|---|---|

| Name | Crypton |

| Typ | Ransomware/Erpressersoftware |

| Gefährlichkeitsgrad | Hoch. Verschlüsselt Dateien und nimmt kritische Änderungen am System vor |

| Erscheinungsdatum | November 2016 |

| Markiert betroffene Dateien mit | _crypt, .encrptd, [Dateiname].id-[Opfer-ID][email protected]_, _.id-[id]_locked, .id-[id]_locked_by_krec, .id-[id]_locked_by_perfect, .id-[id]_x3m, .id-[id]_r9oj, .id-[id][email protected], .id-[id][email protected]_, .id-[id][email protected]_, .id-[id][email protected]_, .id-[id][email protected]_, .id-[id][email protected]_. |

| Dateinamen der Lösegeldforderung | Readme_encrypted.txt, COMO_ABRIR_ARQUIVOS.txt |

| Verschlüsselungsverfahren | AES-256, SHA-256 |

| Symptome | Dateien lassen sich aufgrund einer unbekannten Erweiterung nicht öffnen, verdächtige im Hintergrund laufende Prozesse, unbekannte Programme, träge Computerleistung. |

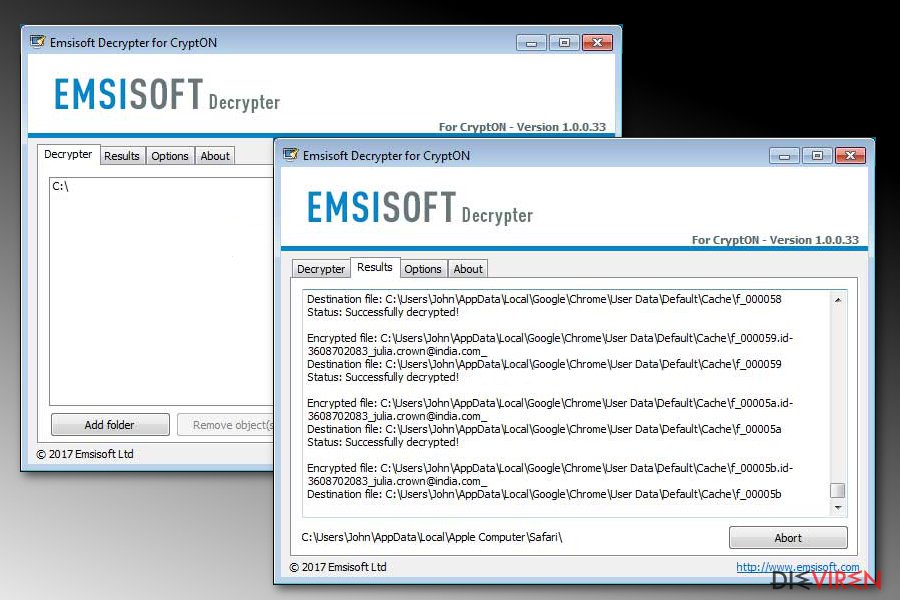

| Datenwiederherstellung | Möglich mit Emsisoft Decryptor |

| Installieren Sie FortectIntego und führen Sie eine vollständige Systemüberprüfung durch, um Crypton zu entfernen | |

Die Autoren der CryptON-Erpressersoftware nutzen ursprünglich Brute-Force-Angriffe auf die Remote Desktop Services (RDP), um sich in Computer zu hacken und Schadsoftware zu installieren. Die erste Aufgabe des Virus besteht darin die Systemwiederherstellungspunkte zu löschen, um die Entschlüsselung der Daten zu verkomplizieren. Allerdings gelang es Schadsoftware-Forschern bereits, den Opfern von Ransomware zu helfen und einen kostenlosen Decryptor zu entwickeln.

Der Crypton-Virus ist aber immer noch im Umlauf und verschlüsselt alle gängigen Dateien, die auf dem betroffenen Computer gespeichert sind. Für die Verschlüsselung wird von AES-256 Gebrauch gemacht, um Dateien zu sperren. Der hierfür verwendete Schlüssel wird mit SHA-256 verschlüsselt. Während der Verschlüsselung kann die Schadsoftware eine der folgenden Dateiendungen anhängen:

- _crypt

- .encrptd

- .id-[id]_locked

- .id-[id]_locked_by_krec

- .id-[id]_locked_by_perfect

- .id-[id]_x3m

- .id-[id]_r9oj

- .id-[id][email protected]

- .id-[id][email protected]_

- .id-[id][email protected]_

- .id-[id][email protected]_

- .id-[id][email protected]_

- .id-[id][email protected]_

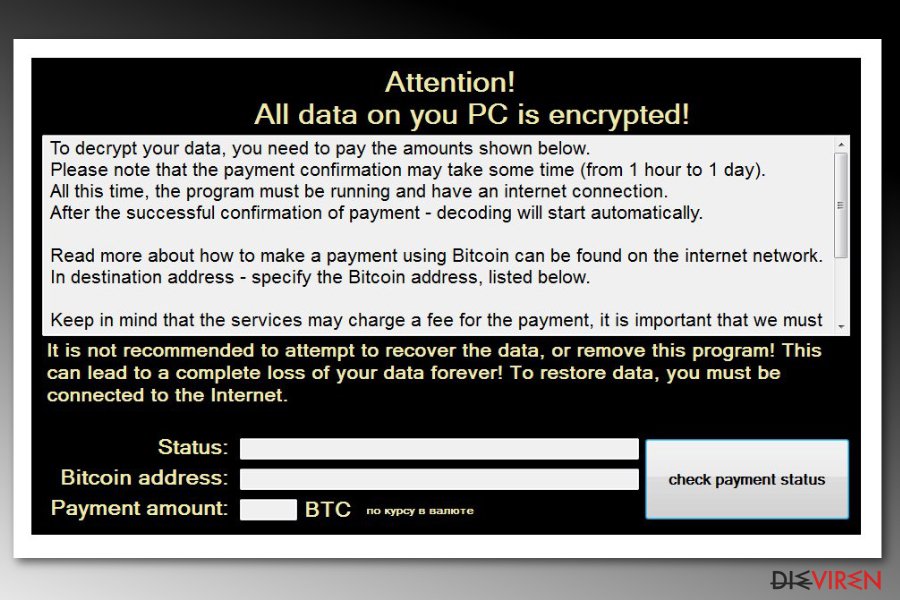

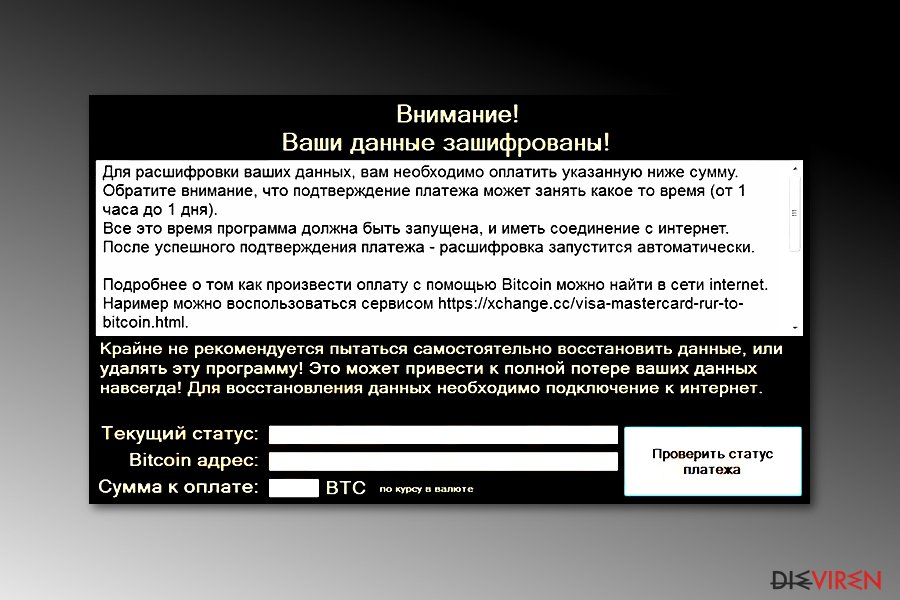

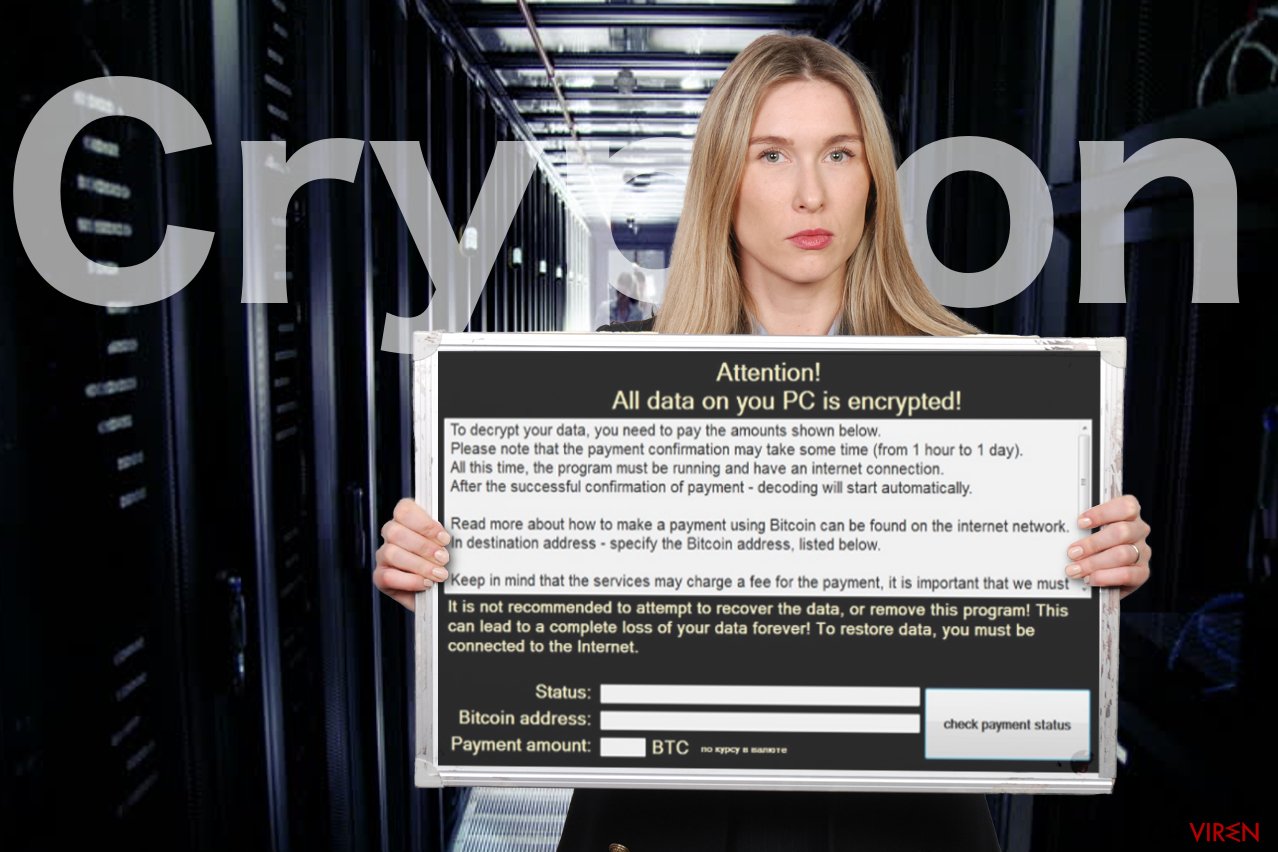

Sobald CryptOn seine Arbeit beendet hat, legt es .txt- und.jpg-Dateien auf dem infizierten Computer ab. Die erste Datei, „Readme_encrypted.txt“, enthält die einzige Zeile „These files are encrypted! Follow the instructions on the screen. ID:XXXXXX.” Der Rest der Informationen darüber, was passiert ist und wie die verschlüsselten Dateien wiederhergestellt werden können, befindet sich direkt auf dem Desktop. Die Meldung lautet dort wie folgt:

Attention!

All data on you PC is encrypted!To decrypt your data, you need to pay the amounts shown below.

Please note that the payment confirmation may take some time (from 1 hour to 1 day).

All this time, the program must be running and have an internet connection.

After the successful confirmation of payment – decoding will start automatically.

Read more about how to make a payment using Bitcoin can be found on the internet network.

In destination address – specify the Bitcoin address, listed below.

Keep in mind that the services may charge a fee for the payment, it is important that we must …

It is not recommended to attempt to recover the data, or remove this program! This can lead to a complete

loss of your data forever! To restore data, you must be connected to the Internet.

Status:

Bitcoin address: ***

Payment amount: ***

check payment status

Die Autoren der Erpressersoftware geben die Höhe des Lösegeldes nicht an. Sie kann sich je nach Anzahl und Bedeutung der verschlüsselten Dateien unterscheiden. Das Befolgen der Anweisungen der Hacker ist jedoch nicht erforderlich. Nach dem Entfernen von CryptOn kann man nämlich den kostenlosen Emsisoft-Decryptor verwenden, um die betroffenen Dateien wiederherzustellen.

Um CryptOn vom Gerät zu entfernen, muss man einen professionellen Schadsoftware-Entferner installieren und damit einen vollständigen Systemscan durchführen. Wir empfehlen für diese Aufgabe FortectIntego, weil es nicht nur Schadsoftware beseitigt, sondern auch Schäden am System behebt.

Entwickler von Crypton greifen mit spezieller Kampagne Computernutzer in Portugal an

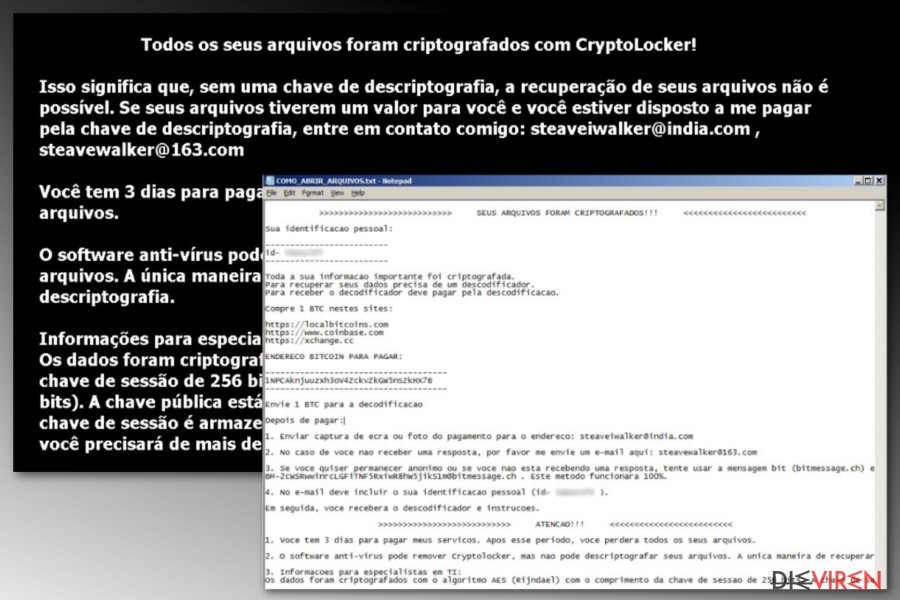

Anfang 2017 berichteten Forscher über eine neue Version der Schadsoftware. Sie wurde als CryptON CyptoLocker-Virus getauft, weil sie eine Variante von CyptoLocker zu sein scheint. CryptoLocker ist eine beliebte Krypto-Schadsoftware, die bereits 2014 auf Computern wüstete.

Diese Variante richtet sich in erster Linie an portugiesischsprachige Benutzer und spricht sie in ihrer Sprache an, um sie über den Angriff und die Bedingungen der Datenrettung zu informieren. Nach der Datenverschlüsselung legt der Virus seine Lösegeldforderung unter dem Namen COMO_ABRIR_ARQUIVOS.txt ab.

Zusätzlich werden die verschlüsselten Dateien nach folgendem Schema umbenannt: [Dateiname].id-[Opfer-ID][email protected]_. Aber auch diese Version der Schadsoftware ist entschlüsselbar. Wenn Ihre Dateien also verschlüsselt wurden, sollten Sie sich auf die Entfernung von Crypton konzentrieren, anstatt das Lösegeld zu bezahlen.

Die Verbreitungsmethoden der Erpressersoftware

Von dem dateiverschlüsselnden Virus gibt es mehrere Versionen, die mit unterschiedlichen Techniken verbreitet werden, wie z.B.:

- Angriffe auf Remote Desktop Services (RDP);

- gefälschte KeyGens für die Software EaseUS Data Recovery;

- bösartige Spammails.

Um einen Cyberangriff von Crypton zu verhindern, wird das Schützen bzw. Deaktivieren von RDP-Diensten empfohlen, sowie geraten auf Cracks oder illegale Programme zu verzichten und bei E-Mails vorsichtig zu sein. Letzteres ist besonders beliebt bei Entwicklern von Erpressungsprogrammen. Es ist daher extrem wichtig zu lernen, wie man legitime E-Mails von gefährlichen unterscheiden kann.

Darüber hinaus sind das Aktualisieren von Programmen und dem Betriebssystem, sowie auch die Installation eines professionellen Antivirenprogramms wichtige Vorsichtsmaßnahmen. Dennoch sollte man für den Fall der Fälle Backups erstellen.

CryptON-Erpressersoftware deinstallieren

Zum Entfernen von CryptON werden Sicherheitsprogramme wie FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes benötigt, denn die Cyberbedrohung ist in der Lage, zahlreiche bösartige Komponenten zu installieren, die legitime Systemprozesse beeinträchtigen und sich unter sicher aussehenden Dateinamen verstecken. Professionelle Hilfe ist also für die Bereinigung des Computers erforderlich.

Es ist möglich, dass sich CryptON nicht so einfach mit einer Anti-Malware entfernen lässt. Grund hierfür ist, dass der Virus Sicherheitsprogramme blockieren kann. Sie müssen in diesem Fall den Computer einfach wie unten beschrieben in den abgesicherten Modus mit Netzwerktreibern starten und dort die Systemüberprüfung mehrere Male durchführen.

Sobald Ihr Computer virenfrei ist, können Sie den kostenlosen CryptON-Decryptor von Emsisoft oder Ihre Backups zur Datenrettung verwenden. Weitere Lösungen finden Sie unten.

Anleitung für die manuelle Entfernung des Crypton-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Folgen Sie diesen Schritten, um den Virus zu deaktivieren und die automatische Eliminierung durchzuführen:

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Crypton mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Crypton liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Bonus: Wiederherstellung der Daten

Die oben aufgeführte Anleitung soll dabei helfen Crypton vom Computer zu entfernen. Für die Wiederherstellung der verschlüsselten Dateien empfehlen wir eine ausführliche Anleitung von den Sicherheitsexperten von dieviren.de zu nutzen.Wenn Ihre Dateien von Crypton verschlüsselt worden sind, haben Sie für die Wiederherstellung mehrere Möglichkeiten:

Lösung 1: Data Recovery Pro

Wenn Sie nach einer schnellen Lösung suchen, empfehlen wir Data Recovery Pro auszuprobieren. Sie sollten jedoch keine große Hoffnung haben und eine vollständige Systemwiederherstellung erwarten. Die Software kann Ihnen helfen, einige, aber nicht alle Ihre Dateien wiederherzustellen. Schauen Sie sich hierfür die Anweisungen unten an.

- Data Recovery Pro herunterladen;

- Führen Sie die Schritte der Data Recovery aus und installieren Sie das Programm auf dem Computer;

- Starten Sie es und scannen Sie den Computer nach Dateien, die von Crypton verschlüsselt worden sind;

- Stellen Sie sie wieder her.

Lösung 2:Das Windows-Feature Vorgängerversionen

Die Vorgängerversionen sind ein nützliches Feature, mit der man die Zeit zurückdrehen und die Dateien auf der Grundlage ihrer Vorgängerversionen wiederherstellen kann. Allerdings ist das Feature nur zugreifbar, wenn man vor dem Virenangriff die Systemwiederherstellungsfunktion aktiviert hat. Wenn dies der Fall ist, können Sie das Feature wie folgt nutzen:

- Suchen Sie nach einer verschlüsselten Datei, die Sie wiederherstellen möchten und führen Sie einen Rechtsklick darauf aus;

- Selektieren Sie “Properties” und gehen Sie zum Reiter “Previous versions”;

- Kontrollieren Sie hier unter “Folder versions” alle verfügbaren Kopien. Wählen Sie die Version aus, die Sie wiederherstellen möchten und klicken Sie auf “Restore”.

Lösung 3: ShadowExplorer

Eine weitere Möglichkeit zur Datenwiederherstellung bietet das Ausprobieren von ShadowExplorer. Diese Software hilft die benötigten Informationen aus den auf dem Computer gespeicherten Schattenkopien zu extrahieren. Leider löschen einige Viren diese Backup-Dateien und es ist dann nicht möglich, sie für die Datenrettung zu verwenden. Wenn Crypton aus irgendeinem Grund diese Dateien unberührt lässt, kann man sie mit ShadowExplorer wiederherstellen:

- Laden Sie Shadow Explorer (http://shadowexplorer.com/) herunter;

- Folgen Sie den Anweisungen des Einrichtungsassistenten von Shadow Explorer und installieren Sie die Anwendung auf dem Computer;

- Starten Sie das Programm und wählen Sie mithilfe des Auswahlmenüs oben links in der Ecke ihre Festplatte mit den verschlüsselten Daten aus. Kontrollieren Sie die vorhandenen Ordner;

- Führen Sie auf den wiederherzustellenden Ordner einen Rechtsklick aus und wählen Sie “Export”. Sie können ebenfalls auswählen, wo der Ordner wiederhergestellt werden soll.

Lösung 4: Emsisoft-Decryptor für CryptOn-Erpressersoftware

Emsisoft und der Virenforscher Fabian Wosar haben vor Kurzem glücklicherweise einen Entschlüsseler für verschlüsselte Dateien vorgestellt. Dieser kann hier heruntergeladen werden. Für die korrekte Nutzung muss man zuerst zwei verschiedene Versionen derselben Datei finden – die verschlüsselte und die normale Version. Anschließend zieht man sie auf die Programmdatei des Crypton-Decryptors (decrypt_CryptON.exe) und erhält den Schlüssel für die Verschlüsselung. Danach kann man den Schlüssel für die Wiederherstellung aller verschlüsselten Daten verwenden.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Crypton und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Privatsphäre leicht gemacht

Anonymität im Internet ist heutzutage ein wichtiges Thema. Ob man sich nun vor personalisierter Werbung schützen möchte, vor Datenansammlungen im Allgemeinen oder den dubiosen Praktiken einiger Firmen oder Staaten. Unnötiges Tracking und Spionage lässt sich nur verhindern, wenn man völlig anonym im Internet unterwegs ist.

Möglich gemacht wird dies durch VPN-Dienste. Wenn Sie online gehen, wählen Sie einfach den gewünschten Ort aus und Sie können auf das gewünschte Material ohne lokale Beschränkungen zugreifen. Mit Private Internet Access surfen Sie im Internet ohne der Gefahr entgegen zu laufen, gehackt zu werden.

Sie erlangen volle Kontrolle über Informationen, die unerwünschte Parteien abrufen können und können online surfen, ohne ausspioniert zu werden. Auch wenn Sie nicht in illegale Aktivitäten verwickelt sind oder Ihren Diensten und Plattformen Vertrauen schenken, ist Vorsicht immer besser als Nachricht, weshalb wir zu der Nutzung eines VPN-Dienstes raten.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.