Occamy.C entfernen (Entfernungsanleitung) - aktualisiert März 2021

Anleitung für die Entfernung von Occamy.C

Was ist Occamy.C?

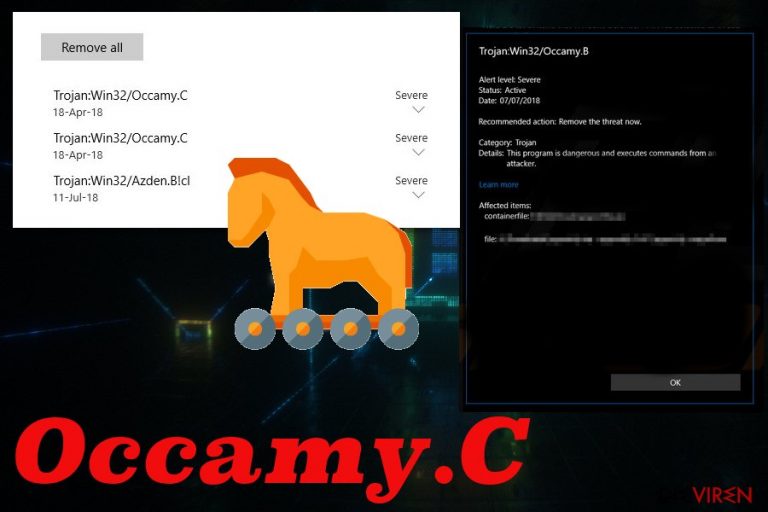

Trojan:Win32/Occamy.C ist eine Schadsoftware, die auf infizierten Systemen Hintertüren für Hacker öffnet oder Schadsoftware laden kann

Trojan:Win32/Occamy.C ist eine Schadsoftware, die so eingestellt werden kann, dass sie Passwörter stiehlt oder sogar das Opfer ausspioniert, aber das hängt von der jeweiligen Version ab. Der Trojaner ist so konzipiert, dass er heimlich in den Computer eindringt und still im Hintergrund läuft. Es gibt somit keine sichtbaren Symptome, und die Bedrohung kann auf dem Rechner lange Zeit laufen, bevor der Benutzer überhaupt etwas bemerkt. Ein Trojaner ist eine verheerende Schadsoftware, die Dateien auf dem Computer beschädigen und sogar Systemfehler verursachen kann.

Da der Trojaner Occamy.C Kopien von seiner Schadsoftware in verschiedenen Ordnern ablegt, ist er schwierig zu entfernen. Aufgrund seiner durchgeführten Modifizierungen treten außerdem wie aus dem Nichts verschiedene Systemstörungen auf. Eine Schadsoftware wie diese kann auch dazu verwendet werden, andere bösartige Programme wie Ransomware einzuspeisen. Es muss eine gründliche Schadsoftware-Entfernung durchgeführt werden, damit alle zusätzlichen Infektionen vollständig beseitigt werden.

| Name | Trojan:Win32/Occamy.C |

|---|---|

| Typ | Trojaner |

| Zweck | Hintertüren für Angreifer öffnen, Bedrohungen installieren, Daten stehlen |

| Hauptgefahr | Probleme bezüglich Privatsphäre/Datenschutz, Identitätsdiebstahl |

| Zugehörige Dateien | nc.exe |

| Zugehörige Programme |

|

| Verbreitung | Spammailanhänge, Cracks, infizierte Dateien |

| Entfernung | Installieren Sie eine professionelle Anti-Malware, um Occamy.C zu entfernen |

Der Trojaner kann auch als Occamy.C-Backdoor bezeichnet werden, da er Fernzugriff für verschiedene andere Angreifer ermöglicht und Geräte mit Schadsoftware wie Krypto-Minern oder sogar Ransomware infiziert. Viele Antiviren-Engines können den Trojaner jedoch erkennen und ihn wahrscheinlich entfernen.

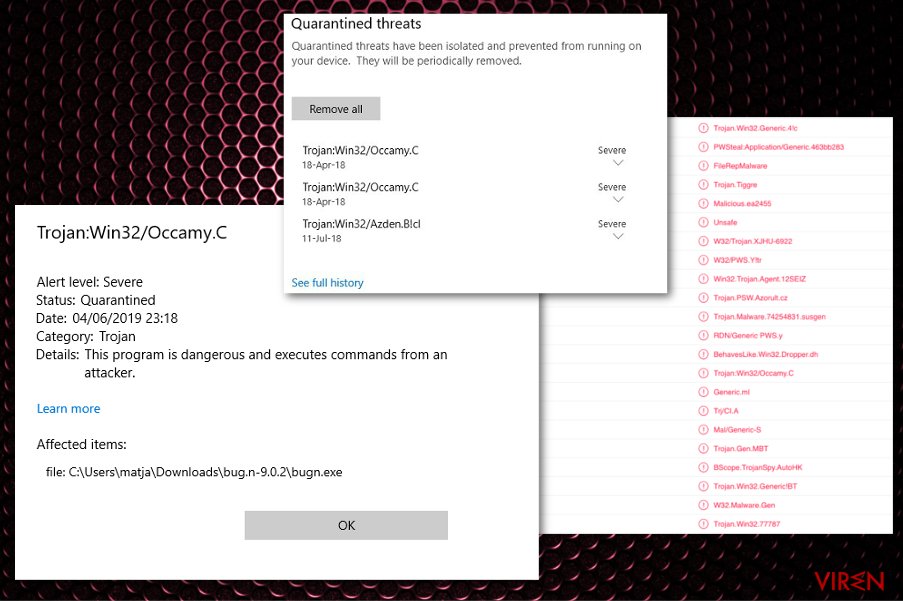

Trojan:Win32/Occamy.C ist einer der Erkennungsnamen, die von Anti-Malware nach einer Systemüberprüfung angezeigt wird. Verschiedene Programme verfügen jedoch über eigene Datenbanken, und die heuristischen Namen können sich von Tool zu Tool unterscheiden. Stellen Sie sicher, dass Sie ein zuverlässiges Tool nutzen und das System vollständig scannen. Befolgen Sie anschließend die vorgeschlagenen Schritte und löschen Sie die Schadsoftware vom Computer.

Der Occamy.C-Virus kann zusätzlich verschiedene Probleme und Fehlermeldungen verursachen, die auf dem Bildschirm erscheinen:

- 0x00000124

- 0x000000A4

- 0x000000FA

- 0x00000054

- 0x80244030 WU_E_PT_ECP_INIT_FAILED

- The external cab processor initialization did not complete.

- 0x80244010 WU_E_PT_EXCEEDED_MAX_SERVER_TRIPS

- 0x8024001A WU_E_POLICY_NOT_SET A policy value was not set.

- received an invalid response from the upstream server it accessed in attempting to fulfill the request.

Trojan:Win32/Occamy.C kann diverse Bereiche im Rechner befallen, und da die Bedrohung Windows-Geräte infiziert, verändert sie sogar DLL-Dateien, Systemdateien und Registrierungseinträge. Dies ist eine gängige Methode, um das infizierte Gerät so weit wie möglich zu beeinträchtigen, damit der Virus bei jedem Neustart des PCs gestartet wird.

Der Virus selbst kann über eine infizierte DLL- oder EXE-Datei auf den Rechner gelangen, die von böswillig infizierten E-Mail-Anhängen, Software-Cracks oder anderer Schadsoftware stammt, die Occamy.C direkt auf dem Rechner überträgt. Der Trojaner kann auch über fragwürdige Freeware wie MI-SUGAR 0.5.8, SoraView 1.0pr4, Functional 1.2, Parnian XTension 3.0, Cribbage Plus! 1.1.6 und Small Business Tracker Deluxe 2.0 überliefert werden. Sie müssen diese Anwendungen entfernen, insbesondere wenn Sie sie nicht selbst installiert haben.

Occamy.C wird auch als Spyware bezeichnet, weil es Angreifern ermöglicht, Daten aus dem System zu sammeln oder mit verschiedene Methoden Informationen wie Bankdaten, Anmeldedaten und Passwörter zu erfassen. In den meisten Fällen werden diese Daten zu Erpressungszwecken oder für spätere Betrügereien genutzt.

Occamy-Virus ist der Überbegriff für verschiedene Trojaner, die den gleichen heuristischen Namen besitzen. Man kann bspw. auf Occamy.C, Occamy.A oder Occamy.B treffen. Der Trojaner ist eine komplexe Schadsoftware, die viele verschiedene Zwecke hat, die sich vom Entwickler oder Vertreiber oder sogar vom jeweiligen Ziel unterscheiden können. Der Trojaner arbeitet still im Hintergrund, so dass man die Schadsoftware nicht bemerkt.

Der Trojaner Occamy.C legt Dateien auf dem Computer ab und startet seine Programme oder andere Prozesse, um gesammelte Daten zu senden, zusätzliche Dateien herunterzuladen und Befehle vom Angreifer anzunehmen. Dank dieser Tatsache lassen sich manchmal verdächtige Prozesse bemerken, wenn man den Task-Manager öffnet.

Wenn Sie zwei ähnliche Prozesse oder sogar identische EXE-Dateien im Task-Manager bemerken, können Sie versuchen Trojan:Win32/Occamy.C zu stoppen, indem Sie den Task beenden. Zusätzlich weisen Experten darauf hin, dass wenn eine verdächtige Datei oder ein verdächtiger Prozess eine hohe Auslastung der CPU und anderer Ressourcen verursacht, Sie sich sicher sein können, dass der Prozess nicht legitim oder sicher ist.

Sie können dann eine professionelle Anti-Malware zur Entfernung von Occamy.C verwenden. Das Beenden des böswilligen Prozesses dient lediglich dazu den Virus vorübergehend zu deaktivieren und die Möglichkeit zu erhalten, das Antivirenprogramm zu starten, und ist somit nur der erste Schritt zur Beseitigung der Bedrohung. Scannen Sie zusätzlich das System mit einem seriösen Virenschutz und führen Sie schließlich FortectIntego aus, um sicherzustellen, dass keine beschädigten Dateien und ähnliche Systemänderungen vorgenommen wurden.

Verborgener bösartiger Code in Dateianhängen überliefert Schadsoftware

Die Quellen von Trojanern variieren, da ihre Funktionen vom Entwickler festgelegt werden. Die typische Verbreitung von Trojanern umfasst Spammails, die als Mitteilungen von Institutionen, Diensten oder Unternehmen getarnt sind. E-Mails mit Angaben zu Finanzinformationen, Quittungen, Bestelldetails oder Rechnungen sollen den Empfänger dann überlisten und dazu verleiten die Dateianhänge oder Hyperlinks zu öffnen.

Sobald das an die E-Mail angehängte Dokument heruntergeladen und auf dem Rechner geöffnet oder der Link angeklickt wird, wird das bösartige Skript entweder direkt auf dem Rechner gestartet oder es löst Makros und Payload-Träger aus, die den Trojaner oder die Ransomware verbreiten.

Sie können solche Cyberinfizierungen vermeiden, indem Sie erhaltene E-Mails und erhaltene Nachrichten in sozialen Netzwerken mit verdächtigen Links oder Dateianhängen genau prüfen. Wenn die E-Mail ein Dokument oder eine ausführbare Datei im Anhang enthält, sollte sie Verdacht schöpfen, insbesondere wenn Ihnen der Absender nicht bekannt ist und Sie den Dienst oder das Unternehmen zu diesem Zeitpunkt nicht nutzen.

Löschen Sie Trojan:Win32/Occamy.C mit Schadsoftware-Entfernern wie Anti-Malware

Es gibt viele Methoden, wie solche Bedrohungen in das System gelangen, aber Sie dürfen die gefährliche Seite der Occamy-Viren nicht vergessen: Sie können andere Schadsoftware installieren. Wegen dieser zusätzlichen Funktion ist eine gründliche Systemüberprüfung ein Muss.

Der Einsatz professioneller Anti-Malware zur Entfernung von Trojan:Win32/Occamy.C bietet den Vorteil, dass Sie andere Bedrohungen, von denen Sie nichts wussten, bereinigen können. Bei der Verwendung einer Sicherheitsanwendung können Sie den Rechner vollständig scannen und alle angezeigten Programme oder sogar Systemprobleme entfernen.

Prüfen Sie mit SpyHunter 5Combo Cleaner oder Malwarebytes, ob sie Trojan:Win32/Occamy.C entfernen können. Denken Sie daran, dass es verschiedene Versionen und möglicherweise verwandte Viren gibt, die im System lauern können. Möglicherweise müssen Sie vor dem Scannen des Computers in den abgesicherten Modus wechseln oder ein leistungsfähigeres Tool für diese Aufgabe finden. Zu guter Letzt ist es empfehlenswert, das System auf Virenschäden zu überprüfen.

Anleitung für die manuelle Entfernung von Occamy.C

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Gehen Sie in den abgesicherten Modus mit Netzwerktreibern, bevor Sie den Rechner mit einer Anti-Malware auf das Vorhandensein von Occamy.C prüfen

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Occamy.C mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Occamy.C liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Occamy.C und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.