Virus Thanatos entfernen (Entfernungsanweisungen) - aktualisiert März 2021

Anleitung für die Entfernung des Thanatos-Virus

Was ist Thanatos-Erpressersoftware?

Thanatos – eine aktive entschlüsselbare Erpressersoftware

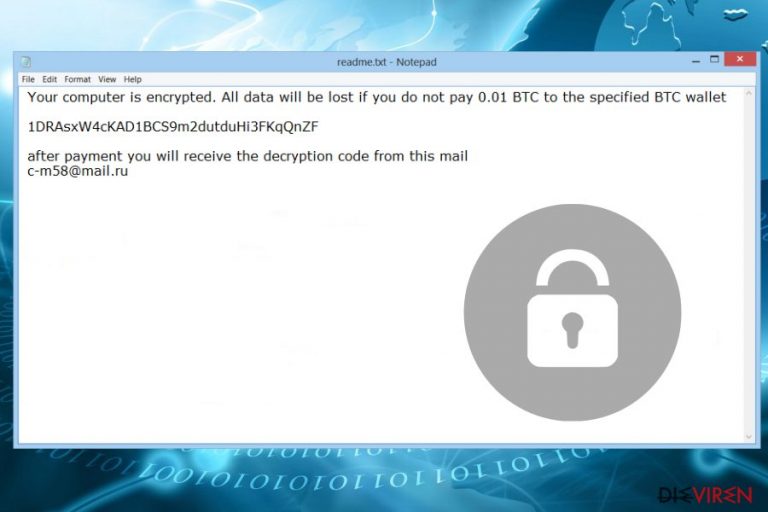

Thanatos ist eine Ransomware, die zur Krypto-Familie gehört. Sie ist in der Programmiersprache Thanatos.pdb geschrieben und verbreitet sich meist über bösartige Spammailanhänge. Sobald die Infiltrierung erfolgreich ist, aktiviert die Ransomware ihre schädlichen Nutzdaten und verschlüsselt alle Dateien nach dem Verschlüsselungsverfahren AES, um sie unzugänglich zu machen. Um gesperrte Dateien von normalen unterscheiden zu können, hängt der Virus die Erweiterung .THANATOS an die betroffenen Dateien an und hinterlässt die Datei „README.txt“, in der die Opfer aufgefordert werden, sich per E-Mail (c-m58@mail.ru) an Hacker zu wenden und 0,01 BTC für einen Entschlüsselungsschlüssel zu bezahlen.

| Name | Thanatos |

| Typ | Erpressersoftware/Ransomware |

| Dateierweiterung | .THANATOS |

| Erpresserbrief | README.txt |

| Kontaktmail | c-m58@mail.ru |

| Lösegeldbetrag | 0,01 BTC |

| Verbreitung | Spam, illegale Software, gefälschte Pop-ups |

| Entschlüsselung | Laden Sie den kostenlosen Thanatos-Decryptor auf GitHub herunter |

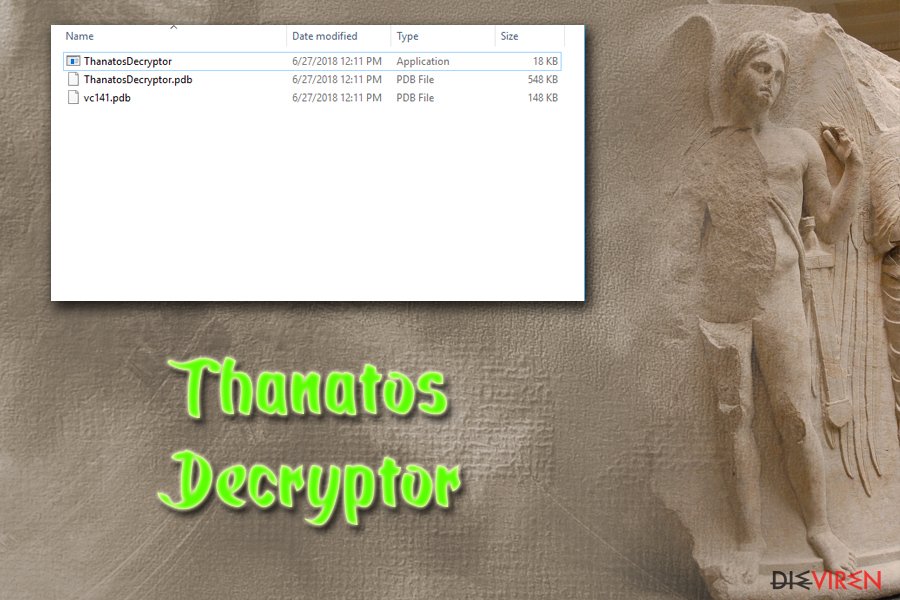

| Entfernung | Installieren Sie FortectIntego oder SpyHunter 5Combo Cleaner |

Thanatos tauchte erstmals im Februar 2018 auf und kam im Laufe des Monats mit einer aktualisierten Version zurück. Den Forschern zufolge war der Entschlüsseler nicht in den Händen der Ransomware-Ersteller. So sollte die Zahlung des Lösegeldes nicht in Frage kommen. Ende Juni 2018 gelang es den Sicherheitsexperten von Cisco, den bösartigen Code zu knacken und einen kostenlosen ThanatosDecryptor zu erstellen. Den Forschern ist es gelungen, eine Schwachstelle im Verschlüsselungsverfahren des Virus zu finden.

Der Trick lag darin, wie der Virus den Schlüssel für jede verschlüsselte Datei generiert. Der Schlüssel wurde mithilfe der Zeit (in Millisekunden) seit dem letzten Start von Windows als Variable berechnet. Mit Hilfe von Windows-Ereignisprotokollen gelang es Sicherheitsexperten, den Schlüssel nachzuvollziehen. Cisco-Forscher erklärten es wie folgt:

Da Thanatos das Erstellungsdatum von verschlüsselten Dateien nicht verändert, kann der Schlüsselsuchraum innerhalb von 24 Stunden vor der Infektion weiter auf etwa die Anzahl der Millisekunden reduziert werden. Bei durchschnittlich 100.000 Brute-Force-Versuchen pro Sekunde (das war die Grundlinie in einer virtuellen Maschine, die zum Testen verwendet wurde), würde es etwa 14 Minuten dauern, den Verschlüsselungsschlüssel unter diesen Bedingungen erfolgreich wiederherzustellen.

Was Thanatos vom Rest der Ransomware-Viren unterscheidet, ist die akzeptierte Kryptowährung. Das Opfer darf das Lösegeld in Ethereum, BitCoin und BitCoin Cash überweisen. Damit ist es die erste Krypto-Ransomware, die Zahlungen über BitCoin Cash (BCH) annimt.

Unmittelbar nach dem Thanatos-Angriff wird das Opfer nicht mehr in der Lage sein, Dokumente, Bilder, Multimedia, Datenbanken und andere auf dem Computer gespeicherte Dateien zu öffnen. Jedoch sollte die Datei „README.txt“ sichtbar sein, die in jedem Ordner mit gesperrten Dateien enthalten ist und die Lösegeldforderung darstellt. Die Datei enthält die Kontaktinformationen (c-m58@mail.ru oder thanatos1.1@yandex.com) und Wallet-Adressen der akzeptierten Kryptowährungen:

Thanatos v1.1

Your files was encrypted. To decrypt your files,

follow next steps:1. Send $200 to one of these wallets:

BTC: 1HvEZ1jZ7BWgBYPxqCvWtKja3a9hsNa9Eh

ETH: 0x92420e4D96E5A2EbC617f1225E92cA82E24B03ef

BCH: qzuexhcqmkzcdazq6jjk69hkhgnme25c35s9tamz6f2. Send your TXID and your MachineID to mail

E-Mail: thanatos1.1@yandex.com

Machine ID: {ID HERE}—————————————————

Do not waste your time, files can only be

decrypted by our decode tool.

Die Entwickler der Thanatos-Ransomware haben schon bald nach dem Beginn ihres Angriffs ihren Virus verbessert, denn die Betrüger stellten zunächst nur c-m58@mail.ru als Kontaktmail zur Verfügung und akzeptierten 0,01 BTC. Die Version des Virus hat sich jedoch nicht geändert. Experten sehen, dass die gleiche Version 1.1 im Umlauf ist. Zu beachten gilt aber, dass sie verschiedene Informationen liefern kann.

Die Lösegeldforderung besagt, dass Opfer nach der Zahlung einen Entschlüsseler per E-Mail erhalten sollten. Die Wahrheit ist, dass es keinen Thanatos-Entschlüsseler gibt – weder bezahlt noch kostenlos. Laut Ransomware-Analysten verschlüsselt die Ransomware Dateien, erzeugt aber keinen Entschlüsselungsschlüssel. Es ist noch nicht klar, ob die Entscheidung, die Daten dauerhaft zu verschlüsseln, absichtlich oder versehentlich getroffen wurde.

Es ist daher wichtig, dass man sich auf die Entfernung von Thanatos konzentriert, statt größeren Schaden zu riskieren. Leider wird das Löschen des Virus die Dateien nicht wiederherstellen, aber danach kann man immerhin den PC wieder sicher benutzen. Wenn Sie Back-ups haben, schließen Sie einfach Ihr externes Speichermedium nach dem Entfernen des Virus an und stellen Sie Dateien so wieder her.

Diejenigen, die keine Backups haben, sollten alternative Datenwiederherstellungsmethoden ausprobieren, welche wir am Ende dieses Beitrags bereitstellen. Wir können jedoch nicht garantieren, dass sie funktionieren. Cybersecurity-Forscher behaupten, dass die effektivste, wenn auch zeitaufwändigste Methode zum Entsperren von Dateien, die Verwendung eines Brute-Force-Algorithmus ist. Hierfür sollten Sie sich an professionelle IT-Experten wenden.

Um Thanatos sicher vom Computer zu entfernen, benötigen Sie ein seriösen Schadsoftware-Entferner, wie z.B. FortectIntego oder Malwarebytes. Wenn Sie keine Sicherheitssoftware installieren können, befolgen Sie bitte die unten aufgeführte Anleitung. Beachten Sie, dass von der manuellen Entfernung aufgrund der Komplexität von Ransomware abgeraten wird.

Thanatos gehört zu den problematischsten Arten von Cyberbedrohungen. Es kann nach dem Angriff zahlreiche schädliche Dateien installiert, bösartigen Code in legale Systemprozesse eingespeist und andere Änderungen am System verursacht haben, die nicht sicher manuell behoben werden können.

Autoren von dateiverschlüsselnden Viren nutzen mehrere Verbreitungsmethoden

Typischerweise verbreiten sich Ransomware-Viren über bösartige Spammails. So kann sich eine Schadsoftware in das System einschleichen, wenn der Benutzer dazu verleitet wird, eine Word-, PDF- oder ZIP-Datei zu öffnen, die eine bösartige Nutzlast enthält. Aber unsere Sicherheitsexperten von DieViren.de berichten auch über andere Bedrohungen.

Erpressersoftware kann sich auch wie folgt verbreiten:

- gefälschte Softwareupdates, die beim Surfen im Internet als Pop-up auftauchen;

- illegale oder verschleierte Programme auf File-Sharing-Seiten oder -Netzwerke;

- bösartige Anzeigen.

Es gilt daher besondere Vorsicht bei Inhalten, die man online anklickt oder herunterlädt. Zudem hilft die Installation aktueller Updates und robuster Sicherheitssoftware eine Infizierung mit einer Ransomware zu vermeiden.

Die Entfernung des Thanatos-Virus

Wir haben zu Anfang erwähnt, dass Sie nicht versuchen sollten, Thanatos manuell zu entfernen. Wir möchten betonen, dass nur erfahrene IT-Spezialisten den PC reinigen können, ohne ihn zu beschädigen. Statt Dateien oder Registrierungseinträge zu finden, die von einer Ransomware erstellt wurden, sollten Sie sich für die automatische Entfernung entscheiden.

Die automatische Entfernung von Thanatos kann mit jedem professionellen Schadsoftware-Entferner durchgeführt werden. Wir empfehlen jedoch die Verwendung von FortectIntego oder Malwarebytes. Wenn der Kryptovirus resistent ist und den Zugriff auf die Sicherheitssoftware verhindert, befolgen Sie die folgenden Schritte.

Anleitung für die manuelle Entfernung des Thanatos-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Zuerst sollten Sie den Virus deaktivieren, um ihn automatisch und ohne Hindernisse entfernen zu können.

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Thanatos mit System Restore

Wenn die vorherige Methode nicht geholfen hat, Thanatos zu entfernen, folgen Sie diesen Schritten:

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Thanatos liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Bonus: Wiederherstellung der Daten

Die oben aufgeführte Anleitung soll dabei helfen Thanatos vom Computer zu entfernen. Für die Wiederherstellung der verschlüsselten Dateien empfehlen wir eine ausführliche Anleitung von den Sicherheitsexperten von dieviren.de zu nutzen.Wenn Ihre Dateien von Thanatos verschlüsselt worden sind, haben Sie für die Wiederherstellung mehrere Möglichkeiten:

Data Recovery Pro – alternatives Tool zur Wiederherstellung von beschädigten Dateien

Es ist zwar kein offizieller Entschlüsseler, aber es kann trotzdem helfen, einige der Dateien wiederherzustellen.

- Data Recovery Pro herunterladen;

- Führen Sie die Schritte der Data Recovery aus und installieren Sie das Programm auf dem Computer;

- Starten Sie es und scannen Sie den Computer nach Dateien, die von Thanatos verschlüsselt worden sind;

- Stellen Sie sie wieder her.

Nutzen Sie die Vorteile der Vorgängerversionen von Windows

Wenn die Systemwiederherstellung vor dem Thanatos-Angriff aktiviert war, können Sie die folgenden Schritte ausführen und so wieder auf die wichtigsten Dateien zugreifen:

- Suchen Sie nach einer verschlüsselten Datei, die Sie wiederherstellen möchten und führen Sie einen Rechtsklick darauf aus;

- Selektieren Sie “Properties” und gehen Sie zum Reiter “Previous versions”;

- Kontrollieren Sie hier unter “Folder versions” alle verfügbaren Kopien. Wählen Sie die Version aus, die Sie wiederherstellen möchten und klicken Sie auf “Restore”.

ShadowExplorer ausprobieren

Wenn die Ransomware keine Schattenkopien gelöscht hat, können Sie ShadowExplorer verwenden, um die verschlüsselten Dateien wiederherzustellen.

- Laden Sie Shadow Explorer (http://shadowexplorer.com/) herunter;

- Folgen Sie den Anweisungen des Einrichtungsassistenten von Shadow Explorer und installieren Sie die Anwendung auf dem Computer;

- Starten Sie das Programm und wählen Sie mithilfe des Auswahlmenüs oben links in der Ecke ihre Festplatte mit den verschlüsselten Daten aus. Kontrollieren Sie die vorhandenen Ordner;

- Führen Sie auf den wiederherzustellenden Ordner einen Rechtsklick aus und wählen Sie “Export”. Sie können ebenfalls auswählen, wo der Ordner wiederhergestellt werden soll.

Verwenden Sie das kostenlose Thanatos-Entschlüsselungsprogramm

Sicherheitsexperten von Cisco haben einen kostenlosen ThanatosDecryptor entwickelt. Laden Sie es herunter und stellen Sie damit Ihre Dateien wieder her.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Thanatos und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Privatsphäre leicht gemacht

Anonymität im Internet ist heutzutage ein wichtiges Thema. Ob man sich nun vor personalisierter Werbung schützen möchte, vor Datenansammlungen im Allgemeinen oder den dubiosen Praktiken einiger Firmen oder Staaten. Unnötiges Tracking und Spionage lässt sich nur verhindern, wenn man völlig anonym im Internet unterwegs ist.

Möglich gemacht wird dies durch VPN-Dienste. Wenn Sie online gehen, wählen Sie einfach den gewünschten Ort aus und Sie können auf das gewünschte Material ohne lokale Beschränkungen zugreifen. Mit Private Internet Access surfen Sie im Internet ohne der Gefahr entgegen zu laufen, gehackt zu werden.

Sie erlangen volle Kontrolle über Informationen, die unerwünschte Parteien abrufen können und können online surfen, ohne ausspioniert zu werden. Auch wenn Sie nicht in illegale Aktivitäten verwickelt sind oder Ihren Diensten und Plattformen Vertrauen schenken, ist Vorsicht immer besser als Nachricht, weshalb wir zu der Nutzung eines VPN-Dienstes raten.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.