Torpig entfernen (Entfernungsanweisungen) - aktualisiert März 2021

Anleitung für die Entfernung von Torpig

Was ist Torpig?

Torpig – ein bösartiger Trojaner, der sensible Daten stehlen kann

Torpig ist ein sehr bösartiger Trojaner, der 2005 enthüllt wurde. Den Cybersicherheitsexperten ist es gelungen, den Trojaner zehn Jahre lang unter Dach und Fach zu halten, aber seine Entwickler haben letzten Endes den Trojaner veröffentlicht und eine zweite Expansionswelle gestartet. Er ist auch bekannt als Anserin oder Sinowal und ist verantwortlich für die Erpressung von persönlichen Informationen, wie Kreditkartendaten, Login-Daten, Passwörter und ähnliche Informationen, die es Hackern später ermöglichen würden, die volle Kontrolle über ein Zielsystem zu erlangen.

In den meisten Fällen verbreitet sich der Trojaner über Systeme, die durch das Mebroot-Rootkit beeinträchtigt wurden. Mac OS X-Benutzer sind immun gegen den Torpig-Virus, aber Windows-Benutzer, insbesondere diejenigen, die ältere Versionen wie Windows 7, XP, Vista verwenden, sollten sich vor diesem Trojaner in Gewahr nehmen.

Torpig macht Antivirenprogramme unbrauchbar. Das erste Anzeichen einer Infizierung auf dem System ist somit die Unfähigkeit, einen Scan mit einem Antivirenprogramm durchzuführen oder es zu öffnen. Zudem kann die Schadsoftware sicherheitsrelevante Webseiten im Webbrowser blockieren und Downloads von Antiviren-, Anti-Malware- und Optimierungs-Tools mit integrierten AV-Engines abbrechen.

Des Weiteren kann der Trojaner Daten auf dem Zielrechner modifizieren. Er kann wichtige Systemdateien löschen, einige Prozesse deaktivieren oder sogar Dateityp-Endungen persönlicher Dateien (Bilder, Videos oder Dokumente) ändern. Ganz zu schweigen davon, dass der Virus, wenn er es schafft, Anmeldeinformationen zu erkennen, Hackern Fernzugriff auf das System ermöglicht und einen massiven Verlust persönlicher Daten auslösen kann. Aus diesen Gründen ist es ein absolutes Muss, den Torpig-Trojaner so schnell wie möglich aus dem System zu entfernen.

Die Frage, wie man den Torpig-Virus loswird, lässt sich leicht beantworten – Verwenden Sie ein professionelles Antivirenprogramm. Selbst wenn der Virus es blockiert, bedeutet es nicht, dass das Sicherheitstool nicht gestartet werden kann. In den meisten Fällen lässt sich Torpig mit FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes entfernen, indem man das System in den abgesicherten Modus mit Netzwerktreibern startet. Der Trojaner lässt sich leider nicht manuell entfernen.

Torpig wird als eine der „erfolgreichsten“ Trojaner bezeichnet

Cybersicherheitsforscher haben eine eingehende Analyse dieser Schadsoftware in Gang gesetzt. Nach der Untersuchung waren sich die Forscher einig, dass die Cyberbedrohung als einer der bedeutendsten Bankkonten- und Kreditkartendiebe in die Geschichte eingehen wird. Vor zehn Jahren wurde geschätzt, dass Torpig 500.000 Online-Bankkonten sowie Kredit- und Debitkarten angegriffen hat.

Die Universität von Kalifornien, Santa Barbara, gab über 70 GB an gestohlene Daten frei. Außerdem haben sie herausgefunden, dass Torpig es geschafft hat, Anmeldedaten für 8.310 Konten bei 410 verschiedenen Institutionen und 1.660 einzigartige Kredit- und Debitkartennummern von Opfern in den USA (49%), Italien (12%), Spanien (8%) und 40 anderen Ländern abzurufen. Es ist wichtig zu betonen, dass die Zahlen, die wir gerade aufgelistet haben, im Jahr 2009 veröffentlicht wurden und sich somit innerhalb eines Jahrzehnts vervielfacht haben könnten.

Halten Sie das System auf dem neuesten Stand, um sich vor Trojanern zu schützen

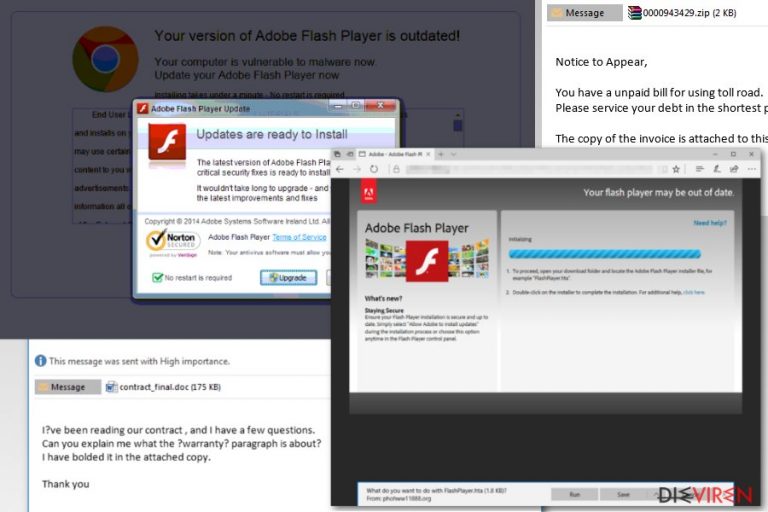

Die vorherrschende Strategie der Entwickler dieses Trojaners sind Snap-E-Mails, die bösartige .DOCX-Anhänge enthalten. Der Virus wird aktiv, sobald der Benutzer des PCs zustimmt, Makros zu aktivieren.

Abgesehen von Malspam-Kampagnen können Hacker den Trojaner über bösartige Werbung verbreiten, die veraltete Versionen von Java, Acrobat, Flash, Shockwave und anderer Software ausnutzt. Diese Methode wird als Drive-by-Download bezeichnet, da sie keinen Benutzereingriff erfordert. Erkennt die Software eine Schwachstelle, wird der Virus ausgeführt, obwohl der Nutzer die Werbung ignoriert. Um dies zu verhindern, empfehlen die Cybersicherheitsexperten von NoVirus.co, Software regelmäßig zu aktualisieren.

Schon fast unnötig zu erwähnen ist, dass Schadsoftware auch über bösartige Update-Angebote verbreitet werden kann, z.B. Aktualisierungsangebote für Java oder Flash Player. Fallen Sie nicht auf solche Tricks rein. Wenn Sie Zweifel haben, dass Ihre Software veraltet ist, gehen Sie zur offiziellen Webseite der Software und laden Sie dort das Update herunter.

Erfahren Sie, wie Sie den Torpig-Virus problemlos entfernen können

Die erste Phase des Torpig-Virenangriffs ist die wichtigste. Die Schadsoftware überträgt den Großteil der anvisierten Anmeldeinformationen (Kreditkartendaten, Passwörter, Name, E-Mail-Konto-Logins, FTP-Zugangsdaten, Windows-Konto-Passwort usw.) innerhalb von zwanzig Minuten nach dem Angriff. Wenn Ihr PC nach dem Öffnen eines E-Mail-Anhangs oder dem Surfen auf einer dubiosen Webseite plötzlich neu gestartet wird, besteht die Gefahr, dass ein Trojaner Ihren PC zum Neustart zwingt, um seine Ausführung fertigzustellen.

Wenn Sie auch nur den geringsten Verdacht auf eine Infizierung haben, versuchen Sie den PC mit einer professionellen Anti-Malware (z.B. FortectIntego, Malwarebytes) zu scannen und den Torpig-Virus vom System zu entfernen. Je früher Sie den Trojaner loswerden, desto geringer ist das Risiko eines Datenverlustes. Die meisten AV-Engines erkennen die Schadsoftware als Troj/Torpig-A, aber sie kann auch als Crapware oder Spyware erkannt werden.

Sie fragen sich natürlich, wie Sie den Torpig-Virus loswerden können, wenn er Ihr Antivirenprogramm blockiert. Es ist Tatsache, dass sich der Virus nicht manuell entfernen lässt. Alles, was Sie tun müssen, ist die Blockierung des Sicherheitstools aufzuheben. Die untenstehende Anleitung wird Ihnen dabei helfen.

Anleitung für die manuelle Entfernung von Torpig

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Wenn Torpig Ihr Antivirenprogramm blockiert, müssen Sie den PC im abgesicherten Modus mit Netzwerktreibern hochfahren und dann das Antivirenprogramm starten.

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Torpig mit System Restore

Wenn die vorherige Methode nicht funktioniert hat, versuchen Sie die folgenden Schritte:

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Torpig liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Bonus: Wiederherstellung der Daten

Die oben aufgeführte Anleitung soll dabei helfen Torpig vom Computer zu entfernen. Für die Wiederherstellung der verschlüsselten Dateien empfehlen wir eine ausführliche Anleitung von den Sicherheitsexperten von dieviren.de zu nutzen.Wenn Ihre Dateien von Torpig verschlüsselt worden sind, haben Sie für die Wiederherstellung mehrere Möglichkeiten:

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Torpig und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.