Virus U2k entfernen (Kostenlose Anleitung) - Inkl. Entschlüsselungsschritte

Anleitung für die Entfernung des U2k-Virus

Was ist U2k ransomware?

U2k Ransomware – eine Infizierung, die Daten sperrt und sie mit der Erweiterung .U2K markiert

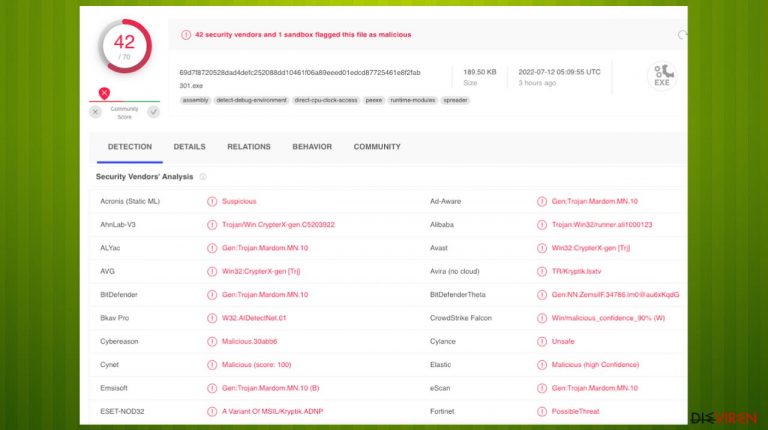

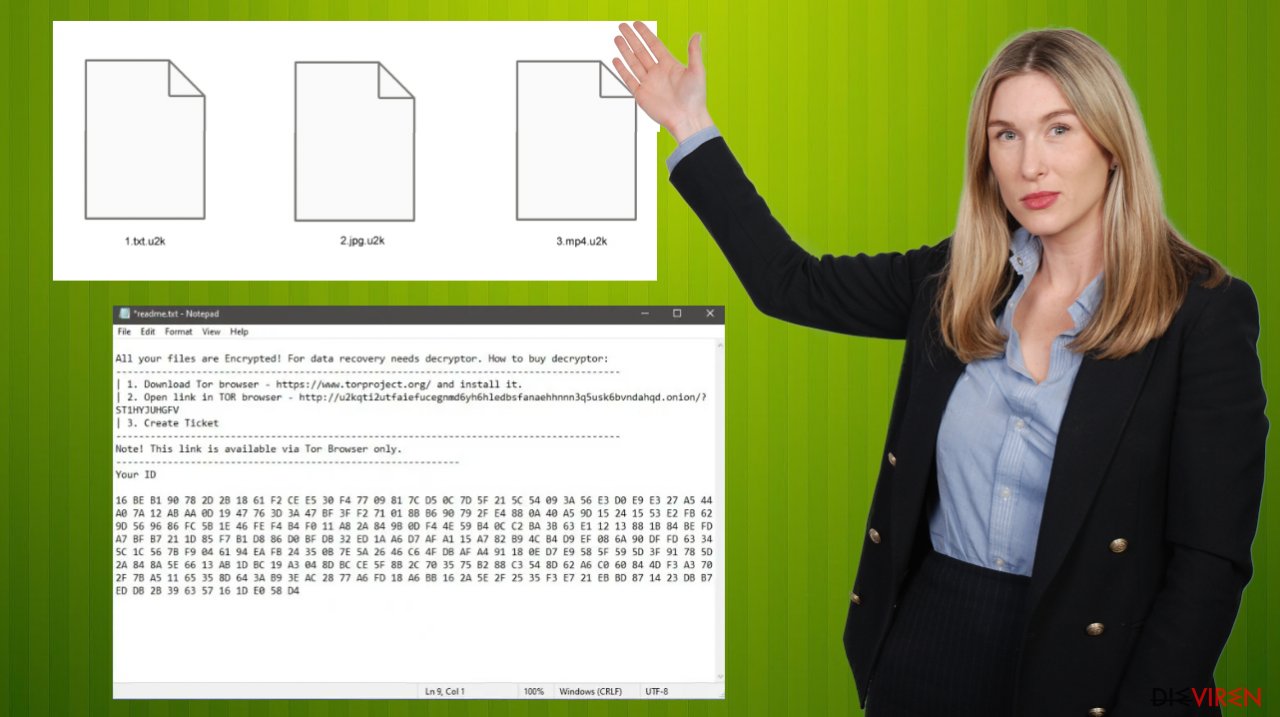

U2k Ransomware ist ein erpresserischer Virus, der Benutzerdateien verschlüsselt und für ihre Entschlüsselung Geld verlangt. Die Bedrohung hat nur ein Ziel: Profit für die Schöpfer zu schlagen, indem sie ihre Opfer Angst einjagt und zur Geldüberweisung drängt. Betroffene können auf die beunruhigende Nachricht in der Datei ReadMe.txt hereinfallen und anschließend, wie es die Nachricht nahelegt, die Kriminellen kontaktieren. Das geforderte Lösegeld hängt vermutlich vom Wert der verschlüsselten Daten ab.

Die Entwickler des U2k Virus versuchen Sie dazu zu ermutigen, sie zu kontaktieren oder etwas herunterzuladen oder andere Anweisungen zu befolgen. Das Folgen der Anweisungen kann zu großen Systemproblemen, sowie Daten- und Geldverlusten führen. Versuchen Sie daher einfach die Nachrichten zu ignorieren und verzichten Sie darauf, das Lösegeld zu bezahlen und die hinter dieser Infektion steckenden Personen zu kontaktieren.

Der infizierte Computer kann mit zusätzlichen Bedrohungen versehen werden, wenn Sie weiterhin mit den Schöpfern der Infektion in Kontakt bleiben und nicht zügig bezahlen. Der Dateivirus U2k ist eine neue Bedrohung, die von Betroffenen gemeldet wurde, daher gibt es keine vertrauenswürdigen und nützlichen Entschlüsselungstools. Tools, die nicht von Forschern stammen, können keine guten Ergebnisse erzielen.

Die Ransomware im Detail

Der U2k-Virus kann den Computer infizieren, wenn man eine infizierte Raubkopie öffnet, die man auf dem Computer heruntergeladen hat. Eine bösartige Nutzlast der Ransomware führt die Infektion sofort aus und verschlüsselt die Dateien auf dem Rechner. Des Weiteren können selbst bösartige Makros dazu verwendet werden, den Rechner zu infiltrieren.

Experten weisen darauf hin, dass diese gefährlichen Makrodateien in E-Mail-Anhängen lauern können und direkt die Infiltration von Malware auslösen, sobald man die Makrofunktion aktiviert. Der Prozess ist schnell und in den meisten Fällen unauffällig, so dass man die Ausbreitung nicht bemerkt.

| Name | U2K Ransomware |

|---|---|

| Typ | Dateisperrer, Kryptovirus |

| Dateimarker | .U2K |

| Erpresserbrief | ReadMe.txt |

| Bevorzugte Kontaktaufnahme | Tor-Browser und Erstellung eines Tickets via einen Link |

| Verbreitung | An Spammails, schädliche Makros und andere Bedrohungen angehangene Dateien |

| Entfernung | Hierfür wird ein Antivirenprogramm benötigt, dass alle Eindringlinge der Bedrohung finden kann |

| Reparatur | Bereinigen Sie hinterlassene Virenschäden und reparieren Sie Probleme mit einem Systemscan durch FortectIntego |

Infektionen, wie die U2k Ransomware, breiten sich aus und zeigen erst nach einiger Zeit Symptome wie die Lösegeldforderung und Dateierweiterungen. Aus diesem Grund erscheinen die Folgen einer Ransomware wie aus dem Nichts. Die Bedrohung muss auch aufgrund dieser stillen Infiltrierung so schnell wie möglich beseitigt werden.

Man weiß nie, welche anderen Bedrohungen auf dem Computer laufen, um die Persistenz dieser Ransomware zu gewähren. Angreifer können sogar Trojaner und andere Malware verwenden, um die Payload von U2k zu verbreiten. Ignorieren Sie daher alle Nachrichten und Forderungen der Kriminellen.

Den Virus entfernen

Der U2k Virus muss ordnungsgemäß entfernt werden, damit der Computer vollständig bereinigt wird und alle Prozesse wieder gesteuert werden können. Der Virus kann Tasks und andere Bedrohungen einschleusen, um den Ransomware-Code am Laufen zu halten, sodass alle neu hinzugefügten Dateien gesperrt werden.

Verlassen Sie sich bei der Entfernung des U2k-Dateivirus auf geeignete Anti-Malware, damit die Infektion beseitigt wird. Anwendungen zur Entfernung von Bedrohungen wie SpyHunter 5Combo Cleaner oder Malwarebytes helfen, Ransomware und andere Infektionen zu finden und zu beseitigen. Es gibt verschiedene Probleme, die durch eine Ransomware-Infektion ausgelöst werden können, daher ist es wichtig, den Computer sorgfältig zu überprüfen.

Beachten Sie jedoch, dass die Entfernung der Bedrohung nicht mit der Wiederherstellung von Dateien oder der Entschlüsselung gleichzusetzen ist. Die U2k Ransomware kann zurzeit nicht entschlüsselt werden. In diesem Fall kann es hilfreich sein, die Ransomware zu entfernen und dann die Dateien mit geeigneten Tools oder alternativen Methoden wiederherzustellen. Die Dateien lassen sich ohne eine Beseitigung der Infektion nicht wiederherstellen. Sie können es versuchen, aber dies wird eine dauerhafte Beschädigung aller Daten zufolge haben.

Die Systemdateien wiederherstellen

Sobald ein Computer mit einer Malware wie Ransomware infiziert ist, verursacht sie wichtige Änderungen auf dem System. Die Ransomware kann z.B. die Registrierungsdatenbank in Windows verändern, wichtige Boot- und andere Bereiche beschädigen, DLL-Dateien löschen oder beschädigen und vieles mehr. Wurde eine Systemdatei von einer Malware beschädigt, kann auch ein Antivirenprogramm sie nicht reparieren und lässt sie so, wie sie ist. Infolgedessen kann es zu Problemen bzgl. der Leistung, Stabilität und Verwendbarkeit kommen, bis zu dem Punkt, an dem eine vollständige Neuinstallation von Windows erforderlich ist.

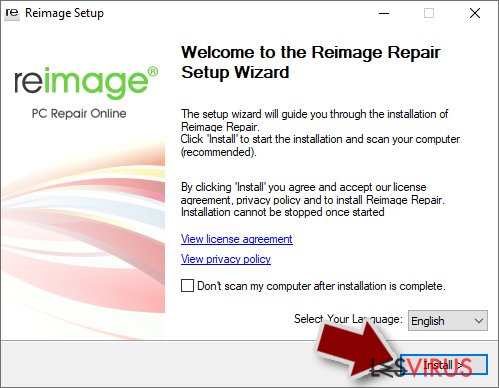

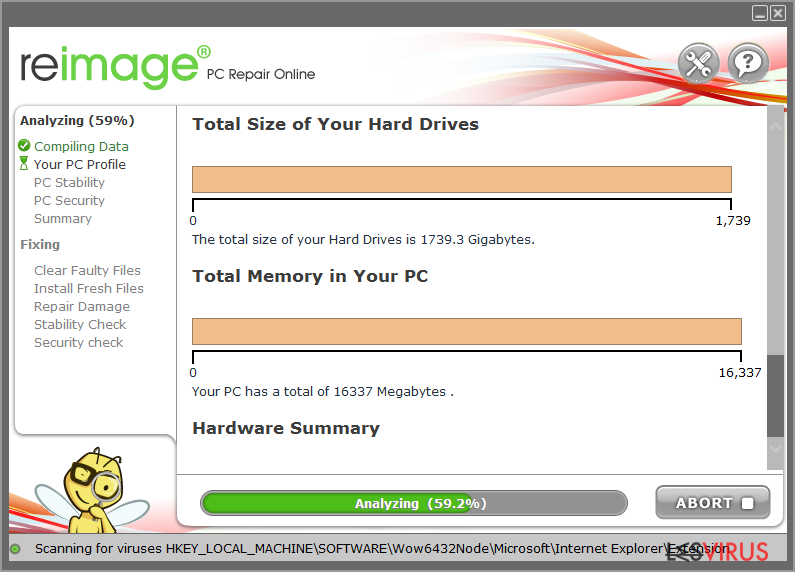

Wir empfehlen daher die einzigartige und patentierte Technologie von FortectIntego in Anspruch zu nehmen. Das Programm kann im Falle einer Infektion nicht nur Virenschäden beheben, sondern ist dank mehrerer verwendeter Engines auch in der Lage bereits in das System eingedrungene Malware zu entfernen. Zudem kann die Anwendung verschiedene Windows-bezogene Probleme beheben, die nicht durch Malware-Infektionen verursacht werden, z.B. Bluescreens, Hängenbleiben des PCs, Fehler in der Registrierungsdatenbank, beschädigte DLLs usw.

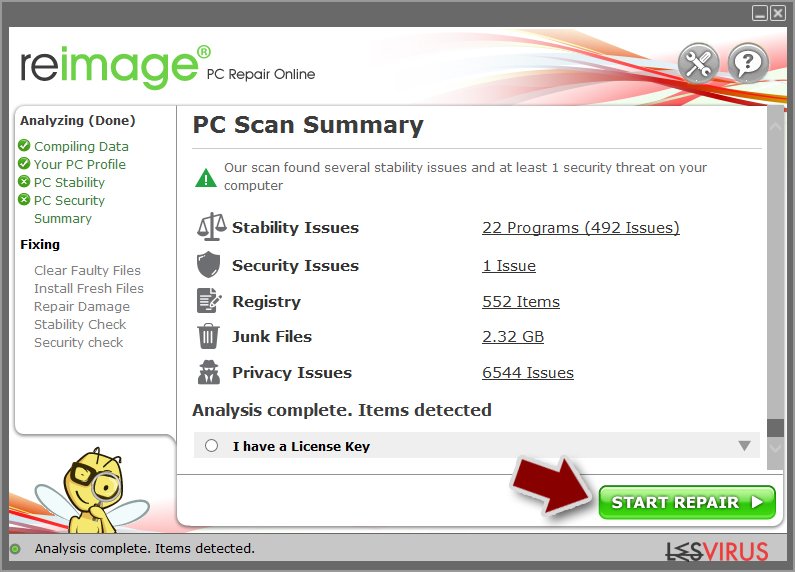

- Laden Sie die Anwendung herunter, indem Sie auf den Link oben klicken

- Klicken Sie auf ReimageRepair.exe

- Bestätigen Sie in der Benutzerkontensteuerung mit Ja

- Klicken Sie auf Installieren und warten Sie, bis der Installationsprozess abgeschlossen ist

- Die Analyse Ihres Rechners beginnt sofort

- Sobald die Analyse abgeschlossen ist, prüfen Sie das Resultat – die Ergebnisse werden in einer Zusammenfassung aufgelistet

- Sie können nun auf jedes einzelne Problem klicken und es manuell beheben

- Wenn Sie viele Probleme sehen, die Sie selbst nicht beheben können, empfehlen wir die Lizenz zu erwerben und die Probleme automatisch beheben zu lassen

Die Möglichkeiten zur Wiederherstellung von verschlüsselten Daten

Die Ransomware U2k ist nicht entschlüsselbar. Zumindest nicht mit einem Tool, das erst kürzlich für eine Infektion wie diese entwickelt und veröffentlicht wurde. Wenn Sie später auf diesen Artikel gestoßen sind und nicht der ersten Verbreitungskampagne zum Opfer gefallen sind, finden Sie vielleicht etwas Hilfreiches für diese Infektion.

Versuchen Sie jedoch, die Infektion vollständig zu entfernen, bevor Sie eine Wiederherstellung angehen. Der Virus ist in der Lage, Dateien immer wieder zu verschlüsseln, was bedeutet, dass es keine andere Möglichkeit geben wird, doppelt verschlüsselte Dateien wiederherzustellen. Der Virus könnte mit anderen Bedrohungen verwandt sein oder Ähnlichkeiten im Code aufweisen, so dass Bedrohungsforscher manchmal Tools zur Entschlüsselung auf der Grundlage solcher Erkenntnisse entwickeln können.

Da viele Computernutzer keine ordnungsgemäßen Sicherungen von ihren Dateien erstellen, bevor sie von einer Ransomware angegriffen wurden, verlieren sie oft dauerhaft den Zugriff auf ihre Dateien. Die Bezahlung von Kriminellen ist ebenfalls sehr riskant, da sie ihre Versprechen vermutlich nicht einhalten und das erforderliche Entschlüsselungsprogramm nicht zukommen lassen.

Auch wenn sich das schrecklich anhört, ist noch nicht alles verloren – Datenwiederherstellungssoftware kann Ihnen in einigen Situationen helfen (es hängt stark vom verwendeten Verschlüsselungsalgorithmus ab, ob die Ransomware die programmierten Aufgaben erfüllen konnte usw.). Da es Tausende verschiedener Ransomware-Stämme gibt, ist es unmöglich, sofort zu sagen, ob Software von Drittanbietern für Sie geeignet ist.

Wir empfehlen es daher unabhängig von der Ransomware auszuprobieren. Bevor Sie beginnen, möchten wir noch einige wichtige Hinweise geben:

- Da die verschlüsselten Daten durch Sicherheits- oder Datenrettungssoftware dauerhaft beschädigt werden könnten, sollten Sie zunächst eine Sicherheitskopie erstellen – verwenden Sie hierfür einen USB-Stick oder einen anderen Speicher.

- Versuchen Sie Ihre Dateien erst mithilfe einer Software wiederherzustellen, nachdem Sie einen Scan mit einer Anti-Malware durchgeführt haben.

Die Installation der Datenwiederherstellungssoftware

- Laden Sie Data Recovery Pro herunter.

- Führen Sie einen Doppelklick auf das Installationsprogramm aus, um die Installation zu starten.

- Folgen Sie den Anweisungen auf dem Bildschirm.

- Sobald Sie auf Fertigstellen drücken, können Sie die App verwenden.

- Wählen Sie Alles aus oder wählen Sie die Ordner einzeln aus, aus denen die Dateien wiederhergestellt werden sollen.

- Klicken Sie auf Weiter.

- Aktivieren Sie den Tiefen-Scan und wählen Sie die zu prüfenden Laufwerke aus.

- Klicken Sie auf Scan und warten Sie, bis der Vorgang abgeschlossen ist.

- Sie können nun auswählen, welche Ordner/Dateien wiederhergestellt werden sollen – vergessen Sie nicht, dass Sie auch die Möglichkeit haben, nach dem Dateinamen zu suchen!

- Drücken Sie auf Wiederherstellen, um Ihre Dateien wiederherzustellen.

Anleitung für die manuelle Entfernung des U2k-Virus

Ransomware: Wichtige Schritte vor der Entfernung von U2k

Die Infektion mit Ransomware und die Verschlüsselung von Dateien sind zwei unabhängige Prozesse, auch wenn die ungewollte Verschlüsselung ohne eine Infektion nicht möglich wäre. Es ist jedoch wichtig zu verstehen, dass eine Malware diverse Änderungen am Betriebssystem vornimmt und dessen Funktionsweise grundlegend ändert.

WICHTIG für alle, die keine Backups haben! →

Wenn Sie direkt Sicherheits- oder Wiederherstellungssoftware verwenden, könnten Sie Ihre Dateien dauerhaft beschädigen. In diesem Fall wäre dann auch ein funktionierendes Entschlüsselungsprogramm nicht in der Lage, die Daten zu retten.

Bevor Sie mit den folgenden Anweisungen fortfahren, sollten Sie die durch U2k ransomware verschlüsselten Dateien auf ein separates Speichergerät kopieren, z.B. einen USB-Stick oder eine SSD, und dann das Gerät vom Computer trennen. Verschlüsselte Daten enthalten keinen bösartigen Code, so dass sie sicher auf andere Geräte übertragen werden können.

Die folgenden Anweisungen mögen zunächst überwältigend und kompliziert erscheinen, sie sind jedoch nicht schwer zu verstehen, solange Sie die einzelnen Schritte in der richtigen Reihenfolge durchführen. Diese umfassende kostenlose Anleitung soll Ihnen helfen, den Prozess der Malware-Entfernung und die Datenwiederherstellung korrekt durchzuführen.

Wenn Sie Fragen oder Kommentare haben oder Sie Probleme beim Befolgen der Anweisungen haben, zögern Sie nicht uns über Fragt uns zu kontaktieren.

WICHTIG! →

Die Malware muss vollständig vom Computer entfernt worden sein, bevor Sie mit der Datenwiederherstellung beginnen, da die Ransomware sonst die wiederhergestellten Dateien erneut verschlüsselt.

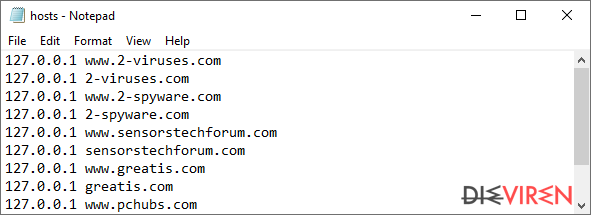

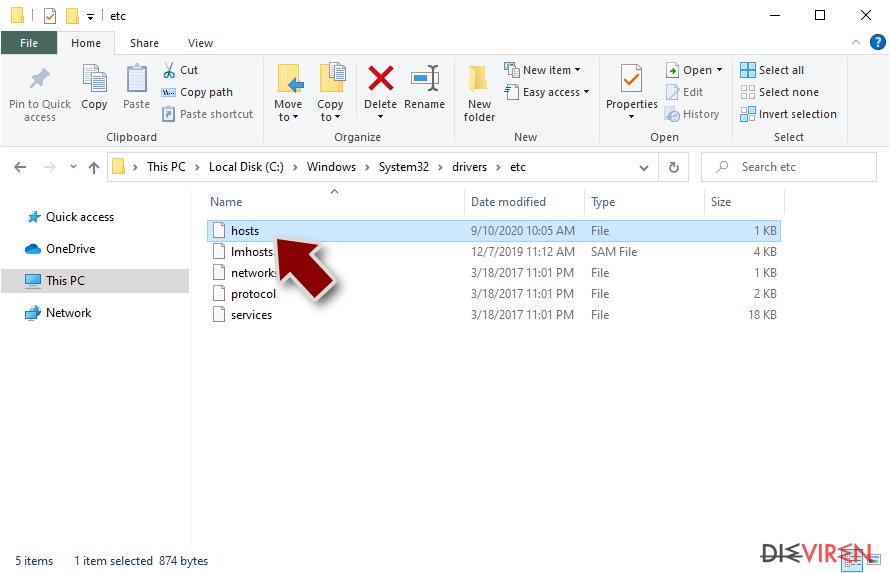

Ransomware: Bearbeiten oder löschen Sie die Host-Datei

Einige Ransomware-Varianten können die Hosts-Datei in Windows bearbeiten, sodass sie den Zugriff auf bestimmte Webseiten verhindert. Varianten der Djvu-Ransomware fügen beispielsweise Dutzende von URLs sicherheitsrelevanter Webseiten hinzu, wie z.B. dieviren.de. Jeder Eintrag bedeutet, dass man nicht auf die aufgeführten Webadressen zugreifen kann und stattdessen eine Fehlermeldung erhält.

Hier sehen Sie ein Beispiel für Einträge in „hosts“, die von der Ransomware eingespeist wurden:

Damit Sie wieder uneingeschränkt auf alle Webseiten zugreifen können, sollten Sie die Datei löschen (Windows erstellt sie automatisch neu) oder alle von der Malware erstellten Einträge entfernen. Wenn Sie die „hosts“-Datei noch nie bearbeitet haben, können Sie sie problemlos löschen, indem Sie sie markieren und die Tastenkombination Umschalt + Entf drücken. Navigieren Sie dazu zu folgendem Speicherort:

C:\\Windows\\System32\\drivers\\etc\\

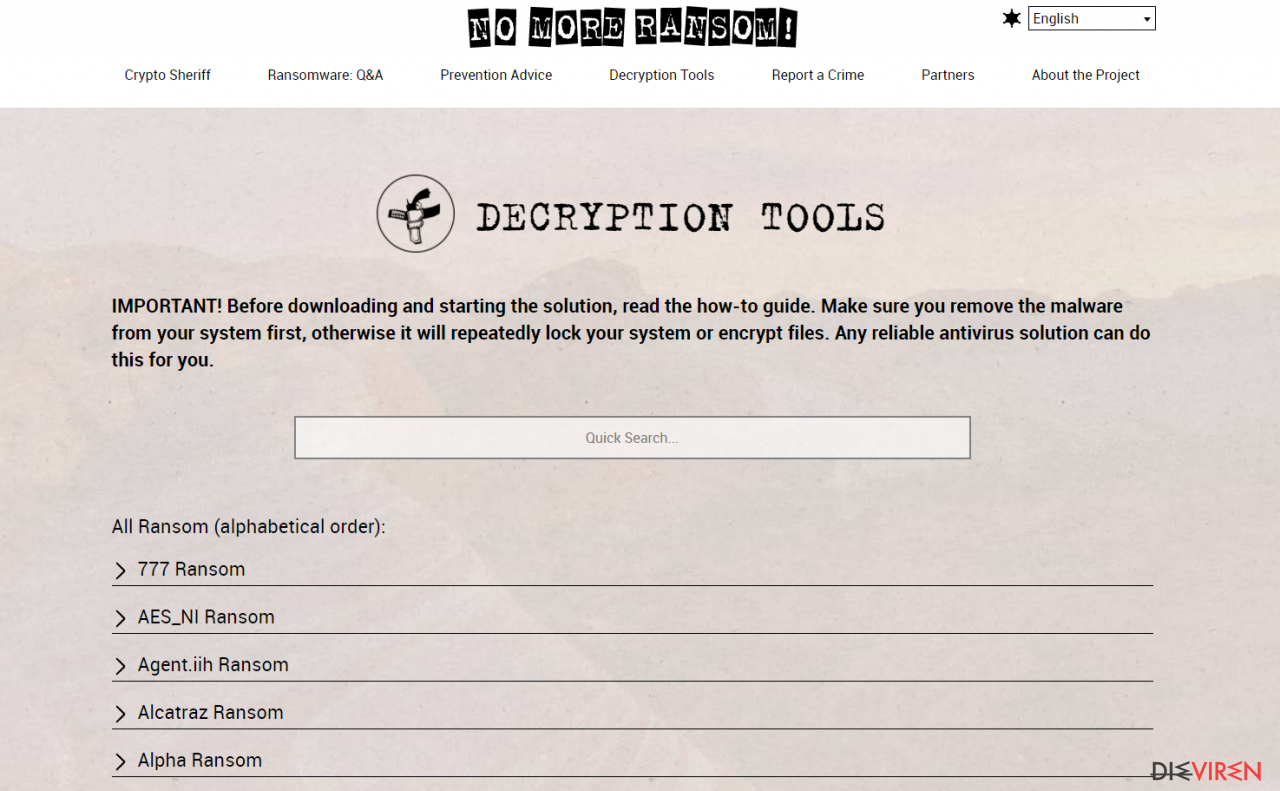

Ransomware: Finden Sie einen funktionierenden Decryptor für Ihre Dateien

Die Verschlüsselung von Dateien ist vergleichbar mit dem Schützen einer Datei oder eines Ordners mit einem Passwort. Aus technischer Sicht ist die Verschlüsselung jedoch aufgrund ihrer Komplexität grundlegend anders. Bei der Verschlüsselung verwenden die Angreifer einen langen und einzigartigen Satz an alphanumerischer Zeichen als Kennwort, der nicht leicht erraten werden kann.

Es gibt mehrere Algorithmen, die zum Verschlüsseln von Daten verwendet werden können (ob aus guten oder schlechten Gründen). AES beispielsweise verwendet eine symmetrische Verschlüsselungsmethode, was bedeutet, dass der Schlüssel zum Sperren und Entsperren von Dateien derselbe ist. Leider ist er nur für die Angreifer zugänglich, die ihn auf einem Server aufbewahren und nur gegen Zahlung herausgeben. Dieses einfache Prinzip ermöglicht es den Erstellern von Ransomware so erfolgreich zu sein.

Während viele bekannte Ransomware-Stämme wie Djvu und Dharma fehlerlose Verschlüsselungsmethoden nutzen, sind im Code einiger unerfahrener Malware-Entwickler zahlreiche Bugs zu finden. So könnten die Schlüssel beispielsweise lokal gespeichert sein, was es den Nutzern ermöglichen würde, wieder Zugriff auf ihre Dateien zu erhalten, ohne dafür zu bezahlen. In einigen Fällen verschlüsselt die Ransomware aufgrund eines Fehlers nicht die Dateien, obwohl die Opfer aufgrund der Lösegeldforderung, die direkt nach der Infektion und der vermeintlichen Datenverschlüsselung angezeigt wird, das Gegenteil glauben könnten.

Unabhängig davon, welche Krypto-Malware Ihre Dateien angegriffen hat, sollten Sie versuchen ein Entschlüsselungsprogramm (Decryptor) zu finden, falls ein solches existiert. Sicherheitsforscher befinden sich in einem stetigen Kampf gegen Cyberkriminelle. In einigen Fällen gelingt es ein Entschlüsselungstool zu entwickeln, mit denen die die Dateien kostenlos wiederhergestellt werden können.

Sobald Sie herausgefunden haben, von welcher Ransomware Sie betroffen sind, können Sie unter den folgenden Links nach einem Entschlüsselungsprogramm suchen:

- No More Ransom Project

- Free Ransomware Decryptors by Kaspersky

- Free Ransomware Decryption Tools from Emsisoft

- Avast decryptors

Wenn Sie keinen Entschlüsseler finden konnten, empfehlen wir die unten aufgelisteten alternativen Methoden auszuprobieren. Außerdem ist es erwähnenswert, dass es manchmal Jahre dauert, bis ein funktionierendes Entschlüsselungstool entwickelt wird. Zumindest gibt es dann immer noch die Hoffnung für die Zukunft.

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor U2k und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.