Trojan:Win32/Ymacco entfernen (Verbesserte Instruktionen) - aktualisiert 2021

Anleitung für die Entfernung von Trojan:Win32/Ymacco

Was ist Trojan:Win32/Ymacco?

Der Ymacco-Trojaner kann die Hintertür verwenden, um Benutzerdaten illegal zu verfolgen

Trojaner:Win32/Ymacco ist eine hochgefährliche Cyberbedrohung, die bösartige Skripte in die Rechner einspeist, gefährliche Programme herunterlädt, die Systemleistung manipuliert, auf kompromittierte Webseiten umleitet und vieles mehr. Kurz gesagt, bringt der Trojaner viele Risiken mit sich, weshalb zu einer sofortigen Entfernung geraten wird.

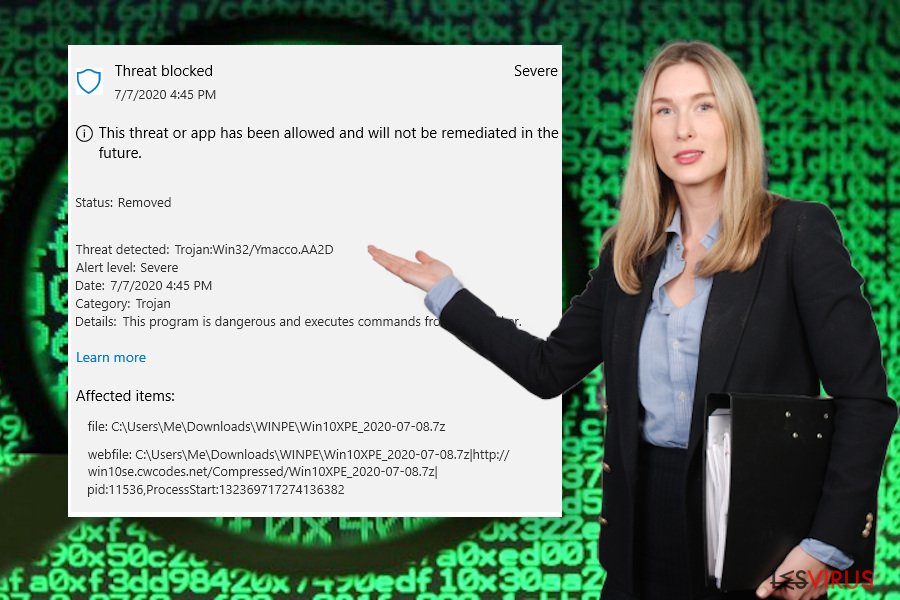

Der Trojaner wurde auf eine ausgeklügelte Weise entwickelt, sodass er Rechner heimlich über Spammails, raubkopierte Software, Cracks und Ähnliches infiziert. Nach der Installation startet er seine bösartigen Prozesse, wovon bekannteste Uwgcset.exe ist. Normalerweise wird dieser Prozess stark verschleiert, um eine Erkennung zu verhindern. Eine vollständige Systemüberprüfung mit einem professionellen AntiVirus führt aber dennoch in der Regel dazu, dass der Win32/TrojanDownloader.Delf.CYB, Trojaner.GenericKD.43360621 und Ähnliches erkannt wird.

Leider ist der Virus äußerst listig, denn er lässt seine Präsenz nicht ohne Weiteres erkennen. Der Virus kann sich eine ganze Weile unbemerkt im System verstecken, bis man endlich auf die hohe CPU-Auslastung von verdächtigen Prozessen, unbekannten Dateien in beliebigen Ordnern, Umleitungen beim Internetsurfen auf Webseiten wie z.whorecord.xyz, a.tomx.xyz, pushwelcome.com, pushtoday.icu usw. aufmerksam wird. Malware wie diese kann schwerwiegende Probleme verursachen, wie z. B. das Eindringen von Spyware oder Ransomware. Stellen Sie daher sicher, dass Sie den Trojaner unverzüglich entfernen.

| Name | Ymacco Trojan / Trojan:Win32/Ymacco |

| Typ | Trojaner |

| Gefahren | Weiterleitungen zu infizierten Domains, schädliche Prozesse im Hintergrund, Herunterladen weiterer Schadsoftware |

| Bezeichnung |

Trojan:Win32/Ymacco.AAC9 (Windows Defender) |

| Symptome | Der Trojaner macht nicht auf sich aufmerksam. Seine schädlichen Prozesse werden heimlich im Hintergrund ausgeführt, aber er sorgt für eine erhöhte CPU-Auslastung. Zudem kann er Webbrowser hijacken und zu Webseiten weiterleiten, die mit schädlichen Skripten infiziert sind |

| Entfernung | Der Trojaner ist nicht manuell zu erkennen. Er speichert seine schädlichen Dateien in mehreren Ordnern und tarnt sie unter Namen von legitimen Windows-Dateien/Prozessen. Es ist daher eine vollständige Systemüberprüfung mit einem AntiVirus erforderlich |

| Behebung der Schäden | Nach der Entfernung ist ein Scan mit FortectIntego empfehlenswert. Da der Virus die Systemeinstellungen, Dateien und Prozesse beeinträchtigen kann, ist eine Systemoptimierung ratsam, um zukünftige Probleme zu vermeiden |

Der Trojaner wird oft als Trojan:Win32/Ymacco.AAC9 bezeichnet, da er von Windows Defender unter diesem Namen erkannt wird. Im Allgemeinen ist er jedoch aufgrund seiner Eigenschaften weltweit als Backdoor oder -Trojaner bekannt. Eine Infizierung läuft in der Regel wie folgt ab:

- Der Trojaner-Lader Uwgcset.exe schleust sich über einen bösartigen Spammailanhang oder raubkopierte Software wie Cracks oder KeyGens unbemerkt in den Rechner.

- Das Trojaner-Paket extrahiert sich und startet verschiedene bösartige Prozesse, die unter Start und im Task-Manager verschleiert aufgeführt sind.

- Die CPU wird für bösartige Absichten missbraucht, weshalb die Leistung des Systems erheblich abnimmt.

- Hintertüren werden geöffnet, um andere bösartige Software den Zugang zum PC zu ermöglichen.

- Der Trojaner nimmt Änderungen vor, um sich im System zu verankern die Erkennung und Entfernung zu vermeiden. Hierbei werden häufig Antivirenprogramme außer Kraft gesetzt.

- Der Trojaner schleust bösartige Skripte in den Webbrowser ein, um bösartige Webseiten zu öffnen.

Experten von Virusai.lt raten mit einem seriösen AntiVirus regelmäßig Systemscans durchzuführen, um für ein virenfreies System zu sorgen. Denken Sie daran, dass Trojaner schwer zu erkennen sind und ihre Persistenz sicherstellen, falls der Rechner nicht regelmäßig überprüft wird.

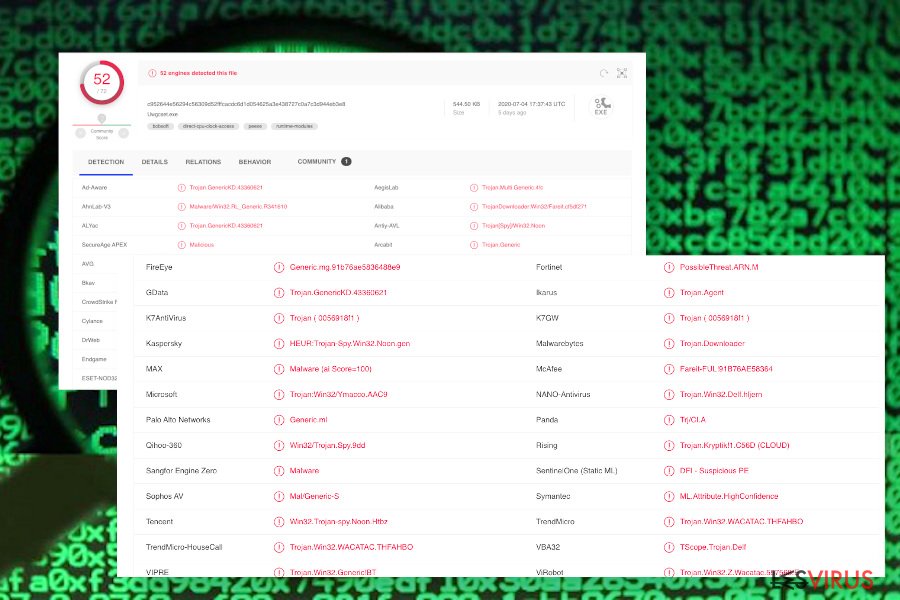

Ymacco kann zurzeit mit 52 renommierten Antivirenprogrammen erfolgreich entfernt werden, die über die nötigen Updates verfügen, die für die Erkennung dieses Schädlings erforderlich sind. Beachten Sie, dass die Bezeichnung der Schadsoftware je nach verwendeter Anwendung unterschiedlich ausfallen kann. Wenn Sie sich vergewissern wollen, ob dieser spezielle Trojaner auf Ihrem Rechner gefunden wurde, können Sie auf VirusTotal die Bezeichnungen überprüfen.

Die halbwegs gute Nachricht ist, dass Ymacco keine Spyware und kein Banktrojaner ist. Der Virus versucht folglich nicht, Ihre Passwörter oder Anmeldedaten zu stehlen. Seine Hauptaufgabe besteht darin, die Sicherheit des PCs zu schwächen und den Benutzer bösartigen Domains auszusetzen, wodurch ein hohes Risiko auf das Herunterladen von Malware besteht.

Die schlechte Nachricht ist, dass die Umleitungen auf Webseiten wie z.whorecord.xyz, a.tomx.xyz und andere führen können, welche für die Verbreitung von Malware über Downloadbuttons, infizierte Softwareupdates, Klickköder und andere Social-Engineering-Maschen berüchtigt sind.

Stellen Sie daher sicher, dass Sie den Trojaner so schnell wie möglich entfernen. Nutzen Sie zu diesem Zweck ein leistungsstarkes Antivirenprogramm und führen Sie nach dem Neustart von Windows in den abgesicherten Modus mit Netzwerktreibern einen Scan aus.

Wie wir oft darauf hinweisen haben, repariert ein AntiVirus-Scan keine beschädigten Systemdateien. Laden Sie daher nach der Entfernung von der Virus FortectIntego oder ein ähnliches Reparaturprogramm herunter und stellen Sie es so ein, dass es alle erkannten Systemprobleme behebt.

Mit Malware infizierte E-Mail-Anhänge werden verwendet, um Trojaner zu verbreiten

Trojaner-Quellen zu nennen, ist schwierig, denn es gibt unzählige. Kriminelle nutzen allerlei Methoden, um zum Herunterladen von Malware zu verleiten. Die einzige Vorsichtsmaßnahme ist daher, beim Surfen im Internet aufzupassen und den Rechner mithilfe eines AntiVirus zu schützen.

Nichtsdestotrotz gibt es mehrere Methoden, die als primäre Download-Quellen für Trojaner gelten. Erstens wird in Anhängen von Spammails gerne bösartiger Code versteckt. Es kommt häufig vor, dass gefälschte E-Mails verschickt werden, die vermeintliche Finanzinformationen, Quittungen, Rechnungen, Auftragsbestätigungen und so weiter enthalten. Solche E-Mails können sehr professionell aussehen, aber verraten sich meist doch durch Grammatik-, Tipp- und logische Fehler.

Neben Spammails ist auch das Herunterladen von Trojanern durch illegale Inhalte aus P2P-Netzwerken, Torrent-Seiten und anderen Piraterie-Quellen gang und gäbe. Hacker können sehr leicht ihre bösartigen Skripte in verschiedene Cracks, KeyGens, Spiele von Drittanbietern usw. einbauen.

Trojaner werden zudem häufig über infizierte Links verbreitet, die über soziale Medien ihre Runden machen. Der bekannte Facebook-Virus zum Beispiel war und ist wahrscheinlich immer noch die erfolgreichste Kampagne zur Verbreitung von Malware. Vertrauen Sie daher keinen suspekten Inhalten, selbst wenn sie aus einer vertrauenswürdigen Quelle stammen.

Entfernen Trojan: Win32/Ymacco, um weitere Datenlecks zu verhindern

Trojaner lassen sich nur auf eine einzige Weise erfolgreich entfernen, und zwar über eine vollständige Systemüberprüfung mit einer robusten Anti-Malware. Da der Virus von Natur aus hochgefährlich ist und eine Gefahr für die Privatsphäre und die Sicherheit des Systems darstellt, muss er vollständig und so schnell wie möglich eliminiert werden.

Der Einsatz einer professionellen Anti-Malware zur Entfernung vom Trojaner bietet den Vorteil, dass gleichzeitig auch alle anderen Cyberbedrohungen beseitigt werden. Wenn Sie sich nicht sicher sind, wann Sie sich mit dem Virus infiziert haben, besteht die Gefahr, dass er bereits seit längerer Zeit vorhanden ist und möglicherweise weitere bösartige Dateien heruntergeladen hat.

Verwenden Sie Tools wie SpyHunter 5Combo Cleaner oder Malwarebytes, um das System zu überprüfen und Ymacco vollständig zu entfernen. Wenn Sie das Tool nicht starten können, booten Sie Windows im abgesicherten Modus mit Netzwerktreibern (eine Anleitung dazu finden Sie weiter unten). Unterschätzen Sie schließlich nicht den Bedarf an einer Systemoptimierung. Laden Sie hierzu FortectIntego herunter und scannen Sie den Rechner, um Dateien wiederherzustellen, die der Trojaner beschädigt oder gelöscht hat.

Anleitung für die manuelle Entfernung von Trojan:Win32/Ymacco

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Eine Warnung über Trojan ist ein eindeutiges Signal dafür, dass das System mit einem Trojaner infiziert ist und bereinigt werden muss. Starten Sie zu diesem Zweck den Rechner im abgesicherten Modus neu und führen Sie eine vollständige Systemprüfung durch, wie im Folgenden erläutert:

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Trojan:Win32/Ymacco mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Trojan:Win32/Ymacco liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Trojan:Win32/Ymacco und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.