Virus Anonymous entfernen (Einfache Entfernungsanleitung)

Anleitung für die Entfernung des Anonymous-Virus

Was ist Anonymous-Virus?

Was steckt hinter dem Anonymous-Virus?

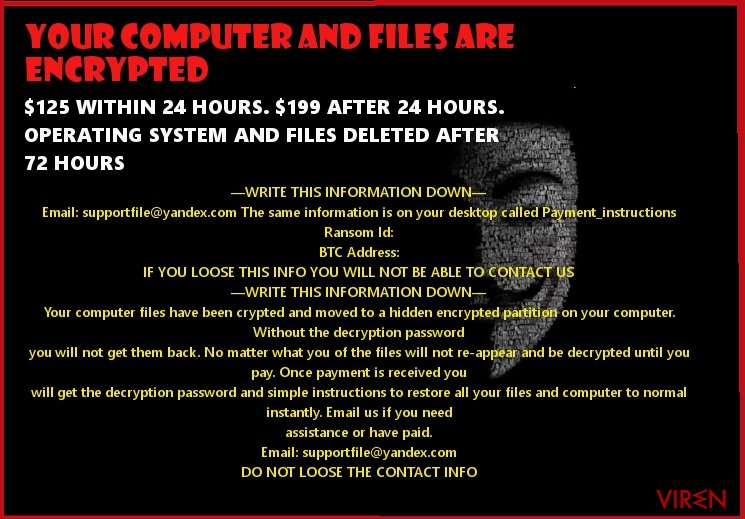

Wenn Sie im IT-Bereich Nachrichten verfolgen, haben Sie wahrscheinlich bereits von dem neuen Anonymous-Virus gehört, der die virtuelle Welt erreicht hat. Der erpresserische Virus ist wieder eine Bedrohung, die mit dem Verschlüsseln von persönlichen Daten die Internetnutzer terrorisiert. Zudem fordert der Virus seine Opfer auf das Geld innerhalb von 72 Stunden zu überweisen, ansonsten werden alle verschlüsselten Dateien für immer gelöscht. Diese Masche ist keine Neuheit unter den Entwicklern von Erpressungsprogrammen. Manche Hacker tendieren dazu bei ihren Bedrohungen dramatisch zu sein, um die Betroffenen in Panik zu versetzen. Die verschlüsselten Dateien können natürlich sehr wichtig sein, weshalb man sicherlich kein Risiko eingehen möchte. Ein Lösegeld von 125 USD (zurzeit ungefähr 112 Euro) scheint dann nicht ein allzu hoher Betrag zu sein. Trotzdem möchten wir aber darauf hinweisen, dass das Lösegeld nicht bezahlt werden sollte. In Anbetracht der Gewinntendenz, die Cerber und CryptXXX aufweisen, ist die Herausgabe der verschlüsselten Dateien nicht garantiert. Finden Sie lieber heraus, wie Sie den Anonymous-Virus entfernen können.

Anonymous scheint unter den derzeitigen Erstellern von Erpressungsprogrammen sehr beliebt zu sein. Obwohl die originale Version dieser Bedrohung bereits vor einigen Monaten zum Vorschein kam, sieht es so aus als teilt man gerne das Rampenlicht von diesem beliebten Hackerkollektiv. Die neueren erpresserischen Viren MIRCOP und .Locked versuchen vergleichsweise die Gruppe nachzunahmen, indem sie einen ähnlichen Schreibstil verwenden. All diese drei Viren nutzen das typische Bild von Guy Fawkes. Trotz der Ähnlichkeiten gibt es aber auch einige Unterschiede in der Art und Weise wie die Viren die Computer infizieren und arbeiten. Der Anonymous-Virus verwendet die berühmten Verschlüsselungsverfahren AES und RSA, um eine einwandfreie Verschlüsselung sicherzustellen. Alltägliche Computernutzer werden demzufolge ihre Dateien nicht mehr so einfach entschlüsseln können.

Darüber hinaus nutzt die Schadsoftware bekannte Einschüchterungsmethoden, um die Betroffenen dazu zu bringen das Lösegeld innerhalb 24 Stunden bzw. 72 Stunden zu bezahlen. Verstreicht die Zeit, werden die verschlüsselten Dateien gelöscht. Tatsache ist leider, dass wenn der Anonymous-Virus den Computer infiziert, man sich mit dem Datenverlust abfinden muss. Die Bezahlung des Lösegelds verbessert die Chance der Datenwiederherstellung nicht. Bezüglich der Funktionsweise des Erpressungsprogramms lässt sich feststellen, dass es im Task-Manager den Prozess „anonpop“ ausführt. Dieser Prozess ist auch für das Öffnen der Datei payment_instructions.jpg verantwortlich, welche die weiteren Anweisungen enthält. Ferner wurde beobachtet, dass mehrere unterschiedliche E-Mails zum Kontakt angegeben werden: towerweb@yandex.com, supportfile@yandex.com und websupport16@yandex.com.

Manche haben außerdem den Verdacht, dass das Anonymous-Erpressungsprogramm mit einer anderen Bedrohung dieser Art in Verbindung steht – dem TowerWeb-Virus. Dem Anschein nach gibt es im Bereich Erpressungsprogrammen einige Hackergruppen, die eine Reihe gleichartiger Programme herausbringen. Während noch vor kurzer Zeit Viren, die die Endung .xtbl hinzufügen und E-Mail-Adressen mit @india.com bereitstellen, einem nach dem anderen aufgetaucht sind, herrschen nun Cyberkriminelle über den Markt der Erpressungsprogramme, die mit Anonymous sympathisieren. Der Virus meldet einen übrigens vom Betriebssystem ab. Sie sollten also schon vorher schnell den Prozess „anonpop“ im Taskmanager beenden. Dies kann verhindern, dass der Virus mehr Schaden auf dem Computer anrichtet. Wenn Sie es nicht rechtzeitig geschafft haben, sollten Sie sich auf die Entfernung vom Anonymous-Virus konzentrieren. Zu diesem Zweck ist FortectIntego sehr nützlich.

Wie verbreitet sich die Bedrohung?

Der Anonymous-Virus wird durch Spammailanhänge verbreitet. Bedauerlicherweise haben die Gauner erhebliche Fortschritte dabei gemacht Computernutzer davon zu überzeugen die Anhänge mit versteckten Erpressungsprogrammen zu öffnen. Überstürzen Sie auf keinen Fall das Öffnen einer E-Mail und insbesondere nicht des Anhangs, wenn es sich um eine Nachricht von einer Telekommunikationsfirma oder dem Zoll handelt. In manchen Fällen werden Computernutzer auch damit gelockt Formulare für mögliche Steuerrückzahlungen auszufüllen. Werfen Sie lieber einen prüfenden Blick auf den Absender und den eigentlichen Text der E-Mail. Normalerweise lassen sich dann Grammatik- oder Rechtschreibfehler finden. Abgewandelte Firmennamen, Namen oder Sonstiges können ebenfalls Verdächte bestärken.

Die Entfernung vom Anonymous-Virus

Hinsichtlich der Komplexität und des aggressiven Verhaltens des Virus ist es ratsam keine Zeit zu verschwenden und für die Entfernung des Anonymous-Virus von einer Anti-Spyware Gebrauch zu machen. Sie können sich dann sicher sein, dass die Software ihre Aufgabe erfüllt und das Betriebssystem komplett bereinigt. Das Problem ist, dass der Virus so programmiert ist, dass er die Entfernung nicht so einfach durchgehen lässt. Wenn Sie keine Sicherheitsanwendungen öffnen können oder keinen Internetzugriff haben, befolgen Sie einfach die unten aufgeführten Anweisungen. Nach der Entfernung der Bedrohung können Sie sich über Alternativen für den Schutz Ihrer wichtigen Daten Gedanken machen. Speichern Sie Dateien am besten an mehreren Orten. Für die Datenspeicherung können natürlich mehrere Geräte verwendet werden.

Anleitung für die manuelle Entfernung des Anonymous-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Anonymous mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Anonymous liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Anonymous und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.