Virus Spora 2.0 entfernen (Einfache Entfernungsanleitung) - aktualisiert Apr. 2021

Anleitung für die Entfernung des Spora 2.0-Virus

Was ist Spora 2.0?

Spora 2.0 schlägt mit zerstörerischer Kraft zu

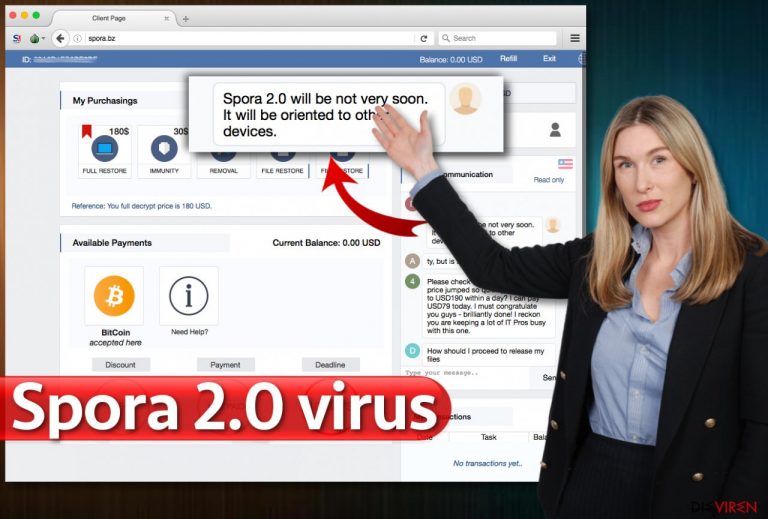

Die ersten Hinweise auf Spora 2.0, dem Nachfolger von Spora, gab es schon im Februar 2017. Zu diesem Zeitpunkt war das Erpressungsprogramm allerdings noch in der Entwicklungsphase und seine Fähigkeiten reine Spekulation. Die Entwickler selbst deuteten jedoch mögliche Angriffe von Spora 2.0 an, wo auch „andere Geräte“ das Ziel seien. Die neue Version wurde also für andere Betriebssysteme als Windows entwickelt. Wenn neue Viren zunächst veröffentlicht werden, enthalten sie meist einige Bugs, die dann mit der Zeit ausgebessert werden. Spora wiederrum war von Anfang an fehlerlos. Die Autoren waren aber dennoch nicht zufrieden und beunruhigen nun mit einer neuen Version – Spora 2.0. Unabhängig davon, wie gefährlich der Virus ist, kann man ihn trotzdem entfernen. Sie können hierfür von FortectIntego oder Malwarebytes Gebrauch machen.

Kurze Übersicht über die ursprüngliche Version von Spora

Das Projekt Spora wurde mit Präzision geschaffen und es ist offensichtlich, dass die Virenersteller über jede Einzelheit nachgedacht haben. Was Spora besonders von anderen Viren hervorhebt und besser als andere erfolgreiche Viren wie Cerber und Locky macht, ist seine benutzerfreundliche Oberfläche. Zudem kann Spora die Dateien ohne einen Internetzugriff verschlüsseln. Hinzu kommt, dass keine Fehler in der Verschlüsselungsroutine und im Programmcode zu finden sind, was zur Folge hat, dass Schadsoftware-Analysten mit keinen Entschlüsselungsprogrammen dienen können. Computerexperten haben neuerdings herausgefunden, dass das Erpressungsprogramm mit den „The HoeflerText wasn't found“-Anzeigen verbreiten wird. Hierfür wird ein schädliches Skript in infizierte Webseiten eingebettet, sodass die Webseite mit willkürlichen Zeichen unleserlich gemacht wird. Anschließend taucht ein Pop-up auf, dass das Chrome Font Pack veraltet ist und aktualisiert werden muss. Wenn man die Erweiterung hierfür aktiviert, wird die ärgerlichste Bedrohung aller Bedrohung heruntergeladen: Das Krypto-Erpressungsprogramm. Die Hauptverbreitungsmethode von Spora ist jedoch Spammails. Die Infizierung wird hier durch ein schädliches ZIP-Archiv möglich gemacht, welches HTA-Dateien enthält. Die Dateien haben zwei Endungen, wie bspw. .doc.HTA. Die echte Endung ist verborgen, weshalb man nur die vorgetäuschte DOC-Endung sieht und annimmt, dass es sich um ein Dokument handelt. Sobald man die HTA-Datei öffnet, nistet sich die Schadsoftware in den Computer ein und verschlüsselt alle darauf befindlichen Daten. Die HTA-Datei öffnet außerdem eine DOCX-Datei und blendet eine Mitteilung ein, dass das Dokument nicht geöffnet werden kann. Spora nutzt anschließend die Befehlskonsole von Windows, um die Schattenkopien zu löschen und die Windows-Starthilfe zu deaktivieren. Zum Schluss modifiziert es noch den Eintrag BootStatusPolicy, womit Startfehler ignoriert oder angezeigt werden können.

Um die Opfer über das derzeitige Vorgehen zu informieren und das Lösegeld einkassieren zu können, erstellt der Virus die Datei [ID des Opfers].HTML, worin der Erpresserbrief zu finden ist. Klickt man auf die Datei wird man zu einer individuellen Kopie der Seite spora.bz weitergeleitet, eine beeindruckende und gut gebaute Webseite. Auf dieser Seite werden die Opfer aufgefordert den kompromittierten Computer mit der Webseite zu synchronisieren, und zwar, indem sie die vom Virus hinterlegte KEY-Datei hochladen. Anschließend hat man die Wahl zwischen einer Komplettwiederherstellung, Immunität, Entfernung und Dateiwiederherstellung. Spora ist das erste Erpressungsprogramm, das mehrere „Dienstleistungen“ anbietet. Interessant ist außerdem, dass auf der Seite die Möglichkeit eines Gruppenchats besteht, um mit anderen Betroffenen weltweit und den Cyberkriminellen in Kontakt zu treten. Allerdings geben die Virenautoren keine Rabatte. Sie sind aber in dem Sinne „hilfsbereit“, dass sie die Fristen deaktivieren und den Opfern für die Bezahlung mehr Zeit geben.

Die neue Version von Spora verlässt sich weiterhin auf die „HoeflerText wasn't found“-Methode. Allerdings markiert Spora 2.0 die verschlüsselten Dateien nicht mehr mit seiner eigenen Dateiendung. Den Schadensumfang auszumachen ist aus diesem Grund schwierig. Abhängig vom Antivirenprogramm wird die Schadsoftware als Ransom_Spora.R00XC0DD617, Ransom_Spora.R08NC0RD617 oder Ransom_SPORA.F117D6 erkannt. Interessanterweise nutzt die Schadsoftware auch noch technische Informationen und den geografischen Standort, um eine Mitteilung mit einer einzigartigen ID zu kreieren. Das Format des Dateinamens ist XXOOO-AAAAA-BBBBB-CCCCC-DDDDD.html, wobei die ersten zwei Zeichen den Ländercode anzeigen. Für die Datenverschlüsselung wird der Algorithmus RSA-1024 verwendet. Der private RSA-Schlüssel ist außerdem im Erpresserbrief eingebettet, sodass im Falle der Bezahlung die Entschlüsselung schnell durchgeführt werden kann. Wie immer weisen wir darauf hin, dass es sinnlos ist sich auf das Gewissen von Cyberkriminellen zu verlassen. Empfehlenswerter ist die umgehende Entfernung des Virus.

Besondere Aspekte bei der Verbreitung

Im Vergleich zu anderen Bedrohungen weckt die Verbreitung von diesem dateiverschlüsselnden Virus sicherlich Interesse. Die fiese und listige Methode Schadsoftware in einem gefälschten Chrome-Font-Paket zu tarnen, begünstigt die Infizierungsrate offensichtlich. Generell sollte man jedoch neue Browsererweiterungen genau überprüfen, bevor man sie aktiviert. Viele Erweiterungen verlangsamen den Browser eher als bei den täglichen Aktivitäten im Internet hilfreich zu sein. Da Spora 2.0 allerdings noch im Begriff ist seine Position im Markt zu festigen, könnte es auch auf andere Verbreitungsmethoden zurückgreifen. Spammails sind und bleiben immer noch die erfolgreichsten Infizierungsquellen. Vorsicht also bei E-Mails, die vermeintliche Steuerbescheide oder Rechnungen im Anhang haben. Überprüfen Sie den Absender immer auf Korrektheit, bevor Sie den Inhalt öffnen. Spora 2.0 könnte zukünftig auch mithilfe von Exploit-Kits wie RIG verbreitet werden. Es ist daher wichtig, dass man das Gerät und die Daten anständig schützt (Antivirenprogramme, Backups usw.).

Spora 2.0 entfernen

Die Entfernung von Erpressungsprogrammen ist zu keiner Zeit eine angenehme Erfahrung. Hinzu kommt, dass die Entfernung von Spora 2.0 fehlschlagen kann, wenn man versucht selbst Hand anzulegen. Es ist notwendig, dass man alle Dateien von Spora 2.0 entfernt, sowie die Modifizierungen in der Registrierungsdatenbank beseitigt. Aus diesem Grund sollte der Virus auch mit einer Anti-Malware anständig entfernt werden. Die Anti-Malware muss dabei auf den aktuellsten Stand sein, damit sie alle Dateien der Bedrohung erkennen kann. Darüber hinaus ist es wahrscheinlich, dass Spora mit allen Mühen versucht die Entfernung zu verhindern. In diesem Fall empfiehlt es sich die unten aufgeführte Anleitung zu befolgen. Sie starten den Computer hierbei in den abgesicherten Modus oder nutzen die Systemwiederherstellung, um wieder Zugriff auf den Computer zubekommen. Da die Schadsoftware noch recht neu ist, gibt es leider noch keinen Decodierer.

Anleitung für die manuelle Entfernung des Spora 2.0-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Spora 2.0 mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Spora 2.0 liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Spora 2.0 und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Privatsphäre leicht gemacht

Anonymität im Internet ist heutzutage ein wichtiges Thema. Ob man sich nun vor personalisierter Werbung schützen möchte, vor Datenansammlungen im Allgemeinen oder den dubiosen Praktiken einiger Firmen oder Staaten. Unnötiges Tracking und Spionage lässt sich nur verhindern, wenn man völlig anonym im Internet unterwegs ist.

Möglich gemacht wird dies durch VPN-Dienste. Wenn Sie online gehen, wählen Sie einfach den gewünschten Ort aus und Sie können auf das gewünschte Material ohne lokale Beschränkungen zugreifen. Mit Private Internet Access surfen Sie im Internet ohne der Gefahr entgegen zu laufen, gehackt zu werden.

Sie erlangen volle Kontrolle über Informationen, die unerwünschte Parteien abrufen können und können online surfen, ohne ausspioniert zu werden. Auch wenn Sie nicht in illegale Aktivitäten verwickelt sind oder Ihren Diensten und Plattformen Vertrauen schenken, ist Vorsicht immer besser als Nachricht, weshalb wir zu der Nutzung eines VPN-Dienstes raten.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.