Drive by Exploit email entfernen (Einfache Entfernungsanleitung) - Kostenlose Instruktionen

Anleitung für die Entfernung von Drive by Exploit email

Was ist "Drive by Exploit"-E-Mail?

Die „Drive by Exploit“-E-Mail ist eine Betrugskampagne, bei der Nachrichten über einen vermeintlichen Hackerangriff verschickt und bis zu 1200$ in Bitcoin verlangt werden

Hinter dem Begriff Drive by Exploit steckt eine aktuelle E-Mail-Betrugskampagne, bei der Geld erpresst wird und der E-Mail-Verfasser behauptet, dass der Computerbesitzer mit Schadsoftware infiziert wurde. Der Begriff ist jedoch streng genommen nicht ganz korrekt, da die Infizierungsmethode, auf die sich der E-Mail-Ersteller bezieht, „Drive-by-Download“ oder „Drive-by-Installation“ heißt – dies ist eines von vielen Zeichen, auf das man achten sollte, wenn es um diesen Betrug geht.

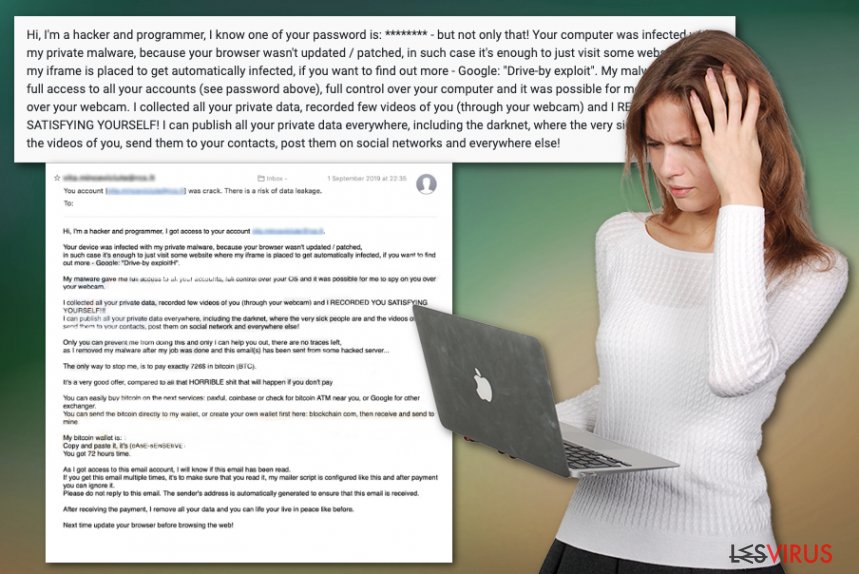

Die „Drive by Exploit“-E-Mail ist eine geläufige Art von Betrug, die im Internet umhergeht und sich an Personen richtet, deren Anmeldedaten zuvor bei einer der Datenlecks gefährdet waren. Leider sorgen Behauptungen über beunruhigende Video- und Webcam-Aufnahmen bei Betroffenen für Verunsicherung und dafür, dass sie um ihre Privatsphäre und ihren Ruf fürchten. Die Hacker fordern mindestens 726 Dollar in Bitcoins im Gegenzug für die Geheimhaltung der kompromittierenden Daten. Man muss sich jedoch bewusst sein, dass Gauner auch gerne einfach Mal lügen, wenn es darum geht, Schadsoftware über einen Drive-by-Download in den Computer zu bekommen.

Der „Drive by Exploit“-Betrug ist jedoch ausgeklügelt, da viele Benutzer mit dem Begriff „Drive by Exploit“ nicht vertraut sind und obwohl er nicht ganz korrekt ist, eine solche Infizierungsmethode existiert und von Cyberkriminellen verwendet werden kann – der Informationsverlust ist immer eine mögliche Gefahr. Experten empfehlen deshalb alle Passwörter komplex zu gestalten und nicht für mehrere Konten wiederzuverwenden.

| Name | „Drive by Exploit“-E-Mail |

|---|---|

| Alternativer Name | Your computer was infected with my private malware |

| Typ | E-Mail-Betrug/ Phishing-Kampagne |

| Behauptung |

Die E-Mail informiert über Schadsoftware-Infektionen und mögliche Schäden, die der Virus verursachen kann. Die Betrüger behaupten auch, dass private Videos gefilmt wurden und an Kontakte gesendet oder sogar online veröffentlicht werden. Die Behauptungen sind nicht wahr und die Betrüger haben das Passwort lediglich erraten oder durch eine andere Betrugskampagne erhalten oder einem früheren Datenleck |

| Taktiken | Mit Social-Engineering-Methoden die Empfänger verunsichern und zur Bezahlung des Lösegelds zu bringen |

| Lösegeldbetrag | Angefangen von 726$ bis hin zu 1200$, variiert von Kampagne zu Kampagne. Kriminelle bevorzugen vor allem die Kryptowährung Bitcoins |

| Verbreitung | Irreführende E-Mails, bösartige Werbeanzeigen, Webseiten und Fake-Domains, die echte Seiten nachahmen. Manchmal sind E-Mail-Adressen in öffentlichen Datenbanken enthalten, weshalb Betrüger besonders diese anvisieren |

| Gefahren | Die Bezahlung des Lösegelds kann zu Daten- und Geldverlust führen. Jeder Kontakt mit Betrügern kann in eine schwere Schadsoftware-Infizierung und Probleme wie Identitätsdiebstahl enden |

| Entfernung | Verwenden Sie eine professionelle Anti-Malware und löschen Sie die „Drive by Exploit“-E-Mail |

| Wiederherstellung | Verwenden Sie FortectIntego und starten Sie damit eine Überprüfung, um das System nach der Entfernung zu reparieren |

Die „Drive by Exploit“-E-Mail ist nur eine von vielen ähnlichen Erpressungs-/Sextortionsbetrügen, die online auftauchten. Dieser Betrug wurde in den letzten Monaten mehrfach online gemeldet. Es hat daher den Anschein, dass die Kriminellen nicht mit ihren bösartigen Kampagnen aufhören. Empfänger dieser betrügerischen Nachricht berichten, dass es sich um eine lange Nachricht mit Aussagen über private Informationen, gehackten Konten, pornographischen Inhalte usw. handelt.

Die „Drive by Exploit“-E-Mail konzentriert sich hauptsächlich auf folgende betrügerische Aussagen:

- Hacker haben auf Ihr Konto zugegriffen;

- es wurde volle Kontrolle über den Computer erlangt;

- Spyware ist auf dem Computer installiert;

- private Daten und Webcam-Videos wurden aufgezeichnet;

- personenbezogene Daten können veröffentlicht und an die Kontaktliste gesendet werden.

Die E-Mail-Nachricht besagt, dass die bösartigen Aktivitäten nur durch die Zahlung des geforderten Lösegeldes gestoppt werden können. Obwohl Opfer bestätigen, dass die Botschaft für alle ziemlich gleich ist, kann der Lösegeldbetrag von 726$ bis zu 1200$ ansteigen. Denken Sie daran, dass es sich hierbei um betrügerische Aussagen handelt und sich in den meisten Fällen keine Schadsoftware auf dem Gerät befindet.

Sie sollten dennoch das Fenster mit der betrügerischen Nachricht verlassen und versuchen „Drive by Exploit“-E-Mail-Spuren und möglicherweise verwandte Programme und Dateien zu entfernen. Außerdem könnten Schwachstellen auf dem Gerät ausgenutzt werden, die Ihnen nicht bekannt sind. Holen Sie sich daher eine Anti-Malware und scannen Sie den Computer, um schwerwiegende Folgen zu vermeiden. Nach dem Scan mit dem Antivirenprogramm empfehlen wir für das beste Resultat auch FortectIntego zu verwenden.

In der „Drive by Exploit“-E-Mail wird die Nachricht überliefert, dass der Absender entweder ein Programmierer oder ein Hacker ist und dass das Gerät oder das E-Mail-Konto gehackt wurde. Es gibt keinen Grund zur Panik, denn dies ist ein klassischer Betrugsversuch, der sich auf Einschüchterungen konzentriert und versucht die Opfer unter Druck zu setzen.

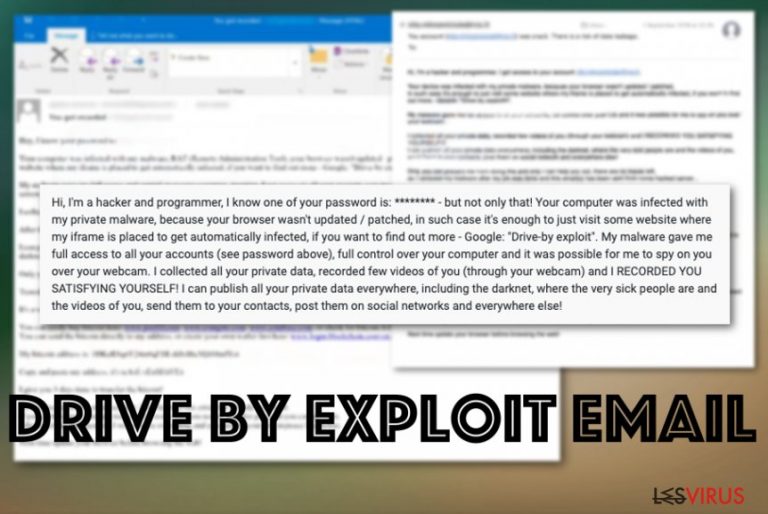

Die E-Mail-Nachricht bei Drive by Exploit lautet (Kurzfassung):

Hi, I’m a hacker and programmer, I know one of your password is: ******** – but not only that!

Your computer was infected with my private malware, because your browser wasn’t updated / patched, in such case it’s enough to just visit some website where my iframe is placed to get automatically infected, if you want to find out more – Google: „Drive-by exploit“.

My malware gave me full access to all your accounts (see password above), full control over your computer and it was possible for me to spy on you over your webcam. I collected all your private data, recorded few videos of you (through your webcam) and I RECORDED YOU SATISFYING YOURSELF!

I can publish all your private data everywhere, including the darknet, where the very sick people are and the videos of you, send them to your contacts, post them on social networks and everywhere else!

Sie müssen die E-Mail so schnell wie möglich schließen und löschen, sowie jegliche anderen Spuren von Schadsoftware und Programmen, die möglicherweise bereits hinter Ihrem Rücken installiert wurden, beseitigen. Um die Probleme, die auf dem Computer auftreten, vollständig zu beheben, sollten Sie sich auf professionelle Anti-Malwares verlassen, die solche bösartigen Programme finden und löschen können.

Zusätzliche Tipps zur Entfernung von „Drive by Exploit“ sind:

- Denken Sie daran, dass die Kontaktaufnahme mit Personen, das Anklicken von Links und Inhalten in der E-Mail selbst zu der Installation von Schadsoftware führen kann.

- Das Bezahlen ist keine Lösung, weil alle Behauptungen falsch sind und Sie so lediglich Ihr Geld verlieren würden.

- Betrüger behaupten viele verschiedene beunruhigende Sachen, erinnern Sie sich jedoch daran, was Sie tatsächlich getan haben und vergleichen Sie dies mit den Aussagen.

- Prüfen Sie das System häufiger auf Cyberbedrohungen, um Infiltrationen zu vermeiden.

Bösartige Dateien können an E-Mails und irreführende Werbung angehängt werden

Bei Schadsoftware-Kampagnen sind verschiedene Verbreitungstechniken und -methoden involviert, um die Bedrohungen hinter dem Rücken des Benutzers zu verbreiten, ohne dass Symptome verursacht werden. Trügerische Webseiten, Kopien echter Domains voller bösartiger Skripte und auch andere Spammails übertragen die schädlichen Payloads auf die anvisierten Rechner.

Kriminelle tarnen ihre Produkte als gewöhnliche Dateien und platzieren bösartige Skripte selbst in Push-Benachrichtigungen und irreführenden Werbeseiten. Sie müssen daher sehr genau auf alles achten, was auf dem Bildschirm erscheint, besonders wenn es sich um E-Mails und Social Media handelt. Versuchen Sie Ihre Antivirenprogramme immer am Laufen zu halten und das Gerät zu sichern.

Nach der Entfernung der „Drive by Exploit“-E-Mail sollte noch ein gründlicher Systemscan erfolgen

Der „Drive by Exploit“-E-Mail-Virus kann auch auf mobilen Geräten auftreten, unabhängig vom Betriebssystem. Man sollte sich dieser betrügerischen E-Mails daher bewusst sein, wenn man das Kontrollkästchen auf dem iPhone oder dem Androiden aktiviert. Der beste Weg, um ein Eindringen von Schadsoftware zu verhindern, besteht darin häufiger auf allen Geräten Schadsoftware-Überprüfungen durchzuführen.

Die Entfernung von Drive by Exploit kann auch mit einer Anti-Malware durchgeführt werden. Wir finden dies ist der beste Weg, um Programme zu löschen, die die Infiltrierung verschiedener Schadsoftware auslösen können. Leistungsstarke Sicherheitsprogramme können zudem auf Systemfehler und Sicherheitsprobleme hinweisen.

„Drive by Exploit“-E-Mails, Eindringlinge und PUPs, die vom Antivirenprogramm angezeigt werden, können dann in wenigen Klicks entfernt werden. Dies ist eine einfache und sichere Lösung für das Bekämpfen von Cyberbedrohungen, da alle Spuren automatisch gereinigt werden. Natürlich sollten Sie einen doppelten Check durchführen und in Zukunft dubiose E-Mails meiden.

Sie können den Virenschaden mithilfe von FortectIntego beheben. SpyHunter 5Combo Cleaner und Malwarebytes sind empfehlenswert für das Auffinden potenziell unerwünschter Programme und Viren mitsamt all ihrer Dateien und dazugehörigen Registrierungsschlüssel.

Anleitung für die manuelle Entfernung von Drive by Exploit email

Deinstallation in Windows

Beseitigen Sie die „Drive by Exploit“-E-Mail, indem Sie folgende Schritte auf dem Windows-Gerät befolgen

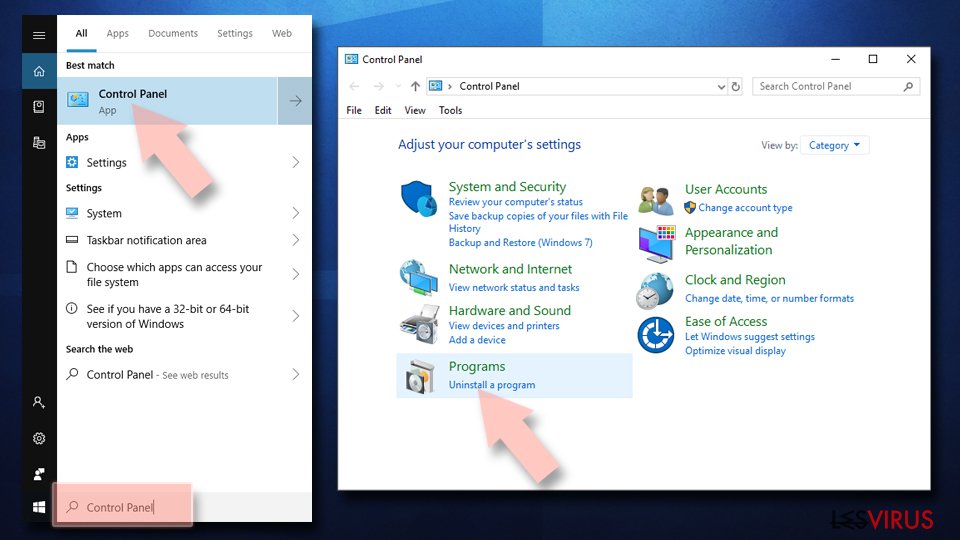

So lässt sich "Drive by Exploit"-E-Mail in Windows 10/8 entfernen:

- Geben Sie Systemsteuerung in die Windows-Suche ein und drücken Sie die Eingabetaste oder klicken Sie auf das Suchergebnis.

- Wählen Sie unter Programme den Eintrag Programm deinstallieren.

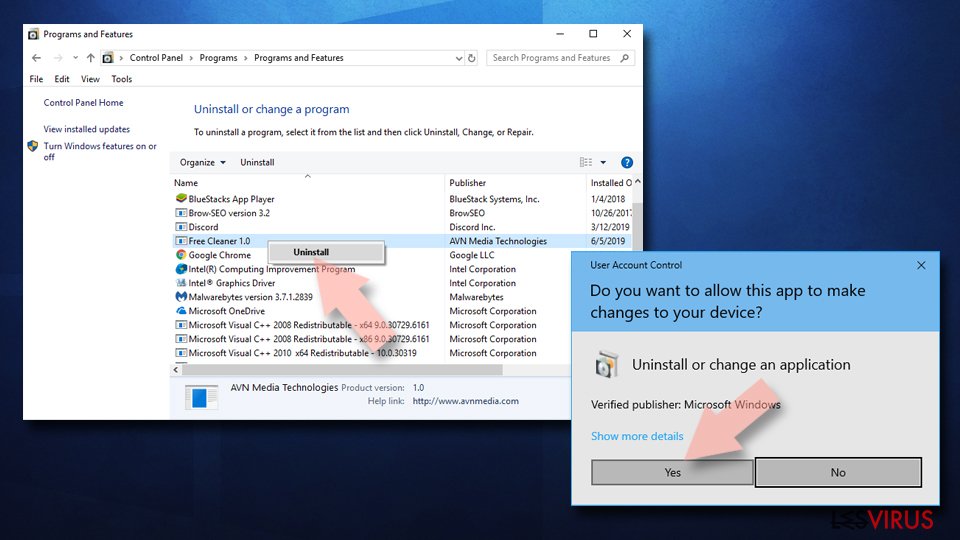

- Suchen Sie in der Liste nach Einträgen bezüglich "Drive by Exploit"-E-Mail (oder anderen kürzlich installierten verdächtigen Programmen).

- Klicken Sie mit der rechten Maustaste auf die Anwendung und wählen Sie Deinstallieren.

- Wenn die Benutzerkontensteuerung angezeigt wird, klicken Sie auf Ja.

- Warten Sie, bis der Deinstallationsvorgang abgeschlossen ist, und klicken Sie auf OK.

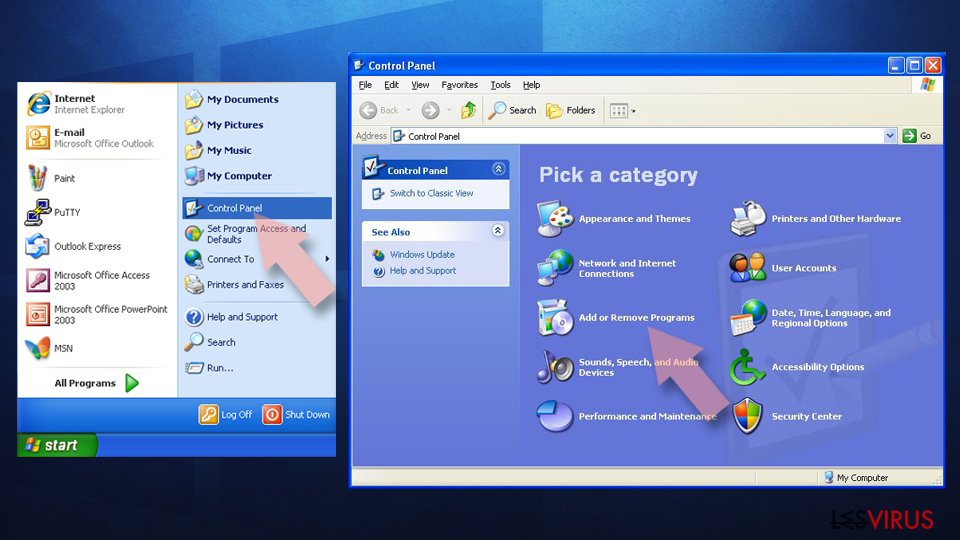

Anweisungen für Nutzer von Windows 7/XP:

- Klicken Sie auf Windows Start > Systemsteuerung (und im Falle von Windows XP zusätzlich auf Programme hinzufügen/entfernen).

- Wählen Sie in der Systemsteuerung Programme > Programm deinstallieren.

- Wählen Sie die unerwünschte Anwendung aus, indem Sie sie einmal anklicken.

- Klicken Sie oben auf Deinstallieren/Ändern.

- Bestätigen Sie mit Ja.

- Klicken Sie auf OK, sobald die Deinstallation abgeschlossen ist.

Deinstallieren auf dem Mac

Reinigen Sie den macOS-Computer mithilfe dieser Anleitung zum Entfernen von „Drive by Exploit“-E-Mail-Viren

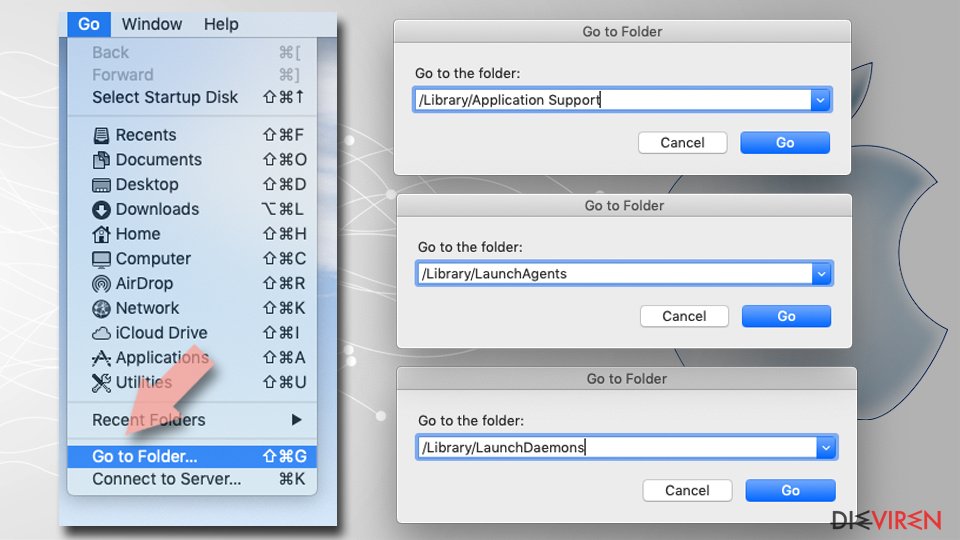

Einträge im Ordner Programme entfernen:

- Wählen Sie in der Menüleiste Gehe zu > Programme.

- Suchen Sie im Ordner Programme nach den entsprechenden Einträgen.

- Klicken Sie auf die App und ziehen Sie sie in den Papierkorb (oder klicken Sie sie mit der rechten Maustaste an und wählen Sie In den Papierkorb verschieben).

- Wählen Sie Gehe zu > Gehe zum Ordner.

- Geben Sie /Library/Application Support ein und klicken Sie auf Öffnen oder drücken Sie Enter.

- Suchen Sie im Ordner Application Support nach fragwürdigen Einträgen und löschen Sie sie.

- Geben Sie nun auf die gleiche Weise die Pfade /Library/LaunchAgents und /Library/LaunchDaemons ein und löschen Sie dort alle zugehörigen .plist-Dateien.

Nachdem Sie dieses potenziell unerwünschte Programm (PUP) entfernt und jeden Ihrer Webbrowser in Ordnung gebracht haben, ist es empfehlenswert das Computersystem mit einer bewährten Anti-Spyware zu scannen. Dies wird Ihnen dabei helfen die Einträge von Drive by Exploit email in der Registrierungsdatenbank zu beseitigen und auch verwandte Parasiten oder andere mögliche Infizierungen auf dem Computer zu erkennen. Sie können dafür unsere Spitzenreiter in der Sparte der Schadsoftwareentferner verwenden: FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.