Virus Koler entfernen (Entfernungsanleitung) - aktualisiert Mrz 2021

Anleitung für die Entfernung des Koler-Virus

Was ist Koler-Erpressersoftware?

Android-Erpressersoftware namens Koler erschwindelt sich mit alten Tricks Geld von Opfern

Der Koler-Virus ist eine Erpressersoftware, die Smartphones und Tablets mit dem Betriebssystem Android befällt und deren Bildschirm sperrt, um die Opfer daran zu hindern die darauf befindlichen Daten abzurufen. Für die Wiederherstellung wird ein Lösegeld verlangt.

Das bildschirmsperrende Erpressungsprogramm ist als PornHub-App im Umlauf und wird auf nicht jugendfreien Webseiten zur Installation angeboten, wenn man bestimmte Inhalte anschauen möchte. Die Gauner versuchen die Entfernung von Koler natürlich so schwierig wie möglich zu machen, um ihren Gewinn zu maximieren.

Experten nehmen an, dass Koler eine Android-Adaptierung von der berüchtigten Windows-Erpressersoftware Reventon ist, welche bereits seit 2014 aktiv Computer sperrt. Drei Jahre sind mittlerweile vergangen und die Virenersteller scheinen immer noch darauf zu hoffen, dass sie ihre Opfer mit dem gleichen Köder fangen.

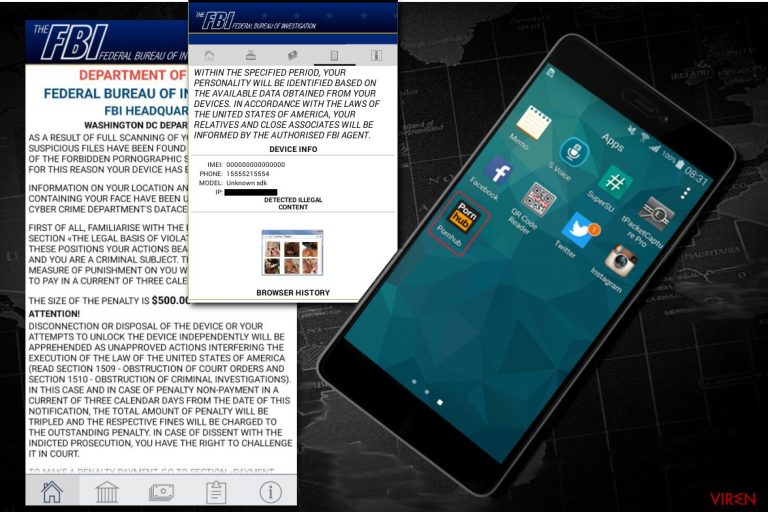

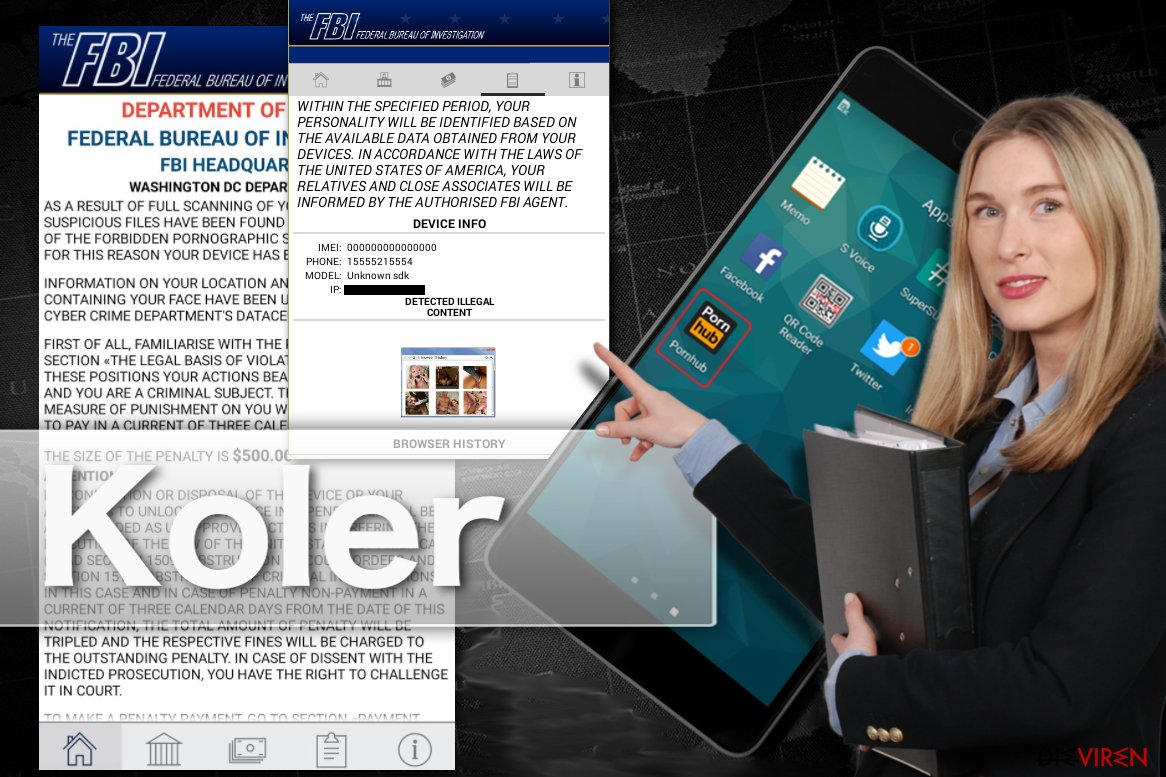

Ist die App installiert, hat sie automatisch administrative Berechtigungen über das Gerät und legt einen offiziell aussehenden Sperrbildschirm fest, der darauf hinweist, dass das Gerät aufgrund illegaler Tätigkeiten vom FBI gesperrt wurde. Die Mitteilung sieht der Nachricht von Reventon sehr ähnlich aus, die damals im Jahre 2014 Verwendung fand. Die Nachricht lautet wie folgt:

As a result of full scanning of your device, some suspicious files have been found and your attendance of the forbidden pornographic sites has been fixed. For this reason your device has been locked. Information on your location and snapshots containing your face have been uploaded on the FBI Cyber Crime Department’s data center. First of all, familiarize with the positions stated in the section “The Legal Basis of Violations”. According to these positions your actions bear criminal character, and you are a criminal subject. The penalty as a base measure of punishment on you which you are obliged to pay in a current of three calendar days is opposed. The size of the penalty is $500

Attention! Disconnection of disposal of the device or your attempts to unlock the device independently will be apprehended as unapproved actions interfering the execution of the law of the United States of America (read section 1509 – obstruction of court orders and section 1510 – obstruction of criminal investigations). In this case and in case of penalty non-payment in a current of tree calendar days from the date of this notification, the total amount of penalty will be tripled and the respective fines will be charged to the outstanding penalty. In case of dissent with the indicted prosecution, you have the right to challenge it in court. To make a penalty payment, go to section “Payment Penalties”.

Die Mitteilung ist ein gutes Beispiel für boshaftes Social Engineering. Die Erpresser nutzen gut durchdachte und verunsichernde Methoden, um ihre Opfer dazu zu bringen 500 USD über anonyme Bezahlplattformen wie MoneyPak zu überweisen, wodurch sie leider nicht nachverfolgt werden können.

Während die Windows-Versionen einzelne Länder im Visier hatten und die Mitteilungen abhängig vom geografischen Standort des Computers wie Italien, Portugal oder Griechenland waren, scheint die neue Android-Schadsoftware ausschließlich auf amerikanische Nutzer ausgerichtet zu sein; deshalb auch die FBI-Aufmachung.

Wenn Sie zurzeit in den Vereinigten Staaten leben und dem Clickjacking zum Opfer gefallen sind, sollten Sie Koler umgehend entfernen. Nachdem Sie den Virus mit einer mobilen Antivirensoftware wie FortectIntego oder ihn manuell entfernt haben, sollten Sie wieder Zugriff auf Ihre Dateien haben.

Die Infiltrierung und Präventionsmaßnahmen:

Koler hat angefangen sich auf Android-Geräte auszubreiten, nachdem Cyberkriminelle gefälschte Pop-ups mit einem schädlichen Downloadlink für die PornHub-App auf mehreren pornografischen Webseiten eingespeist haben. Die Nutzer ahnen nicht, dass sie einen mit Erpressersoftware verseuchten Trojaner auf dem Gerät herunterladen. Die Erkenntnis über die Infizierung fällt erst auf, wenn die FBI-Warnung auf dem Bildschirm zu sehen ist.

Experten haben einige Vorschläge, wie man solche Vorfälle zukünftig vermeiden kann:

Als Erstes sollte man keine dubiosen Webseiten besuchen, die eine potenzielle Gefahr für den Computer oder das Gerät darstellen.

Wenn man absichtlich oder unbeabsichtigt auf solche Seiten landet, sollte man auf keine der Anzeigen, Links, Pop-ups oder ähnliche Inhalte klicken und die Seiten umgehend verlassen. Wenn außerdem EXE-Dateien automatisch heruntergeladen werden, sollte man sie auf keinen Fall öffnen.

Zu guter Letzt sollte man sicherstellen, dass Sicherheitsanwendungen immer aktiv und sie auf dem aktuellsten Stand sind.

Die Entfernung von Koler, um wieder Zugriff auf die Daten zu bekommen:

Sie können Koler in drei wesentlichen Schritten entfernen:

- Starten Sie das Gerät in den abgesicherten Modus.

- Deaktivieren Sie Administratorrechte für unbekannte Dritte.

- Deinstallieren Sie die App PornHub.

Nachdem Sie mit diesen Schritten fertig sind, sollte der Virus nicht mehr vorhanden sein. Damit Sie zukünftig nicht mehr Viren wie Koler entfernen müssen, empfiehlt es sich eine bewährte mobile Antivirensoftware zu installieren. Sie sollten außerdem zur Sicherheit Back-ups von Ihren wichtigen Dateien anfertigen.

Anleitung für die manuelle Entfernung des Koler-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Koler mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Koler liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Koler und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Privatsphäre leicht gemacht

Anonymität im Internet ist heutzutage ein wichtiges Thema. Ob man sich nun vor personalisierter Werbung schützen möchte, vor Datenansammlungen im Allgemeinen oder den dubiosen Praktiken einiger Firmen oder Staaten. Unnötiges Tracking und Spionage lässt sich nur verhindern, wenn man völlig anonym im Internet unterwegs ist.

Möglich gemacht wird dies durch VPN-Dienste. Wenn Sie online gehen, wählen Sie einfach den gewünschten Ort aus und Sie können auf das gewünschte Material ohne lokale Beschränkungen zugreifen. Mit Private Internet Access surfen Sie im Internet ohne der Gefahr entgegen zu laufen, gehackt zu werden.

Sie erlangen volle Kontrolle über Informationen, die unerwünschte Parteien abrufen können und können online surfen, ohne ausspioniert zu werden. Auch wenn Sie nicht in illegale Aktivitäten verwickelt sind oder Ihren Diensten und Plattformen Vertrauen schenken, ist Vorsicht immer besser als Nachricht, weshalb wir zu der Nutzung eines VPN-Dienstes raten.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.