Virus Sage 2.0 entfernen (Aktualisierte Anleitung) - Inkl. Anleitung für die Datenwiederherstellung

Anleitung für die Entfernung des Sage 2.0-Virus

Was ist Sage 2.0?

Die gefährlichen Seiten von Sage 2.0:

Sage 2.0 ist der Nachfolger des Erpressungsprogramms Sage, das seinen Ursprung in der Virenfamilie CryLocker fand. Wie bei den meisten Erpressungsprogrammen ist der wahrscheinlich schlimmste Part die Fähigkeit Systemdateien zu verschlüsseln. Das Ganze geschieht nachdem der Virus das System heimlich infiltriert hat. Für die Datenverschlüsselung nutzt er moderne Verschlüsselungsalgorithmen. Jedoch scheint er nicht wie die große Mehrheit der Erpressungsprogramme AES für die Verschlüsselung zu verwenden. Es gilt allerdings anzumerken, dass sich der Virus zurzeit immer noch in Untersuchung befindet. Oft finden Experten Wege mit denen sie selbst den kompliziertesten Verschlüsselungsalgorithmus umgehen können, so lange sie Lücken im Quellcode des Programms finden. Bedauerlicherweise ist Sage derzeit noch nicht entschlüsselbar. Es kann auch noch eine Weile dauern bis ein Entschlüsselungsprogramm entwickelt wird. Trotzdem darf man nicht zulassen, dass der Virus sein Unwesen auf dem Computer treibt, denn er kann sonst neu erstellte Dokumente verschlüsseln oder externe Speichergeräte wie USB-Sticks oder Festplatten infizieren. Wir empfehlen daher nicht auf ein Wunder zu warten und so schnell wie möglich die Entfernung von Sage 2.0 in Angriff zu nehmen. Für das beste Resultat scannen Sie das infizierte Gerät mit FortectIntego oder einer anderen Anti-Malware.

Die Funktionen von Sage 2.0 sind sehr ähnlich mit denen von anderen Erpressungsprogrammen, die derzeit weltweit von Schadsoftware-Entwicklern kreiert werden. Sage 2.0 ist jedoch kein typischer, moderner Krypto-Schädling. Das Programm nutzt für seinen Viren-Download immer noch Word-Makros. Die gleiche Infiltrierungsmethode fand zuvor bei den Viren Locky und Cerber Verwendung, zumindest als die Erpressungsprogramme noch nicht ihren Höchststand erreicht haben. Trotzdem scheint die Methode immer noch effektiv zu sein und viele Computernutzer werden dazu überlistet das infizierte Word-Dokument herunterzuladen und zu öffnen. Trotz der Warnungen von Experten. Im Falle von Sage 2.0 verbreitet sich das Erpressungsprogramm mit Spammails, die einen schädlichen Anhang namens EMAIL_[zufällige Zeichenkette]_recipient.zip enthalten und angeblich von großen Belang sind. Der schädliche ZIP-Anhang beinhaltet in der Regel entweder eine JavaScript-Datei oder ein Word-Dokument. Beide können mit dem gefährlichen Code versehen sein, der das Erpressungsprogramm über die Internetverbindung von seinem Remote-Server herunterlädt. Des Weiteren ist erwähnenswert, dass bei schädlichen Word-Dokumenten der Empfänger typischerweise darum gebeten wird Makros zu aktivieren. Offensichtlich sollte man von solchen Dateien fernbleiben. Denn wenn Sie den Forderungen nachgehen und Makros in Word aktivieren, wird der schädliche Code aktiv und lädt den Virus herunter.

Zunächst bemerkt man nichts Verdächtiges. Das Erpressungsprogramm startet nicht umgehend die Verschlüsselung, sondern bleibt unbemerkt im System, um anschließend eine Kopie des Programms in den Ordner unter C:\Benutzer\[Benutzername]\AppData\Roaming zu legen. Der Virus speichert die Kopie von Sage 2.0 mit einem aus 8 zufälligen Zeichen bestehenden Namen und führt das Programm anschließend aus, wodurch das Fenster der Benutzerkontensteuerung auftaucht. Wenn man dem Programm hier erlaubt Änderungen am Computer vorzunehmen, fängt es an das System nach bestimmten Dateien zu durchsuchen und verschlüsselt sie.

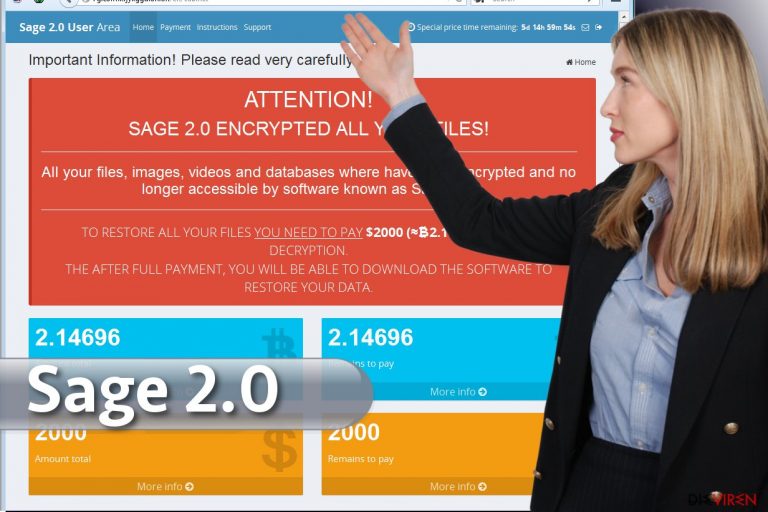

Während des Verschlüsselungsprozesses versieht der Virus die bereits verschlüsselten Dateien mit der Endung .sage und speichert einen Erpresserbrief namens ! Recovery_ .html auf dem Desktop und in allen anderen Ordnern mit verschlüsselten Dateien, Archiven, Bildern und Ähnlichem. In dem HTML-Dokument wird erklärt, dass die Dateien auf dem Computer erfolgreich verschlüsselt worden sind. Zudem wird dort ein Link für eine persönliche Bezahlseite für das geforderte Lösegeld bereitgestellt. Auf der Bezahlseite wird angezeigt, wie man die verschlüsselten Daten wiederherstellen kann: Es wird die Bezahlung von $2000 innerhalb 7 Tage an das Bitcoin-Wallet der Hacker gefordert. Erfolgt die Bezahlung nicht innerhalb der Frist, verdoppelt sich die Summe. Der Virus löscht zur gleichen Zeit die von Windows angefertigten Schattenkopien, sodass damit nicht die Daten gerettet werden können. Ob die Aussagen nun wahr sind oder nicht, es besteht immer das Risiko, dass selbst nach der zeitigen Bezahlung des Lösegelds die Hacker nicht die Software für die Entschlüsselung herausgeben. Die Cyberkriminellen könnten sich einfach mit dem Geld aus dem Staub machen und einen mit der Infizierung und hunderten von Sage verschlüsselten Dateien dastehen lassen. Lassen Sie es nicht zu, dass die Erpresser auf solche illegalen Wege Gewinn machen und entfernen Sie Sage 2.0 ohne die Forderungen zu beachten. Wenn Sie Probleme bei der manuellen Entfernung des Virus haben, werfen Sie bitte einen Blick auf unsere Anleitung am Ende des Artikels.

Womit wird die Infiltrierung von Erpressungsprogrammen möglich gemacht?

Strukturell unterscheidet sich Sage 2.0 nicht von anderen Viren dieser Art. Die Entwickler scheinen auch keine großartigen Änderungen in der Verbreitung vorgenommen zu haben. Der Schädling verbreitet sich mithilfe von Spammails und den darin enthaltenen schädlichen Anhängen. Es kann aber genauso gut sein, dass er als Softwareupdate getarnt wird und auf diese Weise in den Computer gelangt. Generell gesagt ist eine Infiltrierung von Sage 2.0 also durch ein leichtfertiges Verhalten beim Internetsurfen, leichtfertige Softwareinstallationen und ein mangelhafter Systemschutz möglich. Wenn Sie sich noch nicht mit einem Erpressungsprogramm infiziert haben, empfehlen wir Ihnen dringendst auf den Computer achtzugeben, Ihre Gewohnheiten zu analysieren und Sicherheitskopien von Ihren Dateien an einem sicheren Ort zu hinterlegen.

Wie sollte man die Entfernung von Sage 2.0 durchführen?

Sage 2.0 bereitet dieselben Probleme wie andere Erpressungsprogramme: Es kämpft mit allen Mitteln, um so lange wie möglich auf dem infizierten Computer zu bleiben. Hierfür kann der Virus Systemscans von Antivirenprogramme blockieren, womit die Entfernung von Sage 2.0 verhindert werden soll. Unsere Experten haben allerdings einige gute Tricks vorbereitet, die die Funktionen des Virus einschränken und somit ein Scan durchgeführt werden kann. Nachdem Sie die beschriebenen Schritte durchgeführt haben, können Sie Sage 2.0 ohne Probleme vom Computer entfernen.

Anleitung für die manuelle Entfernung des Sage 2.0-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Befolgen Sie die unten aufgeführte Anleitung, um die Funktionen von Sage 2.0 einzudämmen und einen Systemscan mit einer Antivirensoftware durchzuführen.

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Sage 2.0 mit System Restore

Probieren Sie die folgenden Schritte aus, damit das Antivirenprogramm anständig funktioniert:

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Sage 2.0 liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Bonus: Wiederherstellung der Daten

Die oben aufgeführte Anleitung soll dabei helfen Sage 2.0 vom Computer zu entfernen. Für die Wiederherstellung der verschlüsselten Dateien empfehlen wir eine ausführliche Anleitung von den Sicherheitsexperten von dieviren.de zu nutzen.Wenn Ihre Dateien von Sage 2.0 verschlüsselt worden sind, haben Sie für die Wiederherstellung mehrere Möglichkeiten:

Dateien mithilfe von Data Recovery Pro zurückbekommen

Befolgen Sie diese kurze Anleitung für eine Datenwiederherstellung mit Data Recovery Pro.

- Data Recovery Pro herunterladen;

- Führen Sie die Schritte der Data Recovery aus und installieren Sie das Programm auf dem Computer;

- Starten Sie es und scannen Sie den Computer nach Dateien, die von Sage 2.0 verschlüsselt worden sind;

- Stellen Sie sie wieder her.

Wichtige Dateien mithilfe der Vorgängerfunktion von Windows wiederherstellen

Wenn Sie vor dem Angriff von Sage 2.0 die Systemwiederherstellung aktiviert hatten, können Sie aller Wahrscheinlichkeit nach mithilfe der von Windows erstellten Vorgängerversionen die Dateien wiederherstellen.

- Suchen Sie nach einer verschlüsselten Datei, die Sie wiederherstellen möchten und führen Sie einen Rechtsklick darauf aus;

- Selektieren Sie “Properties” und gehen Sie zum Reiter “Previous versions”;

- Kontrollieren Sie hier unter “Folder versions” alle verfügbaren Kopien. Wählen Sie die Version aus, die Sie wiederherstellen möchten und klicken Sie auf “Restore”.

Back-ups von Dateien mit ShadowExplorer ausfindig machen

ShadowExplorer kann die von Windows erstellten Schattenkopien von Dateien auslesen und sie für die Wiederherstellung der Daten nutzen. Im Folgenden eine Anleitung hierfür:

- Laden Sie Shadow Explorer (http://shadowexplorer.com/) herunter;

- Folgen Sie den Anweisungen des Einrichtungsassistenten von Shadow Explorer und installieren Sie die Anwendung auf dem Computer;

- Starten Sie das Programm und wählen Sie mithilfe des Auswahlmenüs oben links in der Ecke ihre Festplatte mit den verschlüsselten Daten aus. Kontrollieren Sie die vorhandenen Ordner;

- Führen Sie auf den wiederherzustellenden Ordner einen Rechtsklick aus und wählen Sie “Export”. Sie können ebenfalls auswählen, wo der Ordner wiederhergestellt werden soll.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Sage 2.0 und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.