Virus Troldesh entfernen (Entfernungsanleitung) - aktualisiert Apr. 2021

Anleitung für die Entfernung des Troldesh-Virus

Was ist Troldesh?

Was ist über die neueste Version vom Troldesh-Virus bekannt?

Der Troldesh-Virus ist zwar bereits seit einer Weile im Umlauf, aber dennoch hat die Gefahr noch nicht abgenommen. Tatsächlich sogar gibt es einen eindeutigen Beweis dafür, dass er sich selbst aktualisiert. Wie jedes andere Erpressungsprogramm, kann auch der Troldesh-Virus ein breites Spektrum an Audio-, Video-, Dokument- und Excel-Dateien sperren. Mit dem neuesten Update fügt er nun zu den verschlüsselten Daten die Endungen .da_vinci_code und

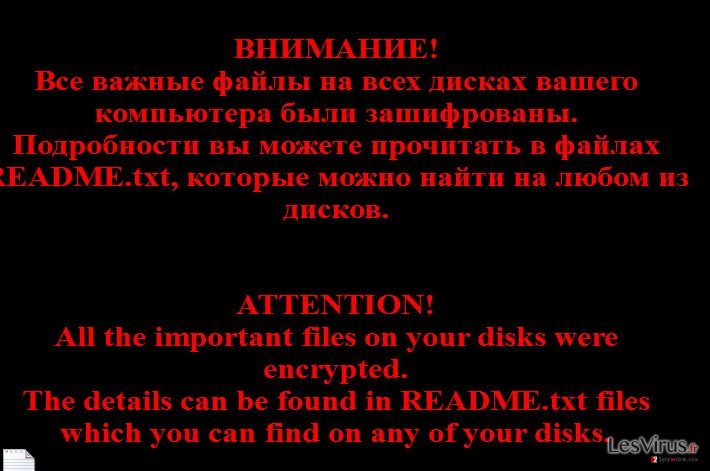

.magic_software_syndicate hinzu. Des Weiteren ersetzt er den Hintergrund mit seiner Lösegeldforderung voller Links für Tor-Adressen. Wie beim Vorgänger sind in der Warnung Symbolfehler. Ferner wird für den speziellen Entschlüsselungscode mehrere hundert Dollar verlangt und angeblich nach der Bezahlung an die E-Mail-Adresse des Opfers versandt. Selbstverständlich sollte man auf den Druck der Hacker nicht eingehen und das Geld nicht überweisen, denn es ist nicht garantiert, dass man auf diese Weise die verschlüsselten Dateien wiedererlangt. Stattdessen ist es ratsam sich auf die Entfernung von Troldesh zu konzentrieren. Zu diesem Zweck kann FortectIntego hilfreich sein.

Der Troldesh-Virus verhält sich wie die meisten Erpressungsprogramme. Abgesehen vom Sperren des Computers verschlüsselt er alle Dateien seines Opfers und bittet um Bezahlung für den speziellen Entschlüsselungsschlüssel. Troldesh nutzt einen mathematisch zusammenhängenden privaten und öffentlichen Schlüssel. Mit dem öffentlichen Schlüssel verschlüsselte Daten können nur mit dem privaten Schlüssel wieder entschlüsselt werden. IT-Experten haben daher Schwierigkeiten dabei eine effektive Entschlüsselungsmethode zu entwerfen. Wenn Ihre Dateien von Troldesh verschlüsselt worden sind, können Sie Datenwiederherstellungsprogramme wie PhotoRec oder R-Studio ausprobieren. Sie sollten aber trotzdem nicht allzu große Hoffnungen haben. Wenn Sie von Ihren Dateien Sicherheitskopien angefertigt hätten, würden Sie es nie in Betracht ziehen das Lösegeld zu bezahlen. Wir empfehlen Ihnen daher nachdrücklich sich mit Back-ups zu beschäftigen! Sie haben dafür mehrere Möglichkeiten. Genauere Informationen über Back-ups finden Sie in diesem Artikel: Warum muss ich Back-ups machen und welche Optionen habe ich dafür?

Es ist bekannt, dass das Erpressungsprogramm Troldesh mit anderen Bedrohungen verwandt ist: Virus Encoder und Shade. Beide nutzen die AES-Verschlüsselung, um die Daten zu sperren. Der Virus hat außerdem eine weitere unverwechselbare Eigenschaft – er fügt zu allen korrupten Dateien die Endung .xtbl hinzu. Zumindest kann man deswegen die normalen und die modifizierten Dateien problemlos unterscheiden. Hinsichtlich der Besonderheit der xtbl-Endung könnte es auch wahrscheinlich sein, dass die Bedrohung mit den Viren .xtbl, Green_Ray, Ecovector und gerkaman@aol.com.xtbl verwandt ist, welche ebenfalls xtbl anhängen und derzeit im Aufschwung sind. Scannt der Troldesh-Virus das System, verschlüsselt er direkt im Anschluss die anvisierten Dateien. Zudem speichert er eine Datei namens „README.txt“. In dieser Datei erhalten Betroffene klare Informationen über die Vorgehensweise für die Bezahlung und wie sie den Entschlüsselungsschlüssel bekommen. Laut den aktuellsten Informationen verlangt Troldesh für den Entschlüsselungsschlüssel $250 – $278 (zurzeit ungefähr 220-245 Euro).

Da die Anweisungen in Russisch und Englisch angegeben werden, ist naheliegend das russisch- und englischsprachige Länder das Ziel sind. Es mag zwar den Anschein haben, dass es am einfachsten ist das Lösegeld zu bezahlen, um den Virus zu entfernen, aber leider sieht es wohl eher so aus, dass man dann am Ende ohne Geld und ohne Dateien dasteht. Zudem unterstützt man auf diese Weise die Hacker und ihre zukünftigen Verbrechen. Zu Anfang nutzte der Virus für die Bezahlung den Tor-Browser. Seit kurzer Zeit wurde allerdings beobachtet, dass er andere Wege für die Kommunikation verwendet. In der README.txt wird bspw. eine E-Mail-Adresse aufgeführt. Wenn man die Cyberkriminellen kontaktiert, erfährt man die Höhe des geforderten Lösegelds. Überraschenderweise konnten manche Betroffenen sogar mit den Hackern direkt verhandeln und einen niedrigeren Preis ausmachen. Spaß beiseite, es ist von äußerster Wichtigkeit, dass der Troldesh-Virus entfernt wird.

Die Verbreitungsmethoden von Erpressungsprogrammen

Troldesh und ähnliche Bedrohungen können ziemlich einfach durch Spam in den Computer gelangen. Sicherheitsexperten warnen Computernutzer schon seit langem vor irreführende E-Mails, die sich als wichtige Nachrichten von staatlichen Behörden, bekannte Firmen usw. tarnen. Häufig sind solche E-Mails leider mit infizierten Anhängen versehen. Cyberkriminelle haben ihre Überredungskünste leider so gemeistert, dass sich die infizierten Webseiten kaum von den originalen und legitimen Webseiten der echten Firmen unterscheiden. Wenn Sie also neulich eine E-Mail über ein ankommendes Paket oder eine neue Rechnung erhalten haben, sollten Sie das Öffnen nicht überstürzen. Bevor Sie solche E-Mails bzw. Anhänge öffnen, sollten Sie mit der Firma Kontakt aufnehmen und sich deren Legitimität vergewissern. Wenn Sie den Verdacht haben, dass die E-Mail gefälscht ist und zu Spammern oder Hackern gehört, sollten Sie auf keinen Fall auf den Anhang klicken.

Es ist außerdem ratsam von verdächtigen Webseiten fernzubleiben und keine irreführenden Pop-ups anzuklicken, die kostenlose Updates, unglaubliche Preise und Ähnliches anbieten. Wenn Sie auf solche eine Anzeige klicken oder eine dieser suspekten Webseiten besuchen würden, könnte dies dem Troldesh-Virus die Möglichkeit geben den Computer zu infizieren und alle wichtigen Dateien zu sperren. Zu guter Letzt sollten Sie noch wissen, dass die Schadsoftware den Computer mittels Trojaner angreifen kann. Trojaner haben die spezifische Eigenschaft unerkannt durch das Sicherheitssystem schlüpfen zu können. Cybersicherheitsexperten haben erkannt, dass der Virus als Trojan-Ransom.Win32.Shade in den Computer eindringen kann. Wenn Sie das System vor solchen Viren schützen möchten, müssen Sie die Systemsicherheit verbessern, indem Sie eine Anti-Spyware installieren. Wenn Ihr Antivirenprogramm die Bedrohung nicht erkennen konnte, können Sie sich sicher sein, dass die Anti-Spyware greift.

Entfernungsschritte für Troldesh

Wenn Sie eine große schwarze Warnmitteilung sehen, die behauptet Ihre Dateien seien gesperrt, sollten Sie den Computer mit einer aktuellen Anti-Malware scannen. Wir empfehlen für diese Aufgabe immer wieder gerne FortectIntego und Malwarebytes. Eine für die Entfernung von Viren gedachte Software ist im Vergleich zur manuellen Entfernung verständlicherweise besser im Erkennen von schädlichen Dateien. Sie können sich dann zumindest absolut sicher sein, dass der Troldesh-Virus vollständig entfernt wird. Wenn Sie den Troldesh-Virus entfernt haben, sollten Sie sich über die Speicheralternativen für Ihre Dateien Gedanken machen. Sie können sie zum Beispiel auf USB-Sticks, DVDs oder Cloud-Lösungen lagern. Vergessen Sie nicht regelmäßig Ihre Daten zu sichern. Um eine Infizierung mit Erpressungsprogrammen zu verhindern, ist es empfehlenswert keine Spammails mit suspekten Anhängen zu öffnen, keine unsicheren File-Sharing-Seiten zu besuchen und Sicherheitsprogramme regelmäßig zu aktualisieren. Wenn Sie bei der Entfernung von Troldesh auf Probleme treffen, nutzen Sie am besten unsere unten aufgeführte Anleitung.

Anleitung für die manuelle Entfernung des Troldesh-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Troldesh mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Troldesh liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Troldesh und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.