Virus GoldenEye entfernen (Entfernungsanleitung) - Inkl. Entschlüsselungsmethoden

Anleitung für die Entfernung des GoldenEye-Virus

Was ist GoldenEye-Erpressersoftware?

GoldenEye: Auf zerstörerischer Mission

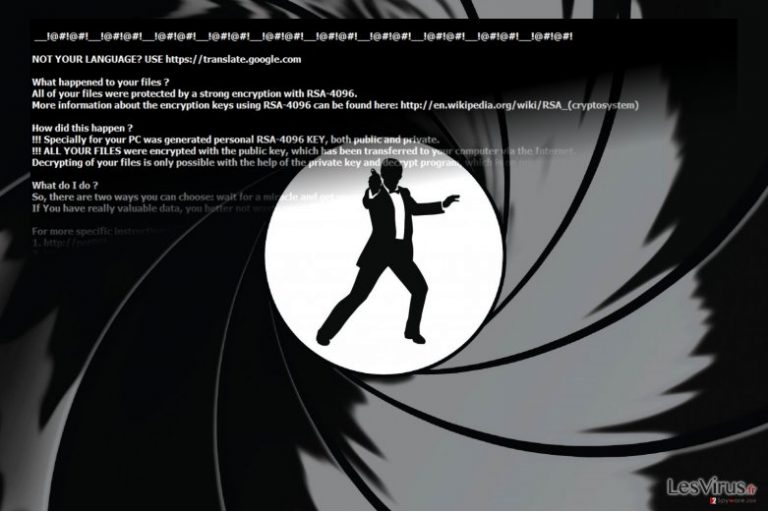

Wenn Sie Neuigkeiten im IT-Bereich mitverfolgen, sollte der GoldenEye-Virus Sie nicht überraschen. Die Schadsoftware wird mit der Filmreihe James Bond in Verbindung gebracht und ist trotzdem nicht zu unterschätzen . Sie ist eine Variante des berüchtigten Petya-Virus und hielt sich für eine Weile ziemlich bedeckt. Dem Anschein nach war diese Zeit allerdings nur die Ruhe vor dem Sturm. Eine umgehende Entfernung von GoldenEye ist äußerst ratsam, insbesondere wenn man weitere Schäden vermeiden möchte. Sie können für eine schnelle Entfernung von FortectIntego Gebrauch machen. Wir stellen in diesem Artikel außerdem Möglichkeiten für die Datenwiederherstellung vor.

Popkultur, Mythologie und politische Ereignisse regen Cyberkriminelle dazu an ihren Erpressungsprogrammen komplizierte oder amüsante Namen zu geben. Mit einem ausgeklügelten Namen geht allerdings auch oft eine durchdachte Struktur der Cyberinfizierung einher. In der Mitteilung von GoldenEye wird angegeben, dass die Daten auf den Festplatten mit einem komplexen Verschlüsselungsverfahren auf militärischem Niveau verschlüsselt worden sind. Der Wahrscheinlichkeit nach wird es sich wohl um eine Kombination aus AES und RSA handeln. Da die originale Version von Petya bereits geschlagen wurde, kontern die Gauner nun mit einer komplexeren Variante . In der vorherigen Version hatte Mischa die Aufgabe die Dateien zu entschlüsseln und für Petya die Kontrolle über den Computer zu übernehmen, falls Petya das MBR (Master Boot Record) nicht überschreiben konnte .

GoldenEye allerdings verschlüsselt die Dateien zuerst und macht sich dann an die Boot-Prozesse zu verschaffen. Alle Dateien werden mit einer beliebigen 8-stelligen Zahl markiert. Anschließend startet die Schadsoftware den Computer neu und fängt an die MFT (Master File Table) zu verschlüsseln, was eine komplette Blockierung der Dateien zur Folge hat. Wie bei den vorherigen Versionen zeigt die Schadsoftware eine gefälschte Mitteilung über eine Systemreparatur an. Die Benachrichtigung weist darauf hin den Vorgang nicht abzubrechen, da sonst Schäden entstehen können, die nicht rückgängig zu machen sind. In diesem Fall sollte man aber genau das Gegenteil machen und die Prozedur des Erpressungsprogramms unterbrechen. In der Datei your_files_are_encrypted.txt werden Opfer angewiesen auf das Tor-Netzwerk zuzugreifen und die Bezahlung des Lösegelds vorzunehmen. Hier wird dann in der Regel eine Summe von 1,3 BTC verlangt, was ungefähr 950 EUR entspricht. Selbstverständlich ist von der Bezahlung abzuraten. Die Cyberverbrecher haben mithilfe von Erpressungsprogrammen bereits erstaunliche Summen erbeutet, aber es gibt leider nur wenige Berichter darüber, dass sie die Daten wieder freigegeben haben .

The hardisks of your computer have been encrypted with an military grade encryption algorithm. There is no way to restore your data without a special key. You can purchase this key on the darknet page shown in step 2.

To purchase your key and restore your data, please follow these three easy steps:

1. Download Tor Browser . If you need help please google for “access onion page”.

2. Visit one of the following pages with the Tor browser :

[page link] [page link] 3. Enter your personal decryption code there:

[address]If you already purchased your key, please enter it below.

Die Übertragungswege

Wie bei Viren dieser Art üblich, hijackt GoldenEye die Computer nachdem eine infizierte E-Mail geöffnet und Makroeinstellungen aktiviert wurden . Die neueste Version des Erpressungsprogramms ist eine deutsche Variante. Der schädliche Code verbirgt sich in einem gefälschten Bericht im Anhang und stellt sich als Bewerbung dar. Die E-Mail ist formal geschrieben und die schädliche Datei tarnt sich als XLS-Datei unter Namen wie Wiebold-Bewerbung.xls, Meinel-Bewerbung.xls, Seidel-Bewerbung.xls, Wüst-Bewerbung.xls, Born-Bewerbung.xls und Schlosser-Bewerbung.xls. Wenn man die Datei öffnet, muss man angeblich den Inhalt aktivieren, wodurch das Erpressungsprogramm dann die integrierten Base64-Strings aktiviert und die Verschlüsselung durchführt. Hinsichtlich der Präventionstipps können wir nur empfehlen keine E-Mails überstürzt zu öffnen, selbst wenn sie vermeintlich vom FBI oder der Polizei stammen. Überprüfen Sie den Absender, bevor Sie den Anhang öffnen.

Lässt sich GoldenEye aufhalten?

Zuallererst muss die dateiverschlüsselnde Schadsoftware beseitigt werden. Sie können hierfür eine Anti-Spyware verwenden, wie zum Beispiel FortectIntego oder Malwarebytes. Vergewissern Sie sich, dass das Programm auf dem aktuellsten Stand ist, damit GoldenEye komplett entfernt werden kann. Nur wenn die Entfernung erfolgreich verlaufen ist, sollten Sie mit der Datenwiederherstellung beginnen. Wir haben der Einfachheit halber im Folgenden einige Möglichkeiten für die Datenwiederherstellung aufgelistet. Wenn Sie GoldenEye aufgrund eines gesperrten Bildschirms oder einem nicht reagierenden Computer nicht beseitigen können, geraten Sie bitte nicht in Panik und nutzen Sie unsere Anleitung. Da Petya bereits geschlagen wurde, ist das Gleiche auch bei der neuen Version denkbar. Es könnte aber trotzdem noch eine Weile dauern.

Anleitung für die manuelle Entfernung des GoldenEye-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie GoldenEye mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von GoldenEye liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Bonus: Wiederherstellung der Daten

Die oben aufgeführte Anleitung soll dabei helfen GoldenEye vom Computer zu entfernen. Für die Wiederherstellung der verschlüsselten Dateien empfehlen wir eine ausführliche Anleitung von den Sicherheitsexperten von dieviren.de zu nutzen.Wenn Ihre Dateien von GoldenEye verschlüsselt worden sind, haben Sie für die Wiederherstellung mehrere Möglichkeiten:

Data Recovery Pro

Das Programm bietet zumindest eine Chance auf die Wiederherstellung der Dateien, denn zurzeit gibt es noch kein Entschlüsselungsprogramm.

- Data Recovery Pro herunterladen;

- Führen Sie die Schritte der Data Recovery aus und installieren Sie das Programm auf dem Computer;

- Starten Sie es und scannen Sie den Computer nach Dateien, die von GoldenEye verschlüsselt worden sind;

- Stellen Sie sie wieder her.

Was ist die Vorgängerfunktion von Windows?

Windows erstellt bei aktiver Systemwiederherstellung Vorgängerversionen von Dateien. Die Dateien können dann wie folgt wiederhergestellt werden:

- Suchen Sie nach einer verschlüsselten Datei, die Sie wiederherstellen möchten und führen Sie einen Rechtsklick darauf aus;

- Selektieren Sie “Properties” und gehen Sie zum Reiter “Previous versions”;

- Kontrollieren Sie hier unter “Folder versions” alle verfügbaren Kopien. Wählen Sie die Version aus, die Sie wiederherstellen möchten und klicken Sie auf “Restore”.

Lohnt sich die Verwendung von ShadowExplorer?

ShadowExplorer stellt die Dateien wieder her, indem es auf die von Windows angefertigten Schattenkopien zugreift und bietet daher ebenfalls eine Möglichkeit die Dateien zu retten. Die Verwendung von ShadowExplorer lohnt sich also dann, wenn das Erpressungsprogramm die Schattenkopien nicht löscht.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor GoldenEye und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Privatsphäre leicht gemacht

Anonymität im Internet ist heutzutage ein wichtiges Thema. Ob man sich nun vor personalisierter Werbung schützen möchte, vor Datenansammlungen im Allgemeinen oder den dubiosen Praktiken einiger Firmen oder Staaten. Unnötiges Tracking und Spionage lässt sich nur verhindern, wenn man völlig anonym im Internet unterwegs ist.

Möglich gemacht wird dies durch VPN-Dienste. Wenn Sie online gehen, wählen Sie einfach den gewünschten Ort aus und Sie können auf das gewünschte Material ohne lokale Beschränkungen zugreifen. Mit Private Internet Access surfen Sie im Internet ohne der Gefahr entgegen zu laufen, gehackt zu werden.

Sie erlangen volle Kontrolle über Informationen, die unerwünschte Parteien abrufen können und können online surfen, ohne ausspioniert zu werden. Auch wenn Sie nicht in illegale Aktivitäten verwickelt sind oder Ihren Diensten und Plattformen Vertrauen schenken, ist Vorsicht immer besser als Nachricht, weshalb wir zu der Nutzung eines VPN-Dienstes raten.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.