Virus Petya entfernen (Aktualisiert) - Bonus: Entschlüsselungsschritte

Anleitung für die Entfernung des Petya-Virus

Was ist Petya?

Petya – ein Ransomware-Stamm, von dem bekannt ist, dass er ein massiver weltweiter Angriff ist

Petya wurde erstmals im Jahr 2016 entdeckt und wurde seitdem einige Male aktualisiert. Zu den Malware-Varianten gehören PetrWrap, GoldenEye, Mamba virus, Mischa oder Bad Rabbit. Dieser Krypto-Virus startete massive globale Kampagnen, die Organisationen und Unternehmen von der Ukraine über Russland bis nach Spanien betrafen, mit der Absicht, Dateien zu verschlüsseln und die Opfer dazu zu bringen, Lösegeld für deren Rückgabe zu zahlen

Es startete ähnliche wie bei WannaCry – der Ausbruch kam urplötzlich und breitet sich rapide aus. Mittlerweile hat das Erpressungsprogramm mehrere Banken, Energieversorger, sowie die Firmen „Rosneft“, „Maersk“, „Saint – Gobain“ und weitere infiziert. Zu den prominenteren Zielen zählen ukrainische Banken wie die UkrSibbank; andere bekannte Ziele waren WPP (UK), Saint Gobain Glass Company (Frankreich) und viele andere auf der ganzen Welt, die auf allen erdenklichen Ebenen der Gesellschaft ernsthaften Schaden anrichteten – einschließlich Krankenhäusern

Die aktuellste Version gibt für die Bezahlung des Lösegelds die E-Mail-Adresse wowsmith123456@posteo.net an und verlangt für die Wiederherstellung der Daten eine Überweisung von 300 USD in Bitcoins. Mehrere Länder haben bereits einen Angriff bestätigt, wie unter anderem die Ukraine, das Vereinigte Königreich, Spanien, Dänemark, die Niederlande und Indien.

Petya verschlüsselt die Dateien nicht mehr nacheinander. Der Virus hat also eindeutig Verbesserungen erhalten. Stattdessen startet er den Computer neu und verschlüsselt die MFT (Master File Table) auf der Festplatte. Er modifiziert hierfür wie üblich zuerst das MBR (Master Boot Record). Später ist das Aufrufen von Dateiinformationen, wie bspw. Name, Größe und Speicherort, nicht mehr funktionstüchtig.

Eine Infizierung mit Petya ist immer noch über gefälschte Office-Dokumente möglich. Es gilt also Vorsicht bei E-Mails von unbekannten Absendern. Die Seite The Hacker News berichtete allerdings, dass der Virus außerdem dieselbe SMBv1-Sicherheitslücke in Windows wie bei WannaCry ausnutzt.. Zum Schutz empfiehlt es sich FortectIntego zu installieren.

Die grundlegende Funktionsweise

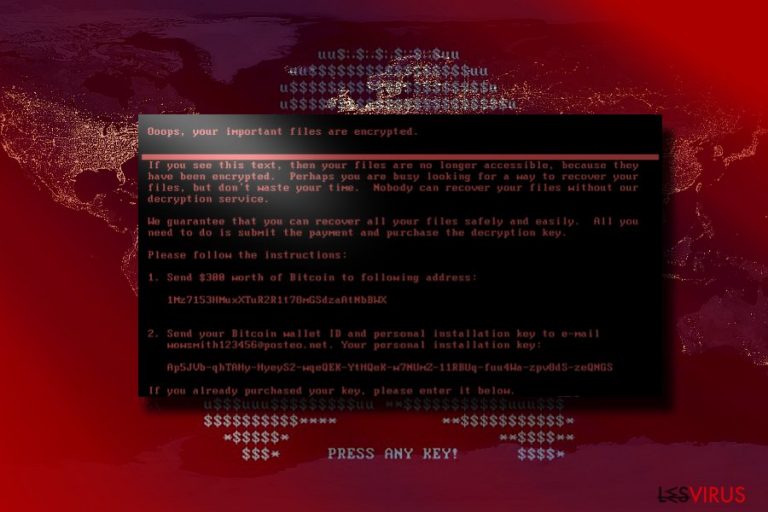

Anders als bei anderen erpresserischen Programmen startet Petya den Computer umgehend neu. Wenn der Computer wieder hochgefahren ist, zeigt er folgende Nachricht auf dem Bildschirm an:

DO NOT TURN OFF YOUR PC!

IF YOU ABORT THIS PROCESS, YOU COULD DESTROY ALL OF YOUR DATA! PLEASE ENSURE THAT YOUR POWER CABLE IS PLUGGED IN!

Die Mitteilung sieht zwar aus wie eine Systemfehlermeldung, aber in Wahrheit führt Petya genau zu diesem Zeitpunkt die Verschlüsselung der Daten aus. Wenn man versucht das System neu zu starten oder der Virus die Datenverschlüsselung fertiggestellt hat, taucht ein rotes Skelett mit dem Text „PRESS ANY KEY!“ auf dem Bildschirm auf. Geht man dem Befehl nach und klickt auf eine Taste, erscheint ein Erpresserbrief.

Zu Anfang der Zeiten von Petya wurden die Opfer in diesem Erpresserbrief dazu aufgefordert 0,9 Bitcoins zu bezahlen, was zu der Zeit ungefähr 340 Euro entsprach. Mittlerweile haben sich die Forderungen jedoch geändert und es werden nun 300 USD in Bitcoins verlangt. Firmen mit zahlreichen Computern könnten übrigens andere Beträge genannt bekommen.

Petya verschlüsselt die Dateien mit den komplexen Verschlüsselungsverfahren RSA-4096 und AES-256, welche selbst für militärische Zwecke verwendet werden. Der Code ist ohne den dazugehörigen privaten Schlüssel unmöglich zu knacken. Der private Schlüssel wird natürlich genau wie bei anderen Erpressungsprogrammen, bspw. Locky, CryptoWall, und CryptoLocker, auf Remote-Servern gespeichert, wodurch man ihn nur in die Hände bekommt, wenn man das Lösegeld an die Virenersteller überweist.

Weitere Aktivitäten nach einem Angriff

Sobald der Virus im System ist, versucht er die Boot-Dateien von Windows zu überschreiben; das sogenannte MBR (Master Boot Record), das für das Laden des Betriebssystems zuständig ist. Solange man die MBR-Einstellungen nicht wiederherstellt, wird man den Petya-Virus nicht vom Computer entfernen können.

Selbst wenn man die Einstellungen in Ordnung bringt und den Virus vom System löscht, bleiben die Dateien leider immer noch gesperrt. Mit der Entfernung des Virus entschlüsselt man nämlich nicht die betroffenen Dokumente, sondern beseitigt nur die Virendateien. Trotzdem ist die Entfernung des Virus ein absolutes Muss, wenn man den Computer wieder normal verwenden möchte. Wir empfehlen für die Entfernung von Petya hochentwickelte und bewährte Antivirenprogramme wie FortectIntego zu verwenden.

Sicherheitsexperten haben kürzlich bekanntgegeben, dass man mit deren gefundenen Entschlüsselungsschlüssel und speziellen Algorithmus die Daten wieder entschlüsseln kann. Besuchen Sie hierfür die Webseite des Anbieters. Die Datenschlüsselung sollte allerdings nicht die einzige Sorge sein.

Sie müssen zuerst unbedingt sicherstellen, dass Sie das Erpressungsprogramm vom Computer entfernen, da es ansonsten die Daten ein zweites Mal verschlüsselt. Wenn Sie bei der Entfernung Probleme haben, empfehlen wir einen Blick auf unsere ausführliche Entfernungsanleitung zu werfen, die auf der zweiten Seite von diesem Artikel zu finden ist.

Die Verwandten von Petya

Das Erpressungsprogramm entwickelt sich seit seinem Erscheinen kontinuierlich weiter. Die Entwickler von Petya haben bereits folgende zusätzliche Versionen des Erpressungsprogramms herausgebracht:

Mischa, erstmals Mai 2016 gesichtet und bekannt als Teil der Cyberkampagne von Janus Cybercrime Solutions, die es Möchtegernhackern ermöglicht haben dem Affiliate-Netzwerk von Petya beizutreten. Um als Verbreiter mitmachen zu können, muss man allerdings eine Anmeldegebühr bezahlen.

Abhängig vom eingenommenen Lösegeld erhalten die Virenverbreiter bis zu 85% der Einnahmen. Wenn Sie nun erwägen dieser fiesen Firma als Affiliate beizutreten, möchten wir Sie gerne daran erinnern, dass den Virenerstellern nichts heilig ist und sie lediglich ihren Nutzen aus Ihnen ziehen wollen.

Petrwrap gehört nicht zu dem Affiliate-Programm von Petya (Janus Cybercrime Solutions). Es ist ein separater Virus, der auf einen modifizierten ECDH-Algorithmus basiert und private und öffentliche Schlüssel außerhalb des RaaS-Systems (Ransomware as a Service) generiert.

Die Schadsoftware nutzt anfällige RDP-Netzwerke und das Tool PsExec, um das Computersystem zu infiltrieren und das Virenprogramm zu starten. Allerdings ist eine Infizierung mit der Schadsoftware auch möglich, indem man einen infizierten E-Mail-Anhang herunterlädt.

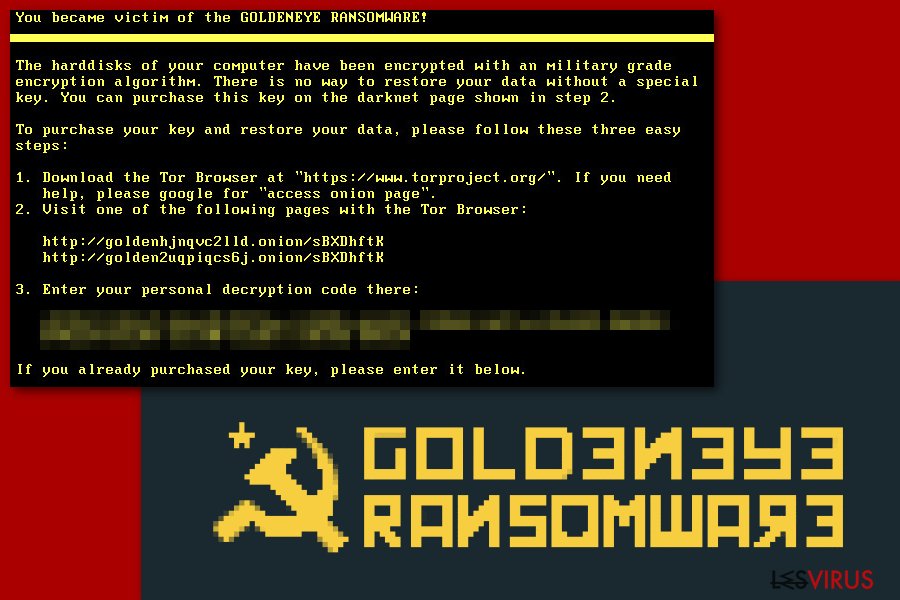

GoldenEye ist Petya sehr ähnlich. Der Virus markiert die verschlüsselten Dateien mit einer speziellen Endung, um den Verlust schnell erkenntlich zu machen. Zudem umgeht er die Benutzerkontensteuerung, um den Angriff auf niedrigem Level auszuführen und das Erpressungsprogramm auf dem System einzuschleusen. Wenn die Benutzerkontensteuerung auf dem höchsten Level (Immer benachrichtigen) eingestellt ist, wird das Opfer mehrmals gefragt, ob das schädliche Programm Änderungen am Computer veranlassen darf. Mit einem Klick auf Ja, wird Petya offensichtlich ausgeführt.

Mamba ist extrem gefährlich und kann quasi jeden Computer infizieren. Hauptsächlich sind jedoch Computer von deutschen Firmen im Visier. Das schädliche Programm dringt heimlich in die Computer ein und führt seine schädlichen Aktivitäten aus, ohne dass der Computernutzer jeglichen Verdacht schöpft.

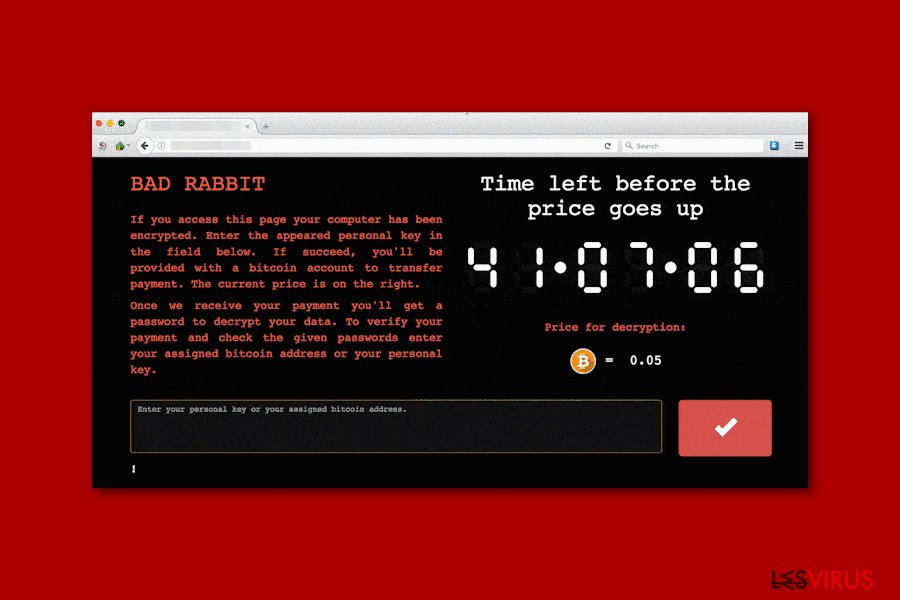

In dieser Version haben die Hacker es endlich geschafft den Verschlüsselungsalgorithmus Salsa20 zu implementieren, womit frühere Schwachstellen von Petya beseitigt wurden. Ansonsten geht der Virus wie seine Vorgänger vor und wird in der Form einer korrupten PDF verbreitet. Die Virenentwickler nutzen für die Verbreitung der Bedrohung hauptsächlich Spammails und gefälschte Softwareupdates.

Wie infiziert die Schadsoftware den Computer und wie verhindert man ein Eindringen?

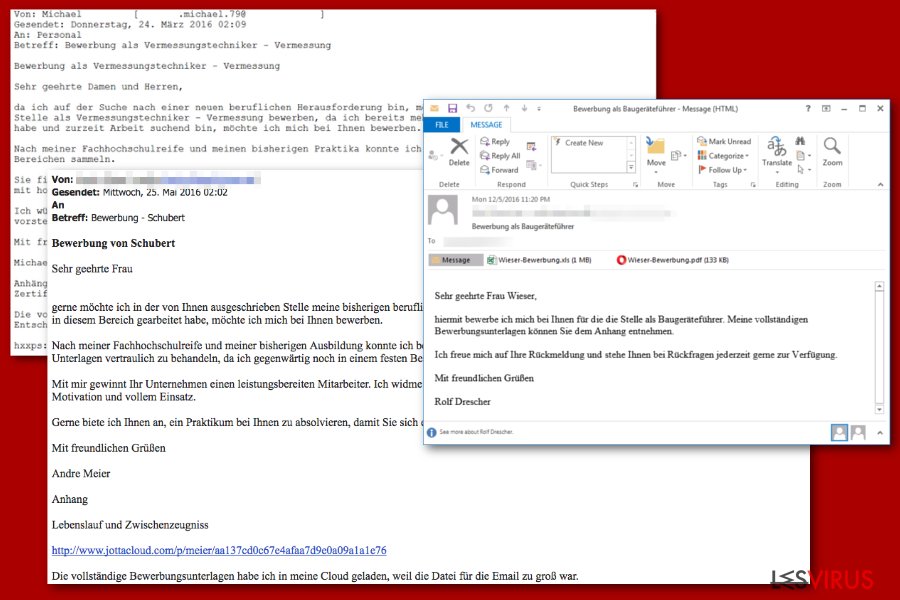

Der Petya-Virus wird in der Regel mit Spammails verbreitet, welche einen Dropbox-Downloadlink für eine Datei namens „application folder-gepackt.exe“ enthalten. Der Virus wird aktiv, wenn man die genannte Datei herunterlädt und öffnet. Die aktuellsten Versionen des Virus nutzen allerdings die Sicherheitslücke CVE-2017-0199 Office RTF, um den Computer zu infiltrieren.

Da Sie nun wissen, wie sich der Virus verbreitet, ahnen Sie wahrscheinlich schon, wie man den Computer vor einem Virenangriff schützt. Sie müssen beim Öffnen von E-Mails sehr vorsichtig sein, wenn diese von suspekten und unbekannten Absendern stammen und angeblich wichtige Informationen enthalten, aber sie eine E-Mail dieser Art nicht erwartet haben.

Sie sollten außerdem keine E-Mails vom Spamordner öffnen, denn die meisten E-Mail-Anbieter filtern suspekte Inhalte automatisch und speichern sie in dem Spamordner. Der eingebettete Filter ist aber nicht hundertprozentig zuverlässig und eine potenziell gefährliche E-Mail kann daher ab und zu im regulären Postfach landen. Zudem ist es äußerst empfehlenswert das System mit einer bewährten Antivirensoftware auszurüsten und diese regelmäßig zu aktualisieren. Zu guter Letzt ist es für den eventuellen Ernstfall immer ratsam Back-ups auf einer externen Festplatte anzufertigen.

Petya richtig entfernen

Wie bereits erwähnt, ist für die Sicherheit der zukünftigen Dateien das Entfernen des Petya-Virus notwendig. Das Wiederherstellen von Daten mit Sicherheitskopien auf externen Festplatten ist außerdem nur sicher durchzuführen, wenn der Virus und alle seine Komponenten vollständig vom Computer beseitigt worden ist. Andernfalls kann Petya die externen Speicher infiltrieren und dort die Dateien sperren.

Petya lässt sich nicht mit einer einfachen Deinstallation vom Computer entfernen, denn solch eine Funktion ist bei schädlichen Programmen offensichtlich nicht vorhanden. Dies bedeutet, dass man den Virus automatisch entfernen muss. Die automatische Entfernung von Petya kann mit einer vertrauenswürdigen Antivirensoftware bewerkstelligt werden, die den Virus erkennt und vom Computer löscht.

Wenn Sie bei der automatischen Entfernung auf Probleme treffen oder das Antivirenprogramm nicht gestartet werden kann, können Sie zu jeder Zeit auf unsere ausführliche Entfernungsanleitung zurückgreifen, die sich am Ende des Artikels befindet.

Anleitung für die manuelle Entfernung des Petya-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Sie müssen bedenken, dass die Cyberbedrohung sehr komplex ist und sie den Computer nicht so einfach aufgibt. Damit das Antivirenprogramm problemlos gestartet werden kann, sollten Sie den Computer wie folgt in den abgesicherten Modus starten:

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Petya mit System Restore

Führen Sie die folgenden Schritte aus, um die Schadsoftware mithilfe der Systemwiederherstellung zu entfernen. Vergessen Sie nicht, dass die meisten Erpressungsprogramme Funktionen haben, um eine Entfernung zu verhindern.

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Petya liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Bonus: Wiederherstellung der Daten

Die oben aufgeführte Anleitung soll dabei helfen Petya vom Computer zu entfernen. Für die Wiederherstellung der verschlüsselten Dateien empfehlen wir eine ausführliche Anleitung von den Sicherheitsexperten von dieviren.de zu nutzen.Wenn Ihre Dateien von Petya verschlüsselt worden sind, haben Sie für die Wiederherstellung mehrere Möglichkeiten:

Was ist der Nutzen von Data Recovery Pro?

Data Recover Pro ist wahrscheinlich die schnellste Lösung für eine Entschlüsselung der Daten. Man benötigt hierfür keine zusätzliche Vorbereitung und kein besonderes Wissen. Das Programm ist in Sachen Datenwiederherstellung außerdem relativ effektiv. Die Anwendung funktioniert wie folgt:

- Data Recovery Pro herunterladen;

- Führen Sie die Schritte der Data Recovery aus und installieren Sie das Programm auf dem Computer;

- Starten Sie es und scannen Sie den Computer nach Dateien, die von Petya verschlüsselt worden sind;

- Stellen Sie sie wieder her.

Wichtige Dateien mit der Vorgängerfunktion von Windows retten

Die Vorgängerfunktion ist eine in Windows integrierte Datenwiederherstellungsoption. Beachten Sie aber, dass diese Wiederherstellungsmethode nur funktioniert, wenn die Systemwiederherstellung schon vor dem Angriff aktiv war. Geben Sie ihr ruhig einen Versuch:

- Suchen Sie nach einer verschlüsselten Datei, die Sie wiederherstellen möchten und führen Sie einen Rechtsklick darauf aus;

- Selektieren Sie “Properties” und gehen Sie zum Reiter “Previous versions”;

- Kontrollieren Sie hier unter “Folder versions” alle verfügbaren Kopien. Wählen Sie die Version aus, die Sie wiederherstellen möchten und klicken Sie auf “Restore”.

Hilft ShadowExplorer Dateien wiederherzustellen, die von Petya verschlüsselt worden sind?

Bedauerlicherweise löscht Petya die Schattenkopien der verschlüsselten Dateien. Es ist demzufolge nicht möglich mit ShadowExplorer die Dateien zu entschlüsseln.

- Laden Sie Shadow Explorer (http://shadowexplorer.com/) herunter;

- Folgen Sie den Anweisungen des Einrichtungsassistenten von Shadow Explorer und installieren Sie die Anwendung auf dem Computer;

- Starten Sie das Programm und wählen Sie mithilfe des Auswahlmenüs oben links in der Ecke ihre Festplatte mit den verschlüsselten Daten aus. Kontrollieren Sie die vorhandenen Ordner;

- Führen Sie auf den wiederherzustellenden Ordner einen Rechtsklick aus und wählen Sie “Export”. Sie können ebenfalls auswählen, wo der Ordner wiederhergestellt werden soll.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Petya und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.