Virus .wcry entfernen (Entfernungsanweisungen) - aktualisiert März 2021

Anleitung für die Entfernung des .wcry-Virus

Was ist .wcry-Virus?

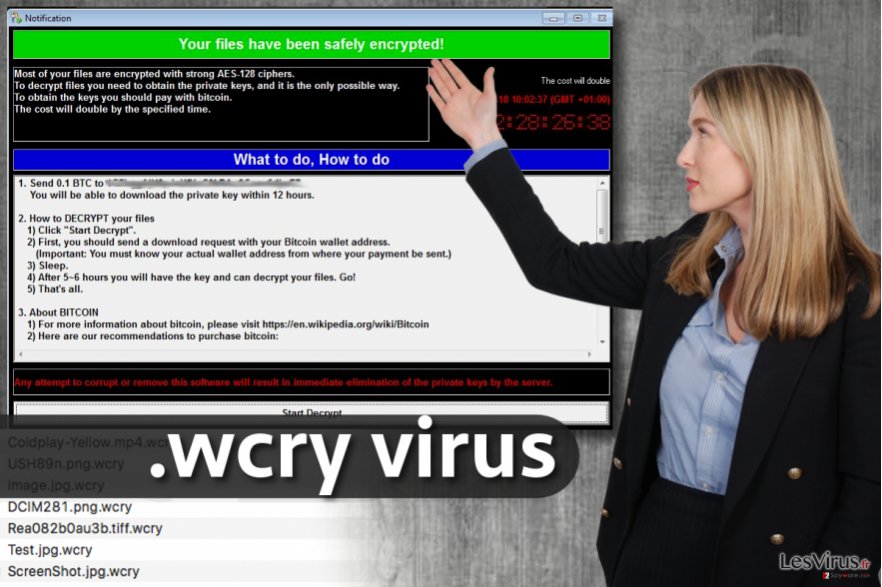

Dateiendung .wcry weist auf eine gefährliche Cyberinfizierung hin

Der .wcry-Virus ist eine datenverschlüsselnde Schadsoftware, die auch unter den Namen WannaCry, WanaCrypt0r, Wana Decrypt0r, WanaCrypt0r 2.0 und WannaCryptor bekannt ist. Das Erpressungsprogramm wurde im Februar 2017 entdeckt und verschlüsselt die Dateien nach dem Algorithmus AES-128, woraufhin es sie noch mit der Endung .wcry markiert. Nach der Datenverschlüsselung blendet der Virus seinen Opfern eine Lösegeldforderung ein, worin die Cyberkriminellen für die Datenwiederherstellung eine Überweisung von 0,1 Bitcoins fordern. Mittlerweile wurde Virus aktualisiert und am 12. Mai 2017 weltweit ein massiver Angriff gestartet. Die Schadsoftware hat bereits über 200.000 Geräte infiziert und sich über 50.000 USD erpresst. Es wird erwartet, dass die Zahl der Angriffe, sowie das geforderte Lösegeld weiterhin steigt. Die Cyberkriminellen forderten bei der neuen Version anfänglich 300 USD, aber schon ein paar Tage später stieg der Preis auf 600 USD an. Auch wenn Sie unter dieser Cyberbedrohung leiden, sollten Sie nicht zu der Kreditkarte greifen oder sich hierfür Geld leihen. Am wichtigsten ist, dass Sie den .wcry-Virus entfernen. Die Schadsoftware kann nämlich nicht nur Dateien verschlüsseln, sondern auch weitere Schadsoftware installieren. Zögern Sie also nicht und führen Sie mit einem professionellen Schadsoftware-Entferner wie FortectIntego einen vollständigen Systemscan aus.

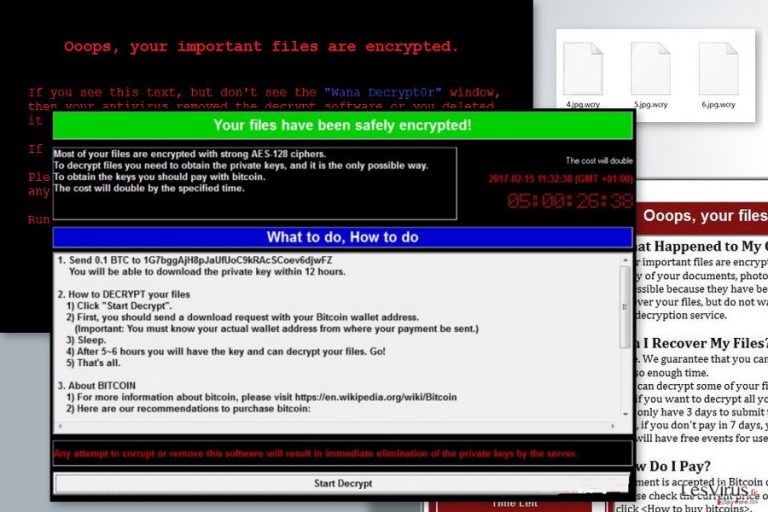

Sobald Erpressungsprogramme ihre Verschlüsselung starten, ist die Prozedur nicht mehr aufzuhalten, denn die Programme verrichten ihre Aufgabe unglaublich schnell. Eventuell merkt man, dass das System langsamer wird. Erpressungsprogramme ziehen typischerweise keine Aufmerksamkeit auf sich und erregen während der Verschlüsselung keinen Verdacht. Sobald die Datenverschlüsselung allerdings vollbracht ist, blendet der .wcry-Virus folgende Mitteilung ein:

Your files have been securely encrypted!

Most of your files are encrypted with strong AES-128 ciphers.

To decrypt files you need to obtain the private keys, and it is the only possible way.

To obtain the keys you should pay with bitcoin.

The cost will double by the specified time.

Das beschriebene Programmfenster beinhaltet außerdem einen Countdown für die nächste Erhöhung des Lösegelds. Direkt darunter befindet sich eine „What to do, How to do“-Anleitung in der erklärt wird, dass das Opfer 0,1 BTC (zurzeit ungefähr 160 Euro) an die angegebene Bitcoin-Adresse überweisen soll. Nach der Überweisung wird laut dem Erpresserbrief innerhalb von 12 Stunden Zugriff zum Entschlüsselungsprogramm gewährt. Wenn Sie sich mit dem .wcry-Virus infiziert haben, empfehlen wir jedoch den Virus zu entfernen und das Lösegeld nicht zu bezahlen. Die Verbrecher könnten sich mit dem Geld einfach aus dem Staub machen und die Dateien sehen Sie dann nie wieder. Es sei denn, Sie haben natürlich ein Back-up. Sie sollten daher den .wcry-Virus entfernen und sich vor weiteren Cyberinfizierungen schützen. Danach können Sie die Dateien durch Back-ups ersetzen. Back-ups sind zurzeit leider die einzige Möglichkeit, um die Dateien kostenfrei wiederherzustellen. Geben Sie aber trotzdem nicht auf, wenn Sie keine Sicherheitskopien angefertigt haben. Sie können immerhin noch alternative Wiederherstellungsoptionen ausprobieren. Hoffentlich können Sie damit wenigstens ein paar Ihrer wichtigen Dateien retten.

Die Verbreitungsmethoden von Erpressungsprogrammen

Als der .wcry-Trojaner entdeckt wurde, wurde er mit schädlichen E-Mail-Anhängen verbreitet. Computernutzern wurde demzufolge geraten sich vor betrügerischen E-Mails in Acht zu nehmen. Oftmals geben sich die Betrüger hierbei als vertrauenswürdige Individuen aus, die angeblich für große Firmen wie Amazon oder PayPal arbeiten. Die angehangenen Rechnungen und Zahlungsbestätigungen enthalten dann jedoch typischerweise Schadsoftware. Wir empfehlen daher dringendst den Absender sorgfältig zu überprüfen, bevor Sie eine E-Mail oder die darin befindlichen Dateien öffnen. Einige erpresserische Viren sind etwas anspruchsvoller (wie bspw. Spora oder Cerber) und werden mit modernen Tools wie Exploit-Kits verbreitet. Hiervor schützt man sich, indem man eine bewährte Anti-Malware auf dem Computer installiert. Wir empfehlen außerdem nachdrücklich von Webseiten fernzubleiben von denen man keine Ahnung hat. Lassen Sie sich nicht von Klickködern, prägnanten Anzeigen usw. verleiten und seien Sie besonders vorsichtig, wenn eine suspekte Seite versucht davon zu überzeugen ein Programm oder ein Update zu installieren. Aller Wahrscheinlichkeit nach fangen Sie sich damit eine Schadsoftware ein.

Seit Mitte Mai findet bei der Schadsoftware eine neue Verbreitungs- und Infiltrierungsstrategie Anwendung. Man nutzt zurzeit eine Sicherheitslücke in Windows aus und verbreitet die Schadsoftware mithilfe des EternalBlue-Exploits. Die Hackergruppe „Shadow Brokers“ haben das Spionage-Tool von der NSA gestohlen und nun machen es sich Cyberkriminelle zunutze und visieren die Sicherheitslücke CVE-2017-0145 in Windows an. Computernutzern wird dringendst geraten das Betriebssystem zu aktualisieren, sowie alle darauf befindliche Software. Die Sicherheitslücke wurde bereits von Microsoft gepatcht und selbst für Nutzer von Windows XP, Windows 2003, Windows 7 und Windows Server 2008 stehen Updates zur Verfügung. Das Sicherheitsupdate sollte unverzüglich installiert werden.

.wcry-Virus sicher entfernen

Bei einer Infizierung mit einem Erpressungsprogramm raten wir davon ab das Lösegeld zu bezahlen und empfehlen die umgehende Entfernung des Virus. Auf diese Weise schützen Sie den Computer vor weiteren Angriffen. Schließlich weiß man nie mit Sicherheit, was der Virus sonst noch kann. Die neuesten Versionen des Erpressungsprogramms können nämlich weitere Schadsoftware auf dem Gerät installieren. Hinsichtlich der Tatsache, dass Erpressungsprogramme sehr gefährliche Viren sind, ist es äußerst ratsam eine Anti-Malware für deren Entfernung zu verwenden. Wir können für diese Aufgabe gerne FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes empfehlen. Eine vollständige Anleitung für die Entfernung des Erpressungsprogramms finden Sie weiter unten.

Anleitung für die manuelle Entfernung des .wcry-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Bitte lesen Sie sich die Anweisungen gut durch, bevor Sie sie befolgen. Wenn Sie Fragen haben, stellen Sie sie, bevor Sie die Entfernung angehen.

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie .wcry mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von .wcry liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Bonus: Wiederherstellung der Daten

Die oben aufgeführte Anleitung soll dabei helfen .wcry vom Computer zu entfernen. Für die Wiederherstellung der verschlüsselten Dateien empfehlen wir eine ausführliche Anleitung von den Sicherheitsexperten von dieviren.de zu nutzen.Im Falle einer Infizierung können alle Dateien (oder zumindest ein Großteil) durch Back-ups wiederhergestellt werden. Wir empfehlen aus diesem Grund immer wieder Back-ups anzufertigen. Wenn Sie keine gemacht haben, können Sie folgende Datenwiederherstellungsmethoden ausprobieren. Da der Virus übrigens noch nicht vollständig analysiert wurde, können wir zurzeit noch nicht sagen, ob der Virus knackbar ist und ein kostenloses Entschlüsselungsprogramm erstellt werden kann.

Wenn Ihre Dateien von .wcry verschlüsselt worden sind, haben Sie für die Wiederherstellung mehrere Möglichkeiten:

Data Recovery Pro

Installieren Sie Data Recovery Pro wie folgt und scannen Sie das System nach korrupten Dateien. Das Programm wird dann versuchen sie wiederherzustellen.

- Data Recovery Pro herunterladen;

- Führen Sie die Schritte der Data Recovery aus und installieren Sie das Programm auf dem Computer;

- Starten Sie es und scannen Sie den Computer nach Dateien, die von .wcry verschlüsselt worden sind;

- Stellen Sie sie wieder her.

ShadowExplorer

ShadowExplorer prüft, ob Schattenkopien auf dem System vorhanden sind. Wenn der Virus dazu in der Lage ist sie zu löschen, kann ShadowExplorer sie natürlich nicht wiederherstellen. Andernfalls sollten sich die Dateien problemlos wiederherstellen lassen können.

- Laden Sie Shadow Explorer (http://shadowexplorer.com/) herunter;

- Folgen Sie den Anweisungen des Einrichtungsassistenten von Shadow Explorer und installieren Sie die Anwendung auf dem Computer;

- Starten Sie das Programm und wählen Sie mithilfe des Auswahlmenüs oben links in der Ecke ihre Festplatte mit den verschlüsselten Daten aus. Kontrollieren Sie die vorhandenen Ordner;

- Führen Sie auf den wiederherzustellenden Ordner einen Rechtsklick aus und wählen Sie “Export”. Sie können ebenfalls auswählen, wo der Ordner wiederhergestellt werden soll.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor .wcry und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Wählen Sie den richtigen Webbrowser und sorgen Sie für mehr Sicherheit mit einem VPN

Online-Spionage hat in den letzten Jahren an Dynamik gewonnen und Internetnutzer interessieren sich immer mehr dafür, wie sie ihre Privatsphäre schützen können. Eines der grundlegenden Methoden, um für eine extra Schutzschicht zu sorgen, ist: Die Wahl eines privaten und sicheren Webbrowsers.

Es ist jedoch möglich, noch eine zusätzliche Schutzebene hinzuzufügen und ein völlig anonymes Surfen im Internet zu schaffen, und zwar mithilfe dem VPN Private Internet Access. Die Software leitet den Datenverkehr über verschiedene Server um, so dass Ihre IP-Adresse und geografischer Standort getarnt bleiben. Die Kombination aus einem sicheren Webbrowser und einem VPN für den privaten Internetzugang ermöglicht es im Internet zu surfen, ohne das Gefühl zu haben, von Kriminellen ausspioniert oder ins Visier genommen zu werden.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.