Virus Ykcol entfernen (Entfernungsanleitung) - Virenentfernungsanweisungen

Anleitung für die Entfernung des Ykcol-Virus

Was ist Ykcol-Erpressersoftware?

Locky zurzeit als Ykcol-Virus im Umlauf – Schützen Sie unbedingt Ihren Computer!

Die Erpressersoftware Ykcol ist der neueste Abkömmling des berüchtigten Locky-Virus. Er ist der Nachfolger der Versionen Lukitus und Diablo6 und nutzt eine Kombination aus den Verschlüsselungsverfahren RSA-2048 und AES-128, um die Dateien seiner Opfer unzugänglich zu machen. Der Virus versieht jede verschlüsselte Datei mit einem .ykcol und hinterlässt auf dem Desktop die Dateien ykcol.bmp und ykcol.htm.

Die Entwickler von Locky nutzen für den Namen ihrer neuen Erpressersoftware einfach Locky rückwärts geschrieben. Die schädliche Software wird derzeit via Spammails, die einen kompromittierten Anhang enthalten, verbreitet. Der kompromittierte Anhang enthält ein Skript, das letztendlich den Ykcol-Virus herunterlädt und aktiviert.

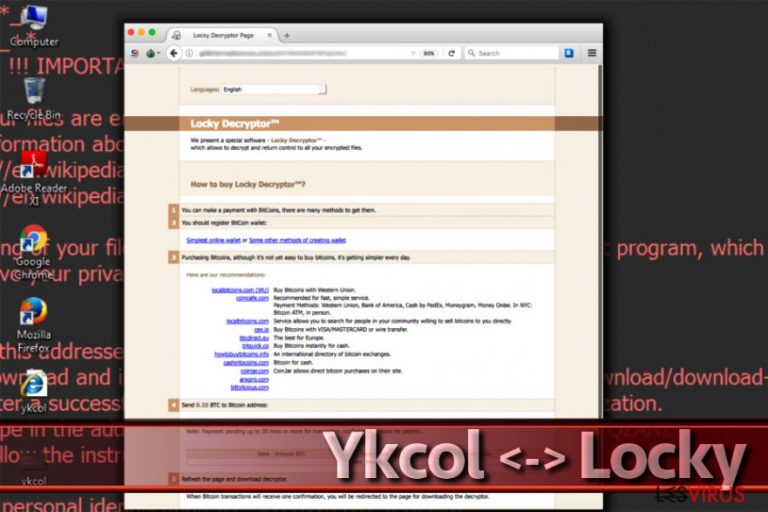

Nach der Infizierung des Systems speichert der Virus die bereits erwähnten zwei Dateien auf dem Desktop, die als Erpresserbrief dienen. Die BMP-Datei wird außerdem als Desktophintergrund festgelegt. Die HTM-Datei hingegen öffnet den Browser und stellt Links für eine persönliche Bezahlseite zur Verfügung. Um die persönliche Bezahlseite erreichen zu können, muss man allerdings zuerst den Tor-Browser herunterladen und dort die .onion-Webseite eingeben.

Die Bezahlseite im Tor-Netzwerk präsentiert den “Locky Decryptor”, ein Entschlüsselungsprogramm der Autoren von Locky. Frühere Versionen des Virus forderten für das Freilassen der Dateien einen halben Bitcoin. Die Ykcol-Schadsoftware verlangt 0,25 Bitcoin.

Da der Wert von Bitcoins jedoch erheblich gestiegen ist, befindet sich das geforderte Lösegeld umgerechnet in der Höhe von 900 Euro. Das ist ein ziemlich hoher Preis für die Datenentschlüsselung.

Cybersicherheitsexperten raten die Forderungen der Kriminellen zu ignorieren und andere verfügbare Wiederherstellungsmethoden auszuprobieren. Zurzeit gibt es noch keine Neuigkeiten hinsichtlich einer vollständigen Wiederherstellung. Die einzig wirksame Methode hierbei ist die Verwendung von Back-ups.

NoVirus.ukempfiehlt den Ykcol-Virus dringendst so schnell wie möglich zu entfernen. Die Genesung nach einem Angriff erfordert Zeit und um den Computer wieder sicher verwenden zu können, muss man zu allererst die Schadsoftware beseitigen. Nutzen Sie hierfür vertrauenswürdige Programme wie FortectIntego oder Malwarebytes. Um die neue Version von Locky beseitigen zu können, muss man den Computer zusätzlich noch in den abgesicherten Modus mit Netzwerktreibern starten.

Starten Sie die Entfernung, indem Sie sich zuerst die unten aufgeführte Anleitung durchlesen. Nachdem Sie gelernt haben, wie Sie den Computer auf die Entfernung vorbereiten, sollten Sie sie umgehend durchführen. Sobald sich der Computer im abgesicherten Modus befindet, starten Sie die Anti-Malware, um die schädlichen Dateien ausfindig zu machen und zu löschen. Wir möchten außerdem daran erinnern, dass man vor dem Scan die Sicherheitssoftware aktualisieren sollte.

Aktuelle Verbreitungsmethoden von Locky

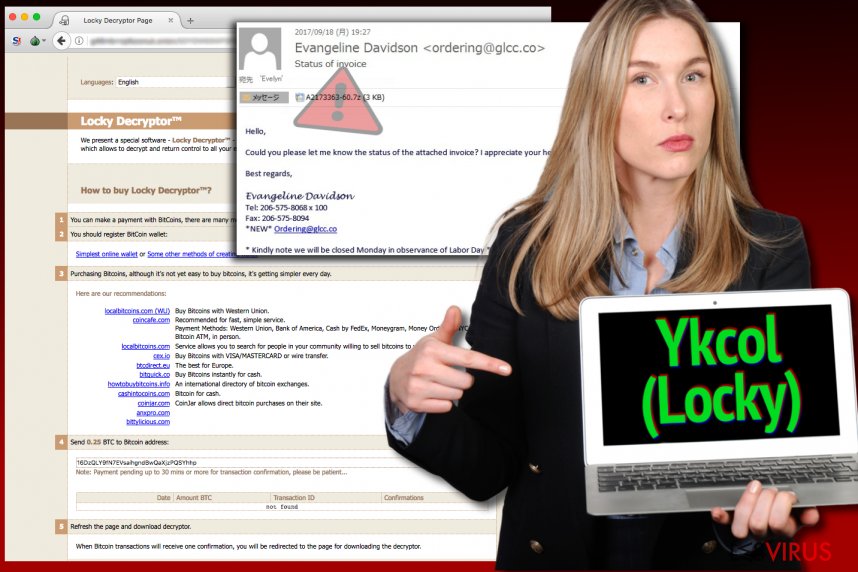

Jede Variante von Locky wird normalerweise via Spammails verbreitet. Der Ykcol-Virus ist hiervon keine Ausnahme. Die neueste Variante der Erpressersoftware wird über Malspam-Kampagnen vorangetrieben, die falsche 7Zip-Archive mit VBS-Dateien versenden. Die schädlichen E-Mails basieren wieder einmal auf gefälschte Rechnungen und bitten ihren Empfänger darum sie zu begutachten und den Absender über den Status zu informieren.

Der kompromittierte Anhang ist mit beliebigen Zeichen benannt und enthält eine VBS-Datei, die nach dem Öffnen eine Verbindung zu entfernten Servern aufbaut und Locky herunterlädt. Im Anschluss des Downloads wird die Erpressersoftware von der VBS-Datei aktiviert. Das Resultat ist, dass das Opfer umgehend seine Dateien verliert und dem Erpresserbrief der Cyberkriminellen entgegensieht.

Die Autoren des virtuellen Erpressungsprogramms nutzen eine Vielzahl von unterschiedlichen Verbreitungstechniken. Bisher scheinen jedoch Phishing und schädliche Spammails die bevorzugte Kombination zu sein, um Computernutzer auszutricksen. Die Entwickler von Locky ändern nur selten ihre Verbreitungstaktiken. Wahrscheinlich, weil sie damit bisher recht erfolgreich sind.

Ykcol-Virus direkt entfernen

Wenn Sie sich mit der neuesten Version von Locky infiziert haben und sie die Dateien kompromittiert hat, müssen Sie als allererstes den Virus vom System beseitigen. Bedauerlicherweise kann die Schadsoftware die Entfernung schwer machen, weshalb Sie Programme nutzen sollten, die von IT-Experten für die Erkennung und Entfernung von Schadsoftware entwickelt worden sind.

Die Entfernung von Ykcol ist schwierig, weil der Virus mit professionellen Techniken versucht eine Erkennung zu verhindern. Wenn Ihre Sicherheitssoftware die Verschlüsselung der Dateien nicht aufhalten konnte, müssen Sie sie aktualisieren und die Schadsoftware beseitigen. Auf diese Weise schützen und sichern sie ihren Computer vor illegalen Aktivitäten, die der Virus veranlassen könnte.

Anleitung für die manuelle Entfernung des Ykcol-Virus

Ransomware: Entfernung der Ransomware über den abgesicherten Modus

Bei einer Infizierung mit Locky muss man schnell handeln. Für die Entfernung von Ykcol ist es als Erstes notwendig, dass man den Computer entsprechend vorbereitet, d.h. ihn in den abgesicherten Modus startet und dann die Erpressersoftware mit einem professionellen Schadsoftware-Entferner beseitigt.

Wichtig! →Die Anleitung zur manuellen Entfernung von Ransomware ist für Computerlaien möglicherweise zu kompliziert. Für die korrekte Ausführung sind fortgeschrittene IT-Kenntnisse erforderlich, da durch das Löschen oder Beschädigen von wichtigen Systemdateien, Windows nicht mehr korrekt arbeitet. Darüber hinaus kann die manuelle Entfernung Stunden in Anspruch nehmen, bis sie abgeschlossen ist. Wir raten daher dringend zur oben beschriebenen automatischen Methode.

Schritt 1. Greifen Sie auf den abgesicherten Modus mit Netzwerktreibern zu

Die manuelle Entfernung von Malware sollte am besten über den abgesicherten Modus erfolgen.

Windows 7 / Vista / XP

- Klicken Sie auf Start > Herunterfahren > Neu starten > OK.

- Wenn der Computer aktiv wird, drücken Sie mehrmals die Taste F8, bis Sie das Fenster Erweiterte Startoptionen sehen. (Wenn das nicht funktioniert, versuchen Sie F2, F12, Entf, etc., abhängig vom Modell des Motherboards.)

- Wählen Sie aus der Liste Abgesicherter Modus mit Netzwerktreibern aus.

Windows 10 / Windows 8

- Klicken Sie mit der rechten Maustaste auf Start und wählen Sie Einstellungen.

- Scrollen Sie nach unten und wählen Sie Update und Sicherheit.

- Wählen Sie im linken Bereich des Fensters Wiederherstellung.

- Scrollen Sie nun nach unten zum Abschnitt Erweiterter Start.

- Klicken Sie auf Jetzt neu starten.

- Wählen Sie Problembehandlung.

- Gehen Sie zu Erweiterte Optionen.

- Wählen Sie Starteinstellungen.

- Klicken Sie auf Neu starten.

- Drücken Sie nun auf 5 oder klicken Sie auf 5) Abgesicherten Modus mit Netzwerktreibern aktivieren.

Schritt 2. Beenden Sie verdächtige Prozesse

Der Task-Manager ist ein nützliches Tool, das alle im Hintergrund laufenden Prozesse anzeigt. Gehört einer der Prozesse zu einer Malware, müssen Sie ihn beenden:

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Klicken Sie auf Mehr Details.

- Scrollen Sie nach unten zum Abschnitt Hintergrundprozesse und suchen Sie nach verdächtige Einträge.

- Klicken Sie den verdächtigen Prozess mit der rechten Maustaste an und wählen Sie Dateipfad öffnen.

- Gehen Sie zurück zu dem Prozess, klicken Sie ihn mit der rechten Maustaste an und wählen Sie Task beenden.

- Löschen Sie den Inhalt des bösartigen Ordners.

Schritt 3. Prüfen Sie den Programmstart

- Drücken Sie auf Ihrer Tastatur auf Strg + Umschalt + Esc, um den Task-Manager zu öffnen.

- Gehen Sie zum Reiter Autostart.

- Klicken Sie mit der rechten Maustaste auf das verdächtige Programm und wählen Sie Deaktivieren.

Schritt 4. Löschen Sie die Dateien des Virus

Zu Malware gehörende Dateien können sich an beliebige Stellen auf dem Computer verstecken. Hier einige Anweisungen, die bei der Suche helfen können:

- Geben Sie Datenträgerbereinigung in der Windows-Suche ein und drücken Sie auf die Eingabetaste.

- Wählen Sie das zu bereinigende Laufwerk aus (C: ist normalerweise das Hauptlaufwerk und auch wahrscheinlich das Laufwerk, in dem sich bösartige Dateien befinden).

- Blättern Sie durch die Liste der zu löschenden Dateien und wählen Sie die folgenden aus:

Temporäre Internetdateien

Downloads

Papierkorb

Temporäre Dateien - Wählen Sie Systemdateien bereinigen.

- Des Weiteren empfiehlt es sich nach bösartigen Dateien in den folgenden Ordnern zu suchen (geben Sie jeden Eintrag in die Windows-Suche ein und drücken Sie die Eingabetaste):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Wenn Sie fertig sind, starten Sie den PC in den normalen Modus.

Entfernen Sie Ykcol mit System Restore

-

Schritt 1: Starten Sie den Computer in den Modus Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicken Sie auf Start → Shutdown → Restart → OK.

- Sobald der Computer aktiv wird, sollten Sie anfangen mehrmals F8 zu drücken bis Sie das Fenster Advanced Boot Options sehen.

-

Wählen Sie Command Prompt von der Liste

Windows 10 / Windows 8- Drücken Sie im Windows-Anmeldebildschirm auf den Button Power. Halten Sie nun auf Ihrer Tastatur Shift gedrückt und klicken Sie auf Restart..

- Wählen Sie nun Troubleshoot → Advanced options → Startup Settings und drücken Sie zuletzt auf Restart.

-

Wählen Sie, sobald der Computer aktiv wird, im Fenster Startup Settings Enable Safe Mode with Command Prompt.

-

Schritt 2: Stellen Sie Ihre Systemdateien und -einstellungen wieder her.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

-

Geben Sie nun rstrui.exe ein und drücken Sie erneut auf Enter..

-

Wenn ein neues Fenster auftaucht, klicken Sie auf Next und wählen Sie einen Wiederherstellungspunkt, der vor der Infiltrierung von Ykcol liegt. Klicken Sie anschließend auf Next.

-

Klicken Sie nun auf Yes, um die Systemwiederherstellung zu starten.

-

Sobald das Fenster Command Prompt auftaucht, geben Sie cd restore ein und klicken Sie auf Enter.

Bonus: Wiederherstellung der Daten

Die oben aufgeführte Anleitung soll dabei helfen Ykcol vom Computer zu entfernen. Für die Wiederherstellung der verschlüsselten Dateien empfehlen wir eine ausführliche Anleitung von den Sicherheitsexperten von dieviren.de zu nutzen.Wenn die Dateien von der Ykcol-Erpressersoftware verschlüsselt worden sind, sollte man hinten am Namen die Endung .ykcol sehen können. Die Dateien können dann nicht mehr ohne ein Back-up wiederhergestellt werden. Cybersicherheitsexperten empfehlen aber trotzdem alternative Wiederherstellungsmethoden auszuprobieren. Einige finden Sie unten aufgelistet.

Wenn Ihre Dateien von Ykcol verschlüsselt worden sind, haben Sie für die Wiederherstellung mehrere Möglichkeiten:

Mit Data Recovery Pro den Schaden rückgängig machen

Man kann versuchen den von der Erpressersoftware angerichteten Schaden mit einer Software wie Data Recovery Pro zu beheben. Wir haben im Folgenden eine einfache Anleitung vorbereitet, wie man das Tool ausprobiert und einige Dateien wiederherstellen kann. ANMERKUNG: Es gibt leider keine Garantie, dass die Software alle Daten wiederherstellt. Angesichts der Ausgereiftheit der Erpressersoftware kann Data Recovery Pro natürlich machtlos sein.

- Data Recovery Pro herunterladen;

- Führen Sie die Schritte der Data Recovery aus und installieren Sie das Programm auf dem Computer;

- Starten Sie es und scannen Sie den Computer nach Dateien, die von Ykcol verschlüsselt worden sind;

- Stellen Sie sie wieder her.

Locky Decryptor

Jeder Sicherheitsexperte spricht sich gegen die Bezahlung von Lösegeldern aus. Erstens werden enorme Summen verlangt, obwohl die Chance auf eine Wiederherstellung immer noch gering ist. Es gibt nämlich keine Garantie, dass die Erpresser wirklich bereitwillig sind die Dateien wiederherzustellen. Hinzu kommt, dass so lange sich das Geschäft für Erpresser lohnt, sie weitere Schadsoftware erstellen werden. Wir sind daher der Meinung, dass man Erpresser nicht bezahlen sollte.

Als Letztes sollten Sie sich natürlich immer über den Schutz vor Crypto-Ransomware Gedanken machen. Um den Computer vor Ykcol und anderer Ransomware zu schützen, sollten Sie eine bewährte Anti-Spyware, wie beispielsweise FortectIntego, SpyHunter 5Combo Cleaner oder Malwarebytes, nutzen.

Für Sie empfohlen

Privatsphäre leicht gemacht

Anonymität im Internet ist heutzutage ein wichtiges Thema. Ob man sich nun vor personalisierter Werbung schützen möchte, vor Datenansammlungen im Allgemeinen oder den dubiosen Praktiken einiger Firmen oder Staaten. Unnötiges Tracking und Spionage lässt sich nur verhindern, wenn man völlig anonym im Internet unterwegs ist.

Möglich gemacht wird dies durch VPN-Dienste. Wenn Sie online gehen, wählen Sie einfach den gewünschten Ort aus und Sie können auf das gewünschte Material ohne lokale Beschränkungen zugreifen. Mit Private Internet Access surfen Sie im Internet ohne der Gefahr entgegen zu laufen, gehackt zu werden.

Sie erlangen volle Kontrolle über Informationen, die unerwünschte Parteien abrufen können und können online surfen, ohne ausspioniert zu werden. Auch wenn Sie nicht in illegale Aktivitäten verwickelt sind oder Ihren Diensten und Plattformen Vertrauen schenken, ist Vorsicht immer besser als Nachricht, weshalb wir zu der Nutzung eines VPN-Dienstes raten.

Sichern Sie Ihre Dateien für den Fall eines Malware-Angriffs

Softwareprobleme aufgrund Malware oder direkter Datenverlust dank Verschlüsselung können zu Geräteproblemen oder zu dauerhaften Schäden führen. Wenn man allerdings aktuelle Backups besitzt, kann man sich nach solch einem Vorfall leicht retten und zurück an die Arbeit gehen.

Es ist daher wichtig, nach Änderungen am Gerät auch die Backups zu aktualisieren, sodass man zu dem Punkt zurückkehren kann, an dem man zuvor gearbeitet hat, bevor eine Malware etwas verändert hat oder sonstige Probleme mit dem Gerät auftraten und Daten- oder Leistungsverluste verursachten.

Wenn Sie von jedem wichtigen Dokument oder Projekt die vorherige Version besitzen, können Sie Frustration und Pannen vermeiden. Besonders nützlich sind sie, wenn Malware wie aus dem Nichts auftaucht. Verwenden Sie Data Recovery Pro für die Systemwiederherstellung.